In queste ore stanno circolando online indiscrezioni su un presunto data breach che avrebbe colpito Telecontrol.it, azienda italiana attiva nel settore della sicurezza e video sorveglianza.

Sebbene non vi siano conferme ufficiali da parte dell’azienda, un post in un forum underground frequentato dai criminali informatici creato dall’utente Dreamer2000, sembrerebbe indicare che una quantità significativa di dati sensibili sia stata sottratta e in parte già pubblicata online.

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati. Al momento, non è possibile verificare in modo indipendente l’autenticità delle informazioni riportate, poiché l’organizzazione coinvolta non ha ancora rilasciato un comunicato ufficiale sul proprio sito web. Di conseguenza, questo articolo deve essere considerato esclusivamente a scopo informativo e di intelligence.

Nel messaggio diffuso su BreachForums, Dreamer2000 ha reso disponibile un primo archivio di dati scaricabili, annunciando che ulteriore materiale sarà rilasciato a breve. Secondo quanto dichiarato nel thread, i dati includerebbero:

Dreamer2000 ha presentato questo materiale come un’esposizione grave e sistematica di informazioni riservate, sottolineando il potenziale impatto sulla privacy e la sicurezza degli utenti coinvolti.

Se il materiale pubblicato risultasse autentico, ci troveremmo di fronte a un incidente ad alto impatto reputazionale e operativo, con gravi ripercussioni per clienti privati, enti pubblici e partner commerciali. In particolare, l’accesso diretto ai feed video delle telecamere costituirebbe un rischio tangibile per la sicurezza fisica e la riservatezza.

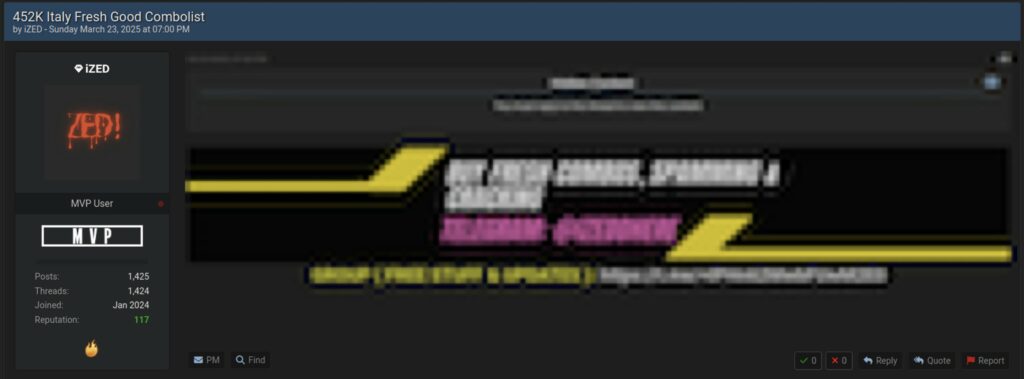

Dalle nostre attività di monitoraggio dell’underground, risulta che il 23 marzo è stata pubblicata una lista di email e password da parte dell’utente iZed, un profilo molto attivo e con ottima reputazione all’interno della community. La lista — ancora disponibile — contiene migliaia di credenziali in chiaro tutte riconducibili ad aziende, privati e organizzazione italiane. Un dettaglio interessante è che in questa combolist sono contenute credenziali di accesso riconducibili all’azienda.

Sebbene al momento non sia confermato alcun legame diretto tra questa lista e il data breach, la vicinanza temporale e la presenza di domini aziendali rendono opportuno mantenere alta l’attenzione.

Ad oggi, Telecontrol.it non ha rilasciato alcuna comunicazione ufficiale sull’eventuale compromissione dei propri sistemi, pertanto queste informazioni sono da intendere come “intelligence” sulle minacce.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.