Una recente scoperta ha portato alla luce una sofisticata tecnica che aggira il controllo dell’account utente (UAC) di Windows, consentendo l’escalation dei privilegi senza necessità di intervento utente, grazie all’uso dell’editor di caratteri privati, e suscitando preoccupazioni su scala mondiale tra gli amministratori di sistema.

L’attacco divulgato da Matan Bahar sfrutta eudcedit.exe l’editor di caratteri privati integrato di Microsoft, disponibile in C:WindowsSystem32, originariamente progettato per creare e modificare i caratteri definiti dall’utente finale (EUDC).

I ricercatori di sicurezza hanno scoperto che questa utility apparentemente innocua può essere sfruttata per aggirare il principale gatekeeper di sicurezza di Windows.

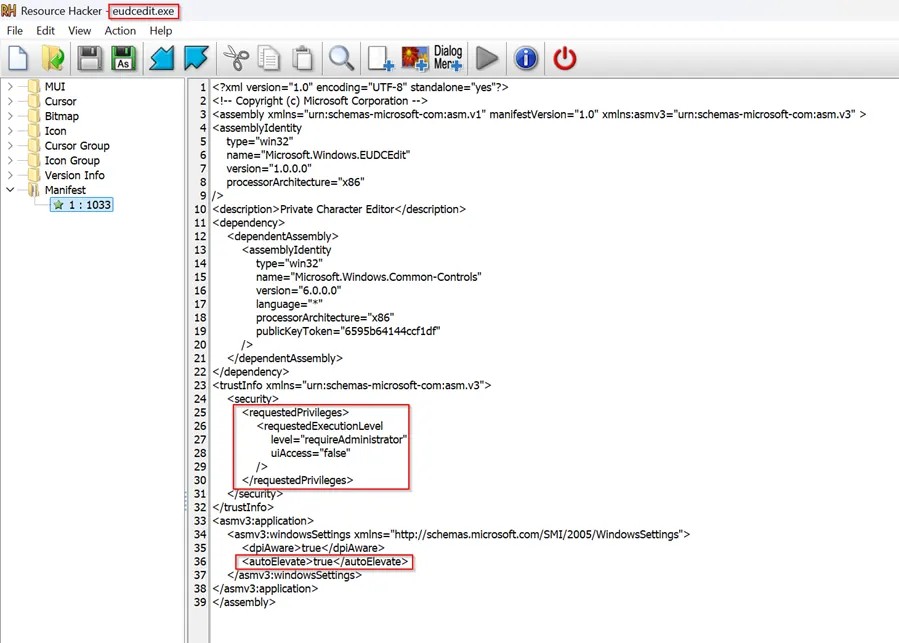

La falla di sicurezza è causata da impostazioni critiche integrate nel manifest dell’applicazione eudcedit.exe. Questa vulnerabilità è generata da due particolari tag di metadati. Questa combinazione si rivela particolarmente pericolosa. Quando UAC è configurato con impostazioni permissive come “Eleva senza chiedere conferma”, Windows eleva automaticamente eudcedit.exe da un livello di integrità medio ad uno alto senza visualizzare alcun avviso di sicurezza, ha affermato Bahar .

L’attacco si sviluppa attraverso una sequenza accuratamente studiata che sfrutta i meccanismi di gestione dei file dell’applicazione. Gli aggressori iniziano avviando l’editor di caratteri privati, che passa automaticamente al livello di integrità “Alta”. Accedono quindi alla funzionalità di collegamento dei font all’interno dell’interfaccia dell’applicazione, solitamente accessibile tramite il menu File.

La vulnerabilità critica si manifesta quando gli utenti selezionano le opzioni di collegamento dei font e viene richiesto di salvare i file. In questo frangente, il processo eudcedit.exe con privilegi elevati può essere manipolato per eseguire comandi arbitrari. Semplicemente inserendo “PowerShell” nella finestra di dialogo del file, gli aggressori possono generare una sessione PowerShell con privilegi elevati che eredita il livello di integrità elevato del processo padre.

Il bypass dell’UAC di eudcedit.exe dimostra come gli aggressori possano sfruttare le utilità di sistema legittime per raggiungere obiettivi dannosi. La semplicità e l’efficacia di questa tecnica la rendono una preoccupazione significativa per i team di sicurezza aziendale.