Una Tesla è stata hackerata con successo alla conferenza Pwn2Own e, nel frattempo, gli hacker si sono aggiudicati un premio di 100.000 dollari, oltre alla Model 3 che sono riusciti a compromettere.

Negli ultimi anni, Tesla ha investito molto nella sicurezza informatica e ha lavorato a stretto contatto con i ricercatori di sicurezza e i bug hunter. La casa automobilistica ha partecipato alla competizione di hacking Pwn2Own offrendo grandi premi, oltre che le sue auto elettriche che gli hacker sono riusciti a compromettere.

L’hacking dei veicoli, e in particolare dei veicoli Tesla, è un punto saldo della conferenza Pwn2Own da diverso tempo. Zero Day Initiative, l’organizzazione che gestisce Pwn2Own, ha confermato che quest’anno non ha fatto eccezione e che la Tesla Model 3 che hanno portato è stata hackerata con successo, come viene riportato in questo tweet.

CONFIRMED! @Synacktiv successfully executed a TOCTOU exploit against Tesla – Gateway. They earn $100,000 as well as 10 Master of Pwn points and this Tesla Model 3. #Pwn2Own #P2OVancouver pic.twitter.com/W61NasJPAl

— Zero Day Initiative (@thezdi) March 22, 2023

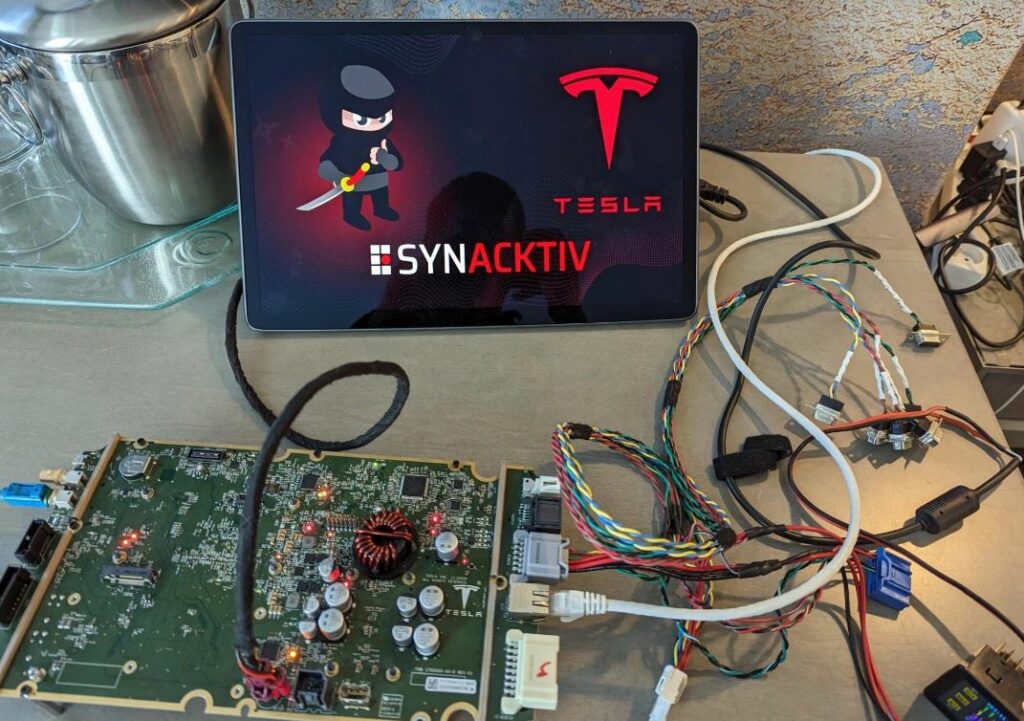

Synacktiv ha confermato di essere riuscito a ottenere l’accesso root al sistema di Tesla e ha affermato di essere riuscito a “prendere il controllo” dell’intera vettura:

Dopo aver terminato il loro exploit in una stanza d’albergo, @_p0ly_ e @vdehors hanno compromesso con successo l’infotainment della Tesla Model 3 tramite Bluetooth e hanno elevato i loro privilegi a root!

Pwn2Own ha confermato che si trattava di un exploit completo di tipo Time-of-check-to-time-of-use (TOCTTOU – pronunciato TOCK-too).

Il termine “Time-of-check-to-time-of-use” (TOCTTOU) si riferisce ad una classe di vulnerabilità informatiche che si verificano quando un programma o un sistema effettua un controllo di sicurezza (time-of-check) in un momento, ma utilizza i risultati di tale controllo in un momento successivo (time-of-use) senza verificare se ci sono stati cambiamenti tra i due momenti.

In altre parole, il TOCTTOU si verifica quando un attaccante sfrutta il breve intervallo di tempo tra il controllo di sicurezza e l’utilizzo dei risultati di tale controllo per modificare l’ambiente di esecuzione e quindi violare la sicurezza del sistema.

Un esempio comune di vulnerabilità TOCTTOU si verifica quando un sistema di controllo degli accessi ad una risorsa controlla se l’utente corrente ha il permesso di accedere alla risorsa, ma l’utente riesce ad ottenere l’accesso modificando il proprio stato tra il momento in cui viene effettuato il controllo e il momento in cui viene concesso l’accesso.

Tutti i risultati di questi hack vengono condivisi con le aziende prima di essere divulgati per dar modo che vengano realizzate le patch necessarie a superare la problematica rilevata.