I ricercatori di sicurezza informatica hanno scoperto un difetto nella progettazione dello standard del protocollo Wi-Fi IEEE 802.11, introdotto nel 1997. La vulnerabilità CVE-2022-47522 consente agli aggressori di indurre i punti di accesso a trasmettere i cosiddetti “frame di rete” in forma non crittografata, disponibili per l’intercettazione.

I frame Wi-Fi sono contenitori di dati costituiti da un’intestazione, un payload di dati e altre informazioni tra cui l’indirizzo MAC di origine e destinazione e dati di controllo. Questi frame vengono messi in coda e trasmessi in modo controllato per evitare collisioni e massimizzare le prestazioni di comunicazione.

I ricercatori hanno scoperto che i frame bufferizzati non sono sufficientemente sicuri contro gli aggressori. Di conseguenza, quest’ultimo può manipolare il trasferimento dei dati, falsificare i client, reindirizzare e acquisire frame di dati.

La radice della vulnerabilità risiede nel fatto che lo standard IEEE 802.11 include meccanismi di risparmio energetico che consentono ai dispositivi Wi-Fi di risparmiare energia mediante il buffering o l’accodamento dei frame destinati ai dispositivi inattivi.

Quando un dispositivo ricevente su una rete Wi-Fi entra in modalità standby, invia un frame al punto di accesso (router) con un’intestazione contenente un bit di risparmio energetico. Poiché il dispositivo è temporaneamente non disponibile, tutti i frame a esso destinati vengono messi in coda. Ma non appena il dispositivo si attiva e trasmette un wake-up bit, il punto di accesso rimuove i frame bufferizzati dalla coda, applica la crittografia e li trasmette alla destinazione.

I malfattori possono interferire con questo processo per mezzo di speciali strumenti software. I ricercatori hanno chiamato il loro strumento che svolge questa funzione “MacStealer” (da non confondere con il malware con lo stesso nome per macOS).

Pertanto, i potenziali hacker possono “mettere a dormire” manualmente un dispositivo connesso alla rete, creando così una coda di frame che il router gli trasmetterà successivamente. E quindi modificare il contesto di sicurezza dei frame e forzare il punto di accesso a trasmettere i frame accumulati in testo normale (senza crittografia) o crittografarli con la propria chiave.

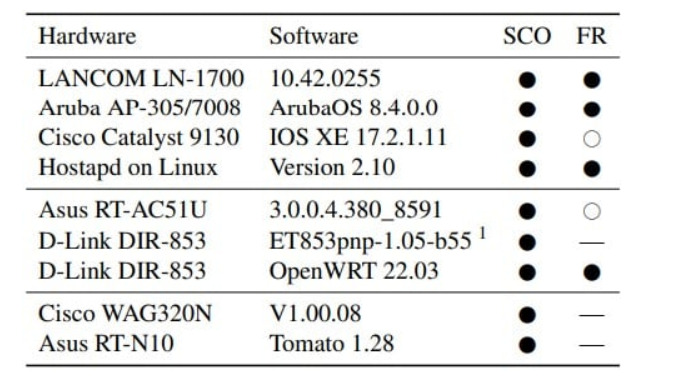

I ricercatori riferiscono che i modelli di dispositivi di rete Lancom, Aruba, Cisco , Asus e D-Link sono suscettibili a questo tipo di attacco. L’elenco completo è di seguito.

Dispositivi vulnerabili testati

Questi attacchi possono anche essere utilizzati per iniettare contenuto dannoso nei pacchetti TCP. “Questo potrebbe, ad esempio, essere sfruttato per inviare codice JavaScript dannoso alla vittima su connessioni HTTP non crittografate al fine di sfruttare le vulnerabilità nel browser del client”, affermano i ricercatori.

Il primo fornitore di apparecchiature di rete a riconoscere l’impatto di questa vulnerabilità è stato Cisco. Ha confermato che gli attacchi descritti nello studio possono avere successo contro i prodotti Cisco Wireless Access Point ei prodotti Cisco Meraki con funzionalità wireless. Tuttavia, Cisco ritiene improbabile che i frame ricevuti compromettano la sicurezza complessiva di una rete adeguatamente protetta.

Cisco consiglia di implementare la sicurezza del livello di trasporto per crittografare i dati in transito. Perché renderà i dati ricevuti inutilizzabili da un utente malintenzionato.

Attualmente non sono noti casi di uso dannoso della vulnerabilità scoperta dai ricercatori. Ma data l’enorme portata della distribuzione del protocollo IEEE 802.11, i ricercatori stessi hanno mostrato ai criminali informatici un nuovo percorso per accedere ai dati riservati degli utenti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…