La piattaforma di intelligence sulle minacce informatiche ThreatMon ha riferito che su un noto forum di hacker è apparsa una pubblicità per la vendita di un exploit Zero Day per WordPress .

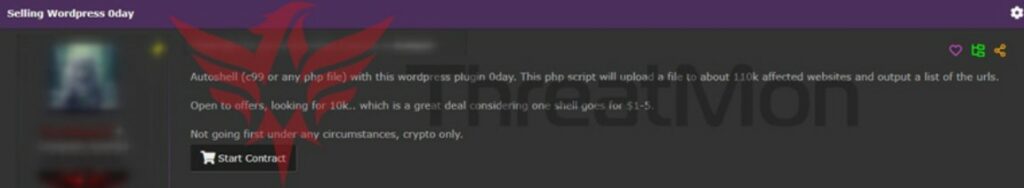

Il venditore afferma che l’exploit, implementato come script PHP, può essere utilizzato insieme a un plugin WordPress per caricare script di shell su circa 110.000 siti Web e recuperare un elenco dei loro URL.

L’exploit, chiamato Autoshell, può funzionare con qualsiasi file PHP ed è offerto ad un prezzo iniziale di 10.000 dollari, il venditore sottolinea che si tratta di un’offerta vantaggiosa, dato il valore di mercato di tali exploit. Lo script è in grado di caricare file su più siti, indicando una possibile vulnerabilità diffusa che potrebbe avere un impatto su gran parte dell’ecosistema WordPress.

Il venditore ha dichiarato di accettare solo criptovalute per il pagamento e di non accettare il pagamento anticipato, il che sottolinea la natura illegale della transazione. La comunità della sicurezza sta monitorando attivamente la situazione e tentando di identificare e affrontare eventuali vulnerabilità che potrebbero essere prese di mira da un exploit.

La vendita di tali exploit rappresenta un serio rischio per i proprietari e gli utenti dei siti Web, poiché lo sfruttamento può portare ad accessi non autorizzati, fughe di dati e altre attività dannose.

Si consiglia vivamente agli amministratori dei siti WordPress di rimanere vigili, aggiornare tempestivamente il software e monitorare eventuali attività insolite sui propri siti. Si consiglia inoltre di utilizzare plug-in di sicurezza e firewall per ridurre il rischio di exploit.