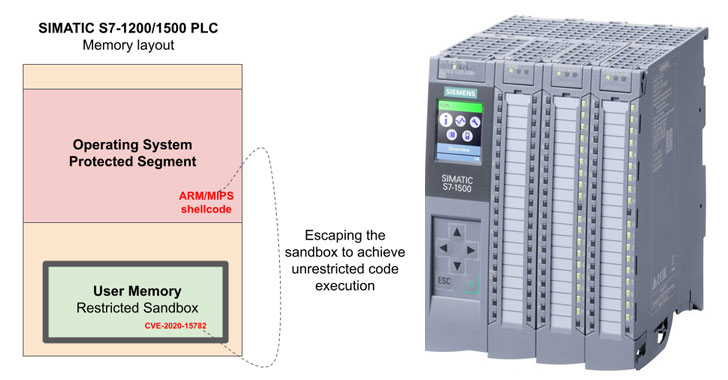

Siemens venerdì ha rilasciato aggiornamenti firmware per affrontare una grave vulnerabilità nei controllori logici programmabili (PLC) SIMATIC S7-1200 e S7-1500 che potrebbe essere sfruttata da un attore malintenzionato per ottenere l’accesso remoto ad aree protette della memoria ed eseguire codice senza restrizioni.

La vulnerabilità di bypass della protezione della memoria, tracciata come CVE-2020-15782 (punteggio CVSS: 8.1), è stata scoperta dalla società di sicurezza Claroty mediante il reverse engineering del linguaggio bytecode MC7 / MC7+ utilizzato per eseguire i programmi PLC nel microprocessore. Non ci sono prove che la debolezza sia stata sfruttata in attacchi reali.

In un avviso emesso da Siemens, l’azienda tedesca di automazione industriale ha affermato che un attaccante remoto non autenticato con un accesso di rete alla porta TCP 102, potrebbe potenzialmente scrivere dati e codice arbitrari in aree di memoria protette o leggere dati sensibili per lanciare ulteriori attacchi.

Il ricercatore di Claroty Tal Keren ha detto : “Questi sistemi hanno numerose protezioni in memoria che devono essere hackerate affinché sia possibile eseguire il codice e rimanere inosservati”.

Non solo il nuovo difetto consente a un avversario di ottenere l’esecuzione di codice nativo sui PLC Siemens S7, ma il sofisticato attacco remoto evita anche il rilevamento da parte del sistema operativo sottostante o di qualsiasi software diagnostico uscendo dalla sandbox dell’utente per scrivere dati e codice arbitrari direttamente in regioni di memoria.

Claroty, tuttavia, ha osservato che l’attacco richiederebbe l’accesso di rete al PLC e “i diritti di download del PLC”. Nel jailbreak della sandbox nativa del PLC, la società ha affermato di essere in grado di iniettare un programma dannoso a livello di kernel nel sistema operativo in modo tale da garantire l’esecuzione di codice remoto.

Siemens raccomanda “fortemente” agli utenti di aggiornare alle ultime versioni i dispositivi per ridurre il rischio. La società ha affermato che sta anche mettendo insieme ulteriori aggiornamenti e sta esortando i clienti ad applicare contromisure e soluzioni alternative per i prodotti in cui gli aggiornamenti non sono ancora disponibili.

Fonte

https://thehackernews.com/2021/05/a-new-bug-in-siemens-plcs-could-let.html?m=1

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…