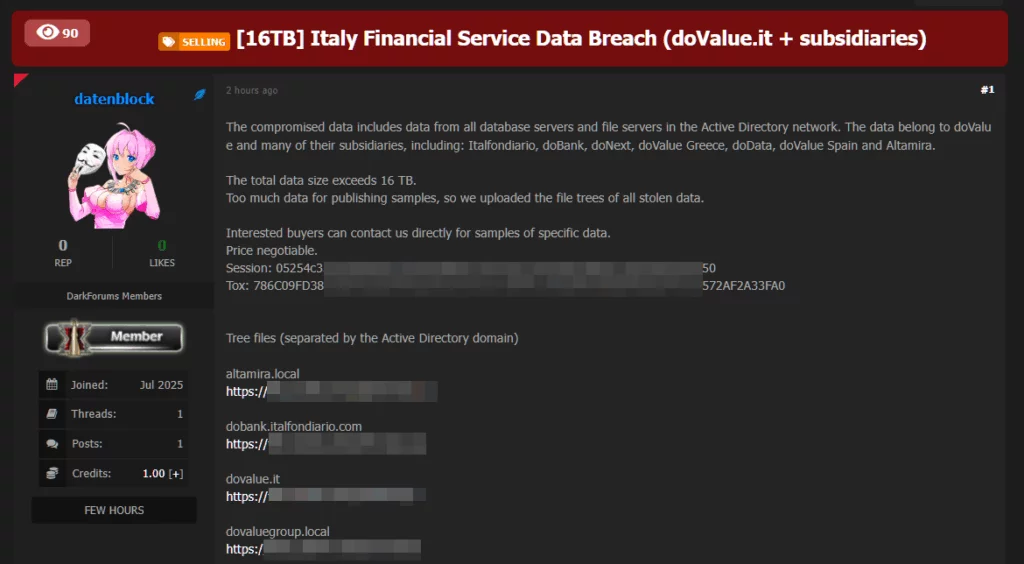

Un’importante realtà operante nel settore della gestione e recupero crediti a livello europeo potrebbe essere finita nel mirino dei cybercriminali. Secondo quanto emerso da un annuncio comparso su un noto forum del dark web, un attore malevolo ha messo in vendita oltre 16 terabyte di dati esfiltrati dai server aziendali e da numerose controllate, dislocate in diversi Paesi, tra cui Grecia, Spagna e Italia.

L’azienda colpita gestisce asset finanziari per conto di banche e istituzioni, e si occupa di gestione di portafogli di crediti deteriorati (NPL), oltre a fornire servizi di due diligence, gestione documentale e supporto amministrativo. I dati compromessi includerebbero interi file system provenienti da server di database e Active Directory, contenenti probabilmente informazioni su clienti, documentazione interna, report finanziari, contratti e corrispondenze sensibili.

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati. Di conseguenza, questo articolo deve essere considerato esclusivamente a scopo informativo e di intelligence.

Nel messaggio pubblicato dai cybercriminali, gli autori spiegano che i dati sono troppo voluminosi per essere condivisi come prova diretta, ma hanno pubblicato alberi delle directory per dimostrare l’entità dell’infiltrazione. I dati sembrano provenire da più domini Active Directory collegati alle sedi e sussidiarie europee del gruppo.

L’accesso ai dati viene offerto in vendita con prezzo negoziabile, e l’autore fornisce anche dei token di sessione per comunicazioni riservate con potenziali acquirenti. Una violazione di questa portata qualora confermata, rappresenta una minaccia concreta per migliaia di individui e istituzioni. Se confermati, i dati potrebbero contenere:

Inoltre, l’esposizione di infrastrutture Active Directory può facilitare nuove azioni offensive, come movimenti laterali all’interno delle reti, attacchi ransomware o compromissione di ambienti cloud integrati.

L’incidente evidenzia, ancora una volta, quanto siano vulnerabili anche le infrastrutture critiche delle aziende che gestiscono ingenti volumi di dati finanziari. È essenziale che tali enti adottino misure di cybersecurity avanzate, tra cui segmentazione delle reti, monitoraggio attivo, audit di sicurezza e piani di risposta agli incidenti.

Il settore del recupero crediti e della gestione patrimoniale, per la natura altamente sensibile dei dati trattati, rimane una delle aree più a rischio nel panorama delle minacce informatiche globali.