Fortinet ha confermato oggi che la vulnerabilità critica di bypass dell’autenticazione 0day CVE-2022-40684 viene sfruttata attivamente.

L’azienda ha raccomandato di scansionare urgentemente i sistemi per rilevare il seguente indicatore di compromissione nei registri del dispositivo: “user=”Local_Process_Access””.

Inoltre, è stato recentemente pubblicato online un exploit PoC per la vulnerabilità CVE-2022-40684, come abbiamo riportato qualche giorno fa.

La disponibilità pubblica del codice exploit PoC può innescare un’ondata di attacchi ai dispositivi Fortinet.

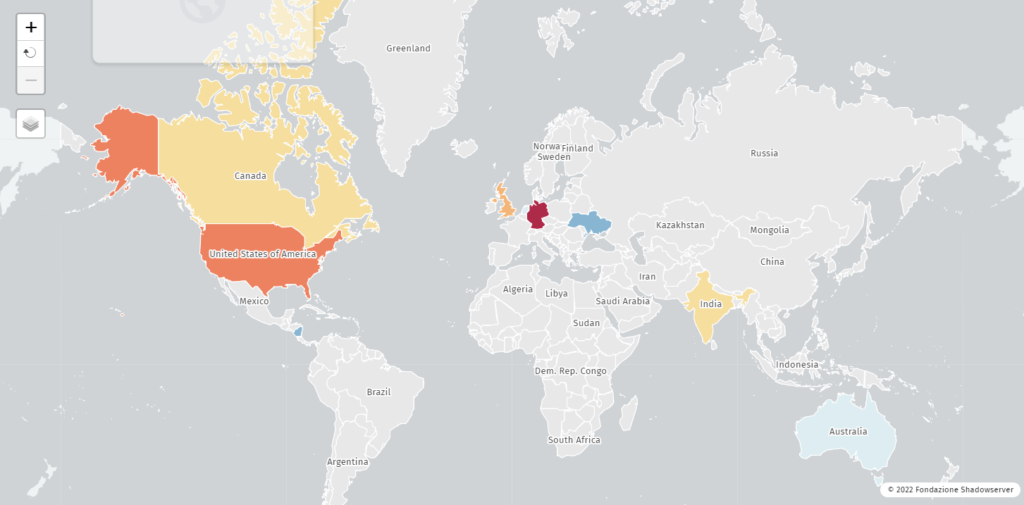

Le società di sicurezza delle informazioni avvertono che gli aggressori stanno già sfruttando attivamente questo bug sui dispositivi non patchati. La società di intelligence sulle minacce GreyNoise ha segnalato attacchi provenienti da centinaia di indirizzi IP univoci, la maggior parte dei quali negli Stati Uniti, in Cina e in Germania.

.png)

Gli esperti di Horizon3.ai che hanno rilasciato l’exploit PoC hanno indicato che esistono altri modi per sfruttare questa vulnerabilità e altri metodi di attacco.

Ciò significa che gli attori delle minacce possono sviluppare il proprio exploit e utilizzarlo negli attacchi, quindi è importante correggere immediatamente la vulnerabilità.

La Shadowserver Foundation ha riferito che oltre 17.000 dispositivi Fortinet ospitati sulla rete sono vulnerabili agli attacchi che utilizzano la vulnerabilità CVE-2022-40684, la maggior parte dei quali si trova in Germania e negli Stati Uniti.

Gli utenti possono tenere traccia delle attività di sfruttamento per CVE-2022-40684 su una dashboard fornita dall’organizzazione.