In risposta agli attacchi informatici lanciati ieri dagli hacktivisti filorussi di NoName057(16), il collettivo italiano Anonymous Italia ha reagito con ben 22 defacement mirati contro obiettivi russi tra la giornata del 21 e il 23 di Marzo.

Negli ultimi mesi, il panorama dell’hacktivismo cibernetico è stato caratterizzato da una continua escalation di attacchi e ritorsioni, con NoName057(16) che ha più volte preso di mira l’Italia, colpendo anche infrastrutture e istituzioni governative.

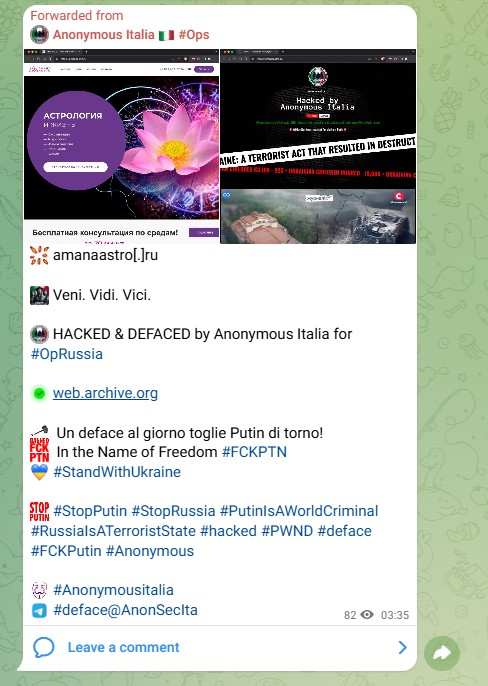

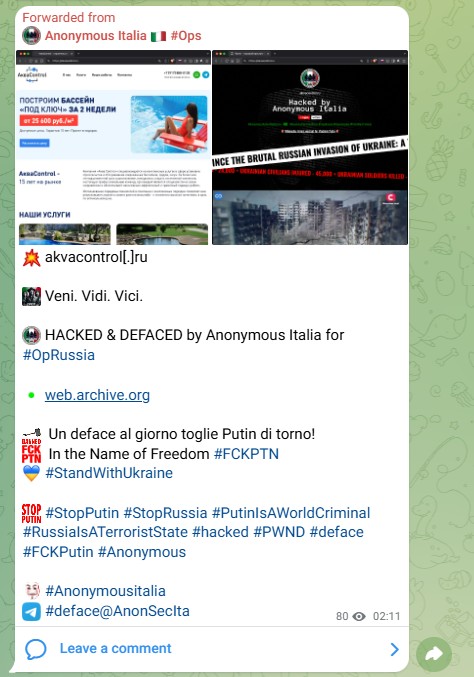

Questa volta, Anonymous Italia ha risposto colpendo diversi siti russi, utilizzando la tecnica del “deface” per alterare le pagine web e lanciare un chiaro messaggio ai loro avversari digitali. Per dimostrare la compromissione dei siti web attaccati, Anonymous Italia ha fatto riferimento alla Wayback Machine, uno strumento di archivio digitale che consente di visualizzare versioni precedenti di pagine web nel tempo.

Mostrando le istantanee dei siti prima e dopo l’attacco, il collettivo ha fornito prove concrete della violazione, evidenziando le modifiche apportate e i messaggi lasciati dagli hacktivisti. Alcuni di questi siti, nel frattempo, sono stati ripristinati, ma l’archivio della Wayback Machine conserva traccia dell’attacco, rendendo la compromissione verificabile anche a distanza di tempo.

Nel panorama dell’hacktivismo cibernetico, le tecniche di attacco utilizzate dai gruppi hacker variano in base agli obiettivi e alle strategie adottate.

Due delle metodologie più diffuse sono il defacement e gli attacchi Distributed Denial-of-Service (DDoS), strumenti con finalità differenti ma entrambi capaci di generare impatti significativi sulle infrastrutture digitali. Mentre il defacement mira a modificare il contenuto di un sito web per trasmettere un messaggio politico o ideologico, il DDoS ha lo scopo di sovraccaricare un servizio online fino a renderlo inaccessibile.

Negli scontri tra hacktivisti, queste due tecniche sono state ampiamente utilizzate per colpire obiettivi avversari. Ad esempio Anonymous Italia preferisce il defacement, alterando i siti per diffondere specifici contenuti di interesse politico. Altri hacktivisti (come i filorussi di NoName057(16) o Killnet) hanno adottato il DDoS per colpire siti governativi e infrastrutture critiche causando disservizi temporanei.

Il defacement è una tecnica di attacco informatico in cui un aggressore modifica il contenuto di un sito web senza autorizzazione, sostituendo le pagine originali con messaggi politici, propaganda o semplici segni distintivi della propria attività. Questo tipo di attacco viene spesso utilizzato da gruppi hacktivisti per diffondere messaggi ideologici o da cyber criminali per danneggiare la reputazione di un’organizzazione.♦

Tuttavia, il defacement non è solo una questione di immagine: per poter alterare il contenuto di un sito, l’attaccante deve prima comprometterne la sua sicurezza. Questo avviene generalmente attraverso due metodi principali:

Quando un sito subisce un defacement, è fondamentale non limitarsi a ripristinare il contenuto originale, ma avviare un’operazione di Incident Response per comprendere l’entità dell’attacco. L’attaccante potrebbe aver effettuato movimenti laterali all’interno della rete, compromettendo dati e sistemi collegati.

Come abbiamo visto, l’hacktivismo cibernetico rappresenta l’unione tra hacking e attivismo politico o sociale, utilizzando strumenti digitali per promuovere cause, denunciare ingiustizie o opporsi a governi e aziende. Gli hacktivisti impiegano tecniche di attacco informatico per attirare l’attenzione pubblica su questioni etiche, politiche o ambientali. Tuttavia, nonostante l’intento possa essere mosso da ideali di giustizia, queste azioni si scontrano spesso con le normative vigenti, che le considerano alla stregua di atti di criminalità informatica.

Mentre alcuni Stati tollerano certe forme di attivismo digitale se non causano danni diretti, la maggior parte delle legislazioni equipara gli attacchi informatici a crimini gravi, punibili con pene severe. Norme come il Computer Fraud and Abuse Act (CFAA) negli Stati Uniti o il Regolamento Generale sulla Protezione dei Dati (GDPR) in Europa vengono spesso usate per perseguire gli hacktivisti, anche quando le loro azioni mirano a esporre violazioni dei diritti umani o corruzione.

L’equilibrio tra sicurezza nazionale, libertà di espressione e diritto all’informazione è al centro delle discussioni legali sull’hacktivismo. Mentre alcuni lo vedono come una forma di protesta legittima nell’era digitale, altri lo considerano una minaccia alla stabilità informatica e alla privacy. La sfida per i legislatori è definire confini chiari tra atti di dissenso digitale e crimini informatici, garantendo che la repressione dell’hacktivismo non diventi un pretesto per limitare la libertà di espressione e il diritto all’accesso alle informazioni.