Come temevano gli esperti di sicurezza, la recente diminuzione del numero di dispositivi Cisco IOS XE infetti è stata causata dal fatto che gli aggressori hanno aggiornato il loro malware e questo non è stato più rilevato durante le scansioni. Infatti, più di 37.000 dispositivi contengono ancora una backdoor scritta in Lua.

Ricordiamo che da settembre i dispositivi Cisco con IOS XE sono stati oggetto di attacchi massivi a causa delle vulnerabilità 0-day CVE-2023-20198 e CVE-2023-20273 recentemente scoperte. Le patch per questi problemi sono state rilasciate durante il fine settimana e sono ora disponibili per i clienti tramite il download del software Cisco.

Gli aggressori utilizzano i bug CVE-2023-20198 e CVE-2023-20273 per penetrare nei dispositivi vulnerabili e creare account privilegiati (con il livello di privilegio più alto di 15), quindi ottenere i diritti di root e installare una backdoor scritta in Lua nel sistema, che consente di eseguire comandi da remoto.

Entrambe le vulnerabilità possono essere sfruttate solo se sul dispositivo è abilitata la funzione di interfaccia web (server HTTP), che può essere eseguita tramite ip http server o ip http secure-server, e il dispositivo è connesso a Internet o a una rete non attendibile.

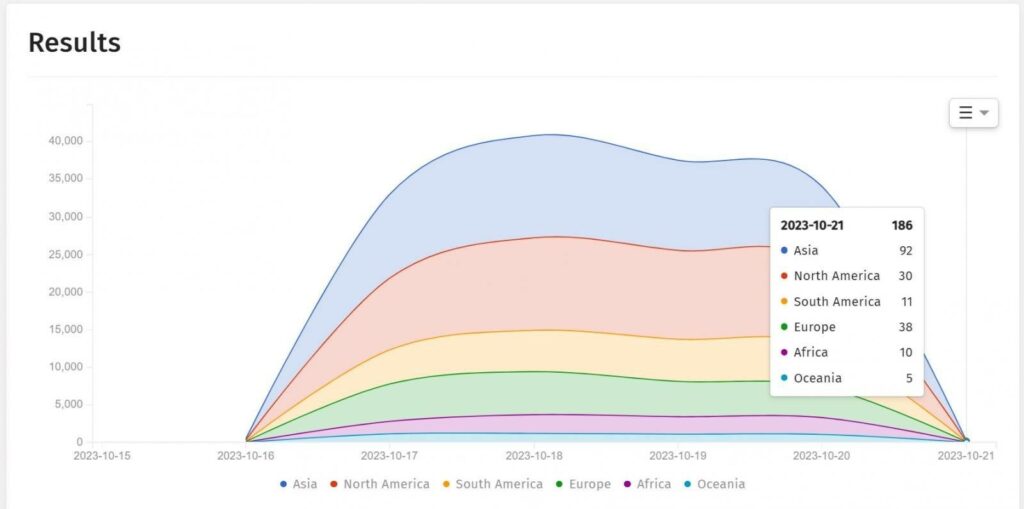

La scorsa settimana il numero di dispositivi compromessi con impianto Lua ha superato i 50.000, per poi crollare drasticamente. I ricercatori hanno trovato solo 100-1000 dispositivi compromessi, a seconda dei risultati delle diverse scansioni.

Gli esperti hanno avanzato varie proposte su come ciò possa essere potuto accadere, dall’intervento delle forze dell’ordine all’attività di uno sconosciuto hacker dal cappello grigio che ha automatizzato il riavvio dei dispositivi infetti eliminandoli così dalla backdoor.

Tuttavia, si è rivelata corretta un’altra teoria secondo cui gli aggressori dietro questi attacchi si sono resi conto del loro errore (il loro impianto veniva rilevato troppo facilmente da remoto) e hanno aggiornato il malware per nascondere la loro presenza. Ciò significa che l’impianto ora è invisibile durante le scansioni.

Pertanto, gli esperti di Fox-IT hanno riferito che il codice dannoso su decine di migliaia di dispositivi hackerati è stato “modificato per verificare il valore dell’intestazione di autorizzazione HTTP prima di rispondere”.

Con queste informazioni, gli analisti di Fox-IT hanno condotto un’altra scansione e hanno concluso che 37.890 dispositivi IOS XE erano ancora compromessi e il malware non era scomparso.

VulnCheck, una società di analisi delle vulnerabilità, conferma che migliaia di dispositivi sono ancora compromessi e, di fatto, sotto il controllo degli aggressori.

Gli sviluppatori Cisco sono già a conoscenza di una nuova variante di malware che “rende difficile identificare i sistemi compromessi”. È stato riferito che la nuova versione del malware ha iniziato ad essere distribuita il 20 ottobre e ha all’incirca le stesse funzionalità della precedente.

L’azienda consiglia di utilizzare il comando curl per rilevare questa versione:

curl -k -H "Authorization: 0ff4fbf0ecffa77ce8d3852a29263e263838e9bb" -X POST https://systemip/webui/logoutconfirm.html?logon_hash=1.

“Se la richiesta restituisce una stringa esadecimale, ad esempio 0123456789abcdef01, allora c’è un impianto nel sistema”, afferma Cisco.

Si sottolinea che, sebbene il malware distribuito dagli hacker non sia permanente (vale a dire, venga eliminato al riavvio del dispositivo), ma l’account ad alto privilegio creato dagli hacker rimane sul dispositivo anche dopo il riavvio.