ChatGPT ci ha appassionato per diversi mesi anche dal punto di vista di come hackerarlo, per fargli dire cose per le quali è limitato attraverso le “prompt injection“.

Ma se entrassimo proprio nella tana del bianconiglio, ovvero una rete addestrata con i contenuti underground propri delle reti darknet?

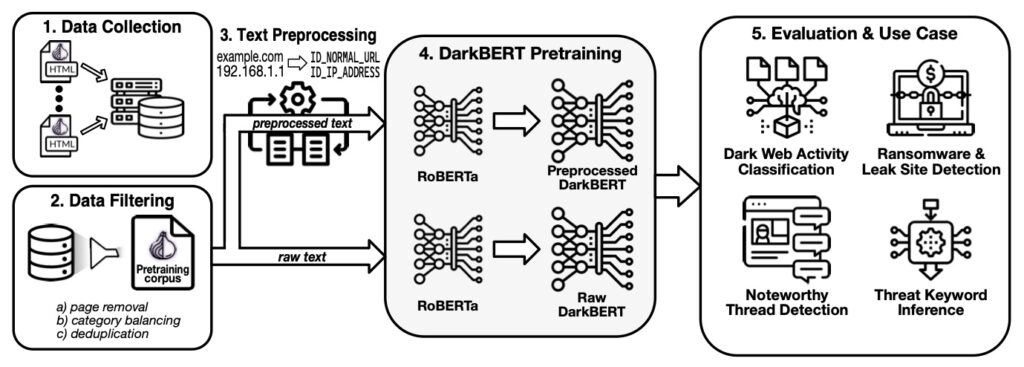

Si chiama DarkBERT e si tratta di un Large Language Model (LLM) addestrato nel dark web. Questi modelli generativi pre-addestrati, sono utili per aiutarci a risolvere compiti banali e ordinari o come strumenti di ricerca e sviluppo; ma non tutte le applicazioni di questa tecnologia hanno lo scopo di migliorare la nostra efficienza.

Alcuni mirano solo a essere divertenti come ChaosGpt, una AI che si è prefissata di distruggere l’umanità, come avevamo visto qualche settimana fa.

DarkBERT sembra essere una di queste, un gemello “malvagio” di ChatGPT il cui addestramento mira a renderlo “l’essere dominante e superiore“.

Chi potrebbe resistere a provare così tanta malvagità?

Parlando seriamente, recenti ricerche hanno suggerito che ci sono chiare differenze nel linguaggio utilizzato nel Dark Web rispetto a quello del Surface Web (o creare web), il web che tutti quanti usiamo e conosciamo.

Poiché gli studi sul Dark Web richiedono comunemente un’analisi testuale del dominio, i modelli linguistici specifici del Dark Web possono fornire preziose informazioni ai ricercatori.

Il Dark Web è un’area di Internet che Google e altri motori di ricerca ignorano completamente, impedendo alla stragrande maggioranza delle persone di accedervi. È accessibile solo utilizzando un software specializzato, nella maggior parte dei casi chiamato Tor (per la rete onion).

Le leggende metropolitane hanno parlato di stanze delle torture, assassini a pagamento e ogni sorta di crimini orribili. Esistono, ma la verità è che la maggior parte dei contenuti delle darknet sono solo truffe e altri modi per rubare i tuoi dati e trarne un profitto economico.

Tuttavia, il Dark Web è utilizzato dalle reti di criminalità informatica agli attivisti politici, per parlare in modo anonimo, rendendolo un obiettivo estremamente importante per le forze dell’ordine e le intelligence di ogni paese.

Quindi, per cosa verrà utilizzato DarkBERT?

Si spera che non vengano forniti i codici di lancio dei missili nucleari, ma il team si aspetta che sia un potente strumento per scansionare il Dark Web alla ricerca di minacce di sicurezza informatica, oltre a tenere d’occhio i forum underground per identificare attività illecite.

La nuova cyber threat intelligence (CTI) è alle porte? Anche questa targata AI.