Oggi più che mai, le aziende si trovano a dover affrontare rischi e minacce di ogni tipo: dagli attacchi informatici ai disastri naturali, fino a interruzioni operative impreviste. Per rispondere in modo efficace a queste sfide e garantire continuità operativa, esistono diverse metodologie e strumenti che, lavorando insieme, formano un sistema integrato di protezione.

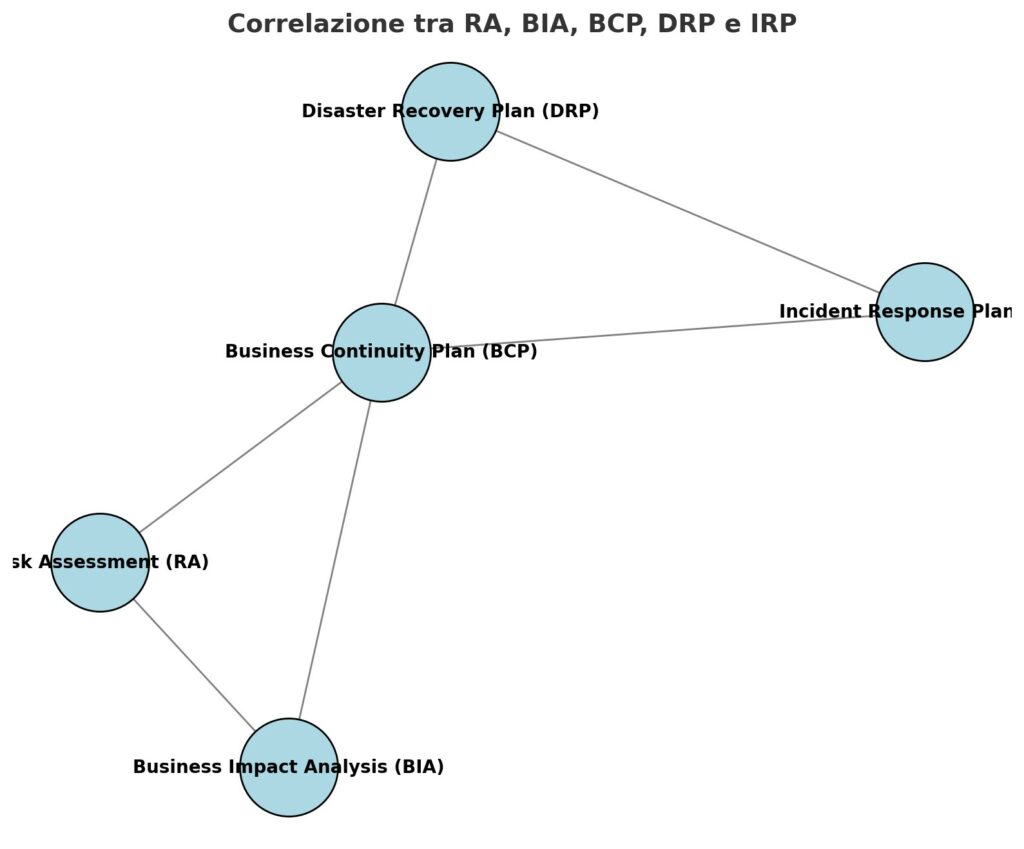

Parliamo di Risk Assessment (RA), Business Impact Analysis (BIA), Business Continuity Plan (BCP), Disaster Recovery Plan (DRP) e Incident Response Plan (IRP).

Questi termini, apparentemente tecnici, sono in realtà facili da comprendere quando vengono collocati in un flusso logico. Vediamo cosa sono e, soprattutto, come si inseriscono nella giusta sequenza temporale per costruire una strategia efficace.

Il punto di partenza è sempre il Risk Assessment, ossia la valutazione dei rischi. Questo processo serve a identificare cosa potrebbe andare storto all’interno dell’organizzazione, quali sono le vulnerabilità più rilevanti e quali rischi potrebbero avere un impatto significativo. Ad esempio, si valutano le probabilità di attacchi informatici, blackout elettrici, terremoti o altri eventi critici.

Ma perché è importante iniziare da qui? Perché senza una mappa chiara dei rischi, sarebbe impossibile pianificare come mitigarli o gestirli. Il Risk Assessment diventa così la base per tutte le fasi successive: identifica le minacce, valuta i loro impatti e aiuta a stabilire le priorità.

Una volta che abbiamo capito quali rischi corriamo, dobbiamo chiederci: “Che impatto avrebbe questo rischio sulle operazioni aziendali?”. Ecco dove entra in gioco la Business Impact Analysis. Questa analisi ci permette di identificare quali processi aziendali sono davvero critici e quanto tempo possiamo sopportare un’interruzione prima che ci siano danni significativi.

Facciamo un esempio pratico: immagina un’azienda di e-commerce. La BIA ci dirà che il sito web e il sistema di pagamento sono processi critici e che un’interruzione di più di qualche ora potrebbe comportare perdite economiche importanti, oltre che danni alla reputazione. Con queste informazioni, possiamo stabilire su cosa concentrarci in caso di emergenza.

Ora che conosciamo i rischi e i processi critici, è il momento di sviluppare un piano per mantenere l’azienda operativa anche durante una crisi: il Business Continuity Plan. Questo documento descrive cosa fare per garantire che l’azienda continui a funzionare, o riprenda il prima possibile, in caso di interruzioni.

Ad esempio, il BCP può includere strategie come spostare i dipendenti in sedi alternative, attivare backup dei dati o stabilire comunicazioni di emergenza con i clienti. È importante che il BCP sia pratico e ben testato: non basta scriverlo, bisogna assicurarsi che funzioni davvero.

Tra le parti fondamentali del BCP c’è il Disaster Recovery Plan, che si concentra esclusivamente sui sistemi tecnologici. Se un attacco informatico manda offline i server o se un disastro naturale danneggia i data center, il DRP descrive come ripristinare i sistemi IT nel minor tempo possibile.

Perché è importante distinguere il DRP dal BCP? Perché il DRP si concentra solo sull’aspetto tecnologico, come il recupero di dati da backup o la riconfigurazione di infrastrutture IT. Senza un DRP efficace, molte aziende non riuscirebbero a riprendere le loro attività operative.

Infine, c’è il Incident Response Plan, che si occupa di gestire gli incidenti specifici, come attacchi hacker o violazioni di dati. L’IRP descrive come rilevare e rispondere rapidamente a questi eventi, limitando i danni e minimizzando i tempi di interruzione.

Ad esempio, se un ransomware colpisce l’azienda, l’IRP stabilisce chi deve intervenire, quali azioni intraprendere immediatamente (come isolare i sistemi infetti) e come comunicare con le parti coinvolte. L’obiettivo è contenere il problema prima che si espanda.

Questi strumenti non lavorano in isolamento, ma si inseriscono in una sequenza logica che permette di costruire una strategia completa:

Questi strumenti non sono “a sé stanti”, ma lavorano insieme per garantire che un’organizzazione possa prevenire, affrontare e riprendersi da eventi avversi. Il Risk Assessment e la Business Impact Analysis forniscono le basi; il Business Continuity Plan rappresenta la visione strategica, mentre il Disaster Recovery Plan e l’Incident Response Plan si concentrano sulle azioni operative.

Implementare correttamente queste analisi e piani non solo riduce i rischi, ma aumenta la fiducia dei clienti, dei dipendenti e degli stakeholder, garantendo che l’azienda sia pronta ad affrontare qualsiasi sfida.