Gli avvisi di iOS 16.3 e macOS Ventura 13.2 , originariamente rilasciati il 23 gennaio, sono stati aggiornati per aggiungere tre nuove vulnerabilità.

Uno tra queste è monitorata con il CVE-2023-23520, dove si tratta di una race condition che interessa il componente crash reporter, che può consentire a un utente malintenzionato di leggere file arbitrari come root. Al momento si trova ancora in stato “reserved” e il NIST non si è espresso nella quotazione della severity.

Altre due vulnerabilità, tracciate come CVE-2023-23530 e CVE-2023-23531, sono state segnalate ad Apple dalla società di rilevamento e risposta estesa (XDR) Trellix.

“Un’app potrebbe essere in grado di eseguire codice arbitrario dalla sua sandbox o con privilegi elevati”, ha affermato Apple, aggiungendo che ha corretto i problemi con “una migliore gestione della memoria”.

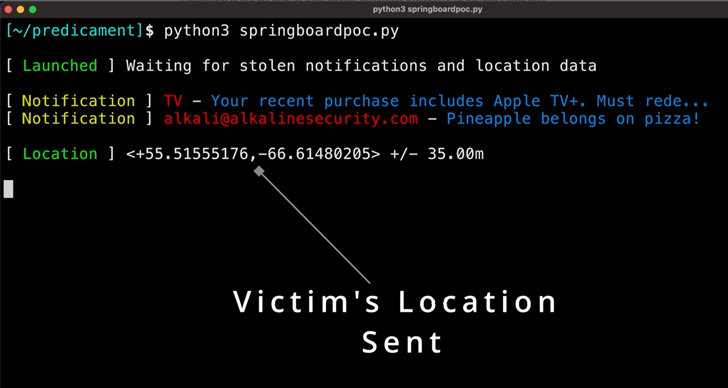

Di conseguenza, un attore di minacce potrebbe sfruttare queste vulnerabilità per uscire dalla sandbox ed eseguire codice dannoso con autorizzazioni elevate, concedendo potenzialmente l’accesso a calendario, rubrica, messaggi, dati sulla posizione, cronologia delle chiamate, fotocamera, microfono e foto.

Le altre due vulnerabilità, attribuite al ricercatore Trellix Austin Emmitt, sono monitorati con le CVE-2023-23530 e CVE-2023-23531 e potrebbero essere utilizzate come arma per ottenere l’esecuzione del codice malevolo.

Trellix, ha classificato i due difetti come una “nuova classe di bug che consentono di aggirare la firma del codice per eseguire codice arbitrario nel contesto di diverse applicazioni della piattaforma, portando all’escalation dei privilegi e alla fuga dalla sandbox sia su macOS che su iOS. .”

I bug aggirano anche le mitigazioni che Apple ha messo in atto per affrontare exploit zero-click come FORCEDENTRY che è stato sfruttato dal Public Sector Offensive Actors (PSOA), produttore di spyware israeliano NSO Group per distribuire Pegasus sui dispositivi degli obiettivi.

Ancora più preoccupante, i difetti di sicurezza potrebbero essere sfruttati per installare applicazioni arbitrarie o addirittura cancellare il dispositivo.

Oltre agli avvisi iOS e macOS di gennaio, lunedì Apple ha aggiornato gli avvisi di febbraio per aggiungere una vulnerabilità di negazione del servizio (DoS) segnalata da un ricercatore di Google.