I ricercatori di sicurezza informatica di ASEC (AhnLab Security Emergency Response Center) hanno scoperto che gli operatori del ransomware Crysis utilizzano attivamente il ransomware Venus nelle loro operazioni.

Crysis e Venus sono ben noti per aver preso di mira i servizi RDP (Remote Desktop Protocol) disponibili su Internet. Gli attacchi vengono lanciati tramite RDP utilizzando i registri AhnLab Smart Defense (ASD).

Gli aggressori utilizzano RDP come vettore di attacco e cercano sistemi attivi e accessibili dall’esterno. Gli hacker criminali eseguono quindi un attacco di forza bruta o dizionario su sistemi vulnerabili: credenziali deboli consentono agli aggressori di ottenere facilmente l’accesso agli account sul sistema.

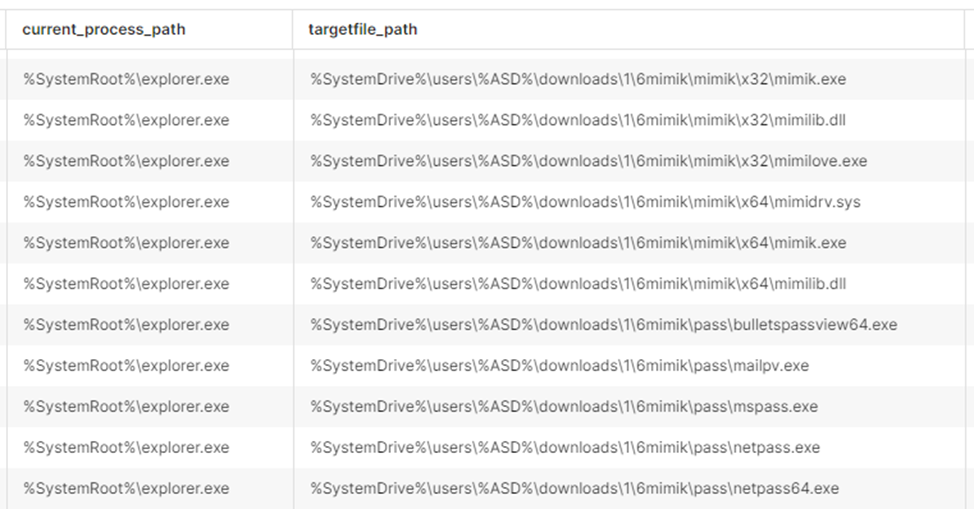

Il ransomware Venus utilizza quindi RDP come vettore di attacco, generando diversi tipi di malware tramite “explorer.exe”, un processo legittimo di Windows Explorer.

Inoltre, l’attaccante ha costantemente utilizzato il ransomware Crysis per attaccare i sistemi sulla rete e ha mirato allo stesso modo ai servizi RDP esposti dall’esterno. In caso di successo, l’hacker infetterebbe i sistemi di destinazione con il ransomware Crysis tramite RDP.

Sul sistema infetto, oltre a Venus e Crysis, il criminale informatico utilizza vari scanner e strumenti per il furto di credenziali, tra cui Port Scanner e Mimikatz.

L’attaccante prende il controllo del sistema utilizzando RDP ed esegue la scansione della rete per vedere se il sistema infetto appartiene a una rete specifica. Se il sistema viene scelto correttamente, il ransomware esegue la ricognizione interna, raccoglie le credenziali e crittografa altri sistemi sulla rete. Tutte queste azioni consentono anche il movimento laterale attraverso la rete.

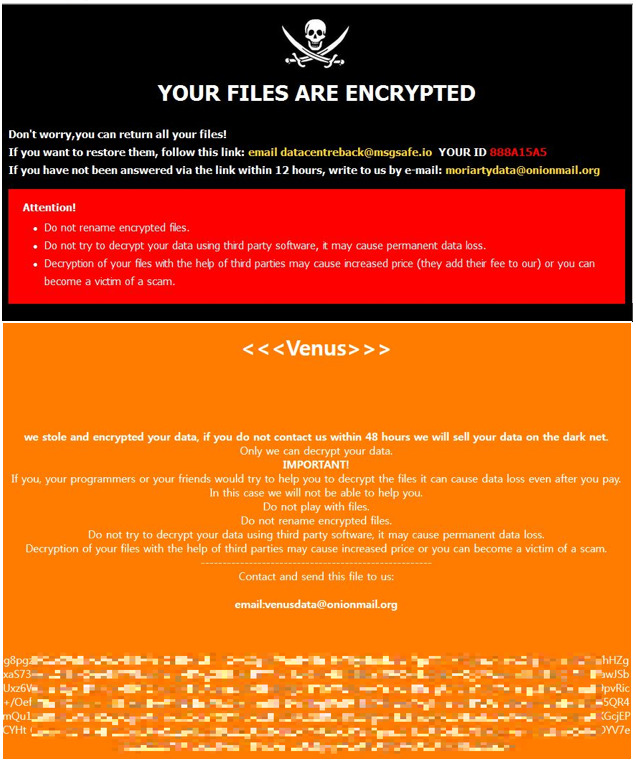

Una volta lanciato, il ransomware Crysis mostra una richiesta di riscatto e Venus mostra a sua volta una richiesta di riscatto in cui il criminale informatico chiede agli utenti di mettersi in contatto entro 48 ore.

Tali attacchi ricordano che il ransomware rimane una grave minaccia per la sicurezza dei dati e delle aziende. Evidenziano inoltre come gli aggressori possano sfruttare RDP per infiltrarsi nei sistemi e diffondere malware. Si consiglia agli utenti di mantenere aggiornato il software, impostare password complesse, in particolare per i servizi RDP, eseguire il backup dei dati e fare attenzione quando si aprono allegati o collegamenti sconosciuti.