Il gruppo ransomware BlackByte, sta entrando nelle reti aziendali attraverso le vulnerabilità ProxyShell nei server Microsoft Exchange.

ProxyShell è il nome di un gruppo di tre vulnerabilità in Microsoft Exchange, il cui sfruttamento combinato consente di eseguire da remoto codice arbitrario su un server senza autorizzazione.

Le vulnerabilità sono state risolte ad aprile e maggio 2021:

I ricercatori della sicurezza di Red Canary hanno analizzato gli attacchi BlackByte e hanno scoperto che venivano eseguiti tramite ProxyShell installando web shell sui server.

Usando le web shell, gli aggressori caricano il beacon Cobalt Strike, che è incorporato nel processo dell’agente di Windows Update, sul server attaccato.

Cobalt Strike viene quindi utilizzato per rubare le credenziali da un account di servizio su un sistema compromesso. Dopo aver dirottato l’account, gli aggressori installano lo strumento per l’accesso remoto al sistema chiamato AnyDesk ed eseguono dei movimenti laterali attraverso la rete.

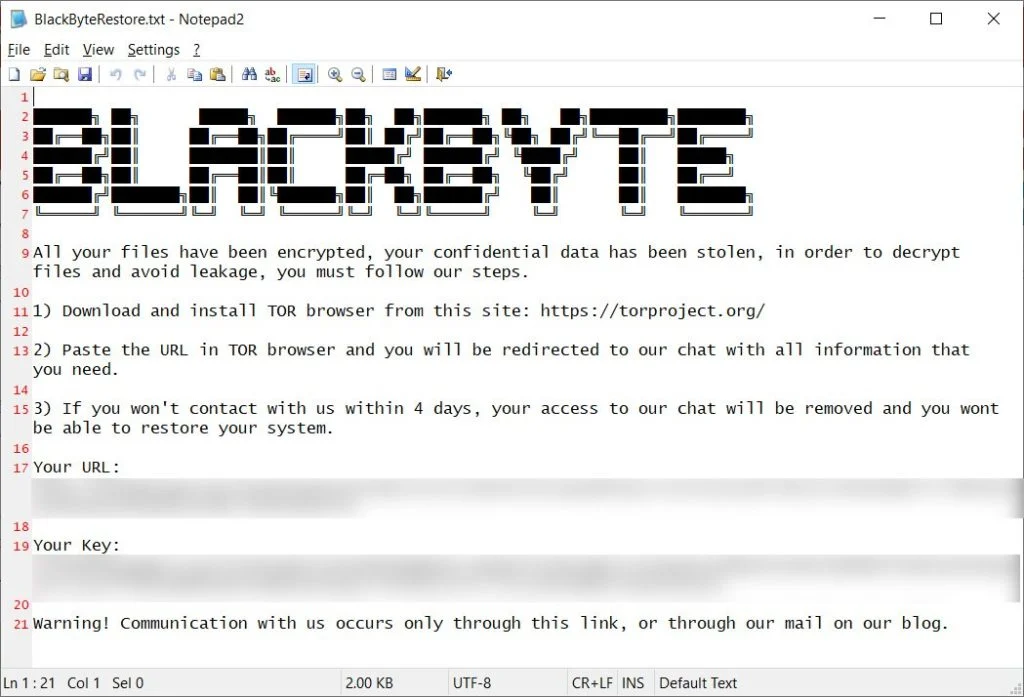

In genere, gli operatori di ransomware utilizzano strumenti di terze parti negli attacchi per aumentare i propri privilegi e distribuire ransomware sulla rete. Tuttavia, nel caso di BlackByte, il ruolo principale è svolto dal file eseguibile del malware stesso, in grado di aumentare i privilegi e muoversi nella rete come un worm.

Prima della crittografia, il malware cambia le attività pianificate per impedire che venga intercettata all’ultimo minuto e cancella le copie shadow direttamente tramite gli oggetti WMI utilizzando un comando PowerShell offuscato.

Di conseguenza, i file rubati vengono archiviati utilizzando WinRAR e visualizzati tramite servizi di condivisione file anonimi come “file.io” o “anonymfiles.com”.

Poiché la società di sicurezza informatica Trustwave ha rilasciato uno strumento gratuito per recuperare i file crittografati da BlackByte nell’ottobre 2021, è improbabile che il ransomware continui a utilizzare le stesse tattiche di crittografia.

In altre parole, è improbabile che le nuove vittime di BlackByte siano in grado di recuperare i propri file utilizzando il decryptor Trustwave. Gli specialisti di Red Canary hanno già registrato diverse varianti BlackByte molto più recenti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…