Un team di ricercatori di Tencent Labs e Jiangsu University ha svelato un nuovo metodo di attacco chiamato “BrutePrint” che forza le impronte digitali sugli smartphone e aggira l’autenticazione per ottenere il controllo del dispositivo.

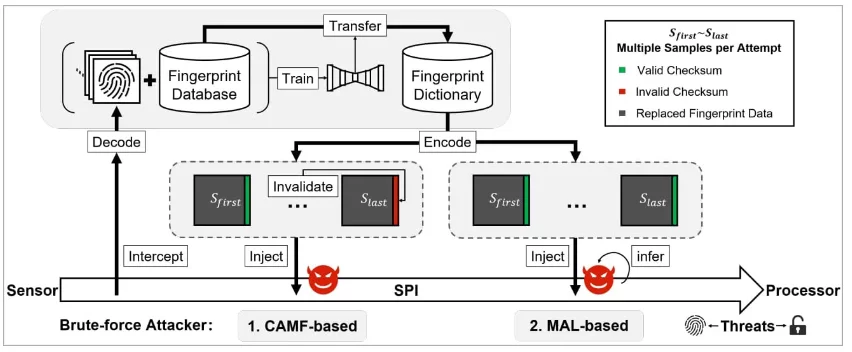

Gli scienziati cinesi sono stati in grado di superare i meccanismi di difesa esistenti sugli smartphone, che limitano il numero di tentativi che prevengono gli attacchi di forza bruta. Per fare ciò, gli esperti hanno utilizzato, due vulnerabilità zero-day: Cancel-After-Match-Fail (CAMF) e Match-After-Lock (MAL).

BrutePrint invia un numero illimitato di immagini di impronte digitali al dispositivo di destinazione finché non viene trovata una corrispondenza con l’impronta digitale dell’utente.

Per lanciare un attacco BrutePrint, un utente malintenzionato deve ottenere:

Per quanto riguarda i requisiti software:

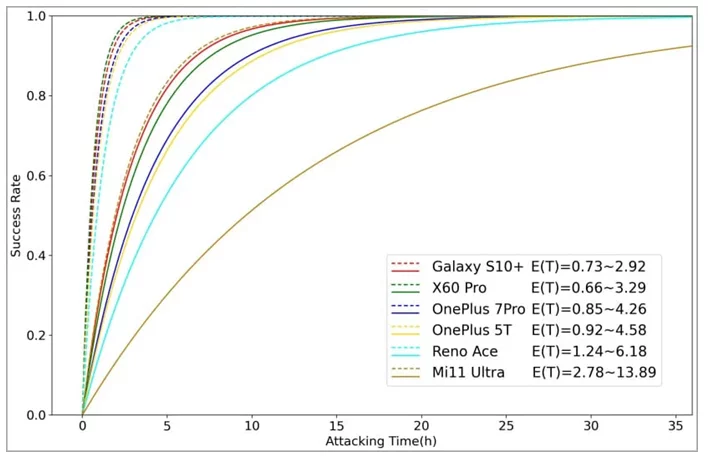

I ricercatori hanno condotto esperimenti su 10 dispositivi Android e iOS e hanno scoperto che tutti sono affetti da almeno una vulnerabilità. Su iOS, la sicurezza dell’autenticazione è molto più solida.

Per quanto riguarda l’attacco MiTM all’interfaccia SPI dei sensori di impronte digitali, che consente di intercettare le immagini dell’impronta digitale dell’utente, tutti i dispositivi Android testati ne sono interessati e l’iPhone si è rivelato nuovamente più affidabile.

I ricercatori spiegano che l’iPhone crittografa i dati delle impronte digitali su SPI, quindi qualsiasi intercettazione non ha alcun valore nel contesto dell’attacco.

Gli esperimenti hanno dimostrato che BrutePrint impiega tra 2,9 e 13,9 ore per completare con successo l’accesso quando un utente registra un’impronta digitale. Se sul dispositivo di destinazione vengono registrate più impronte digitali, il tempo di enumerazione si riduce a 0,66 – 2,78 ore poiché la possibilità di creare immagini corrispondenti aumenta in modo esponenziale.

A prima vista, BrutePrint potrebbe non sembrare un attacco molto pericoloso a causa della necessità di un accesso a lungo termine al dispositivo bersaglio. Tuttavia, questo attacco è di grande valore per gli aggressori e le forze dell’ordine.

Un criminale informatico può sbloccare uno smartphone rubato ed estrarre preziosi dati personali e, nel caso della polizia, l’attacco solleva interrogativi sui diritti alla privacy e sull’etica dell’utilizzo di tali metodi per aggirare la sicurezza del dispositivo durante le indagini. I ricercatori suggeriscono anche misure software e hardware per affrontare queste vulnerabilità.