Questo fine settimana è stata identificata e contrastata una campagna malevola che utilizzava alcuni account PEC compromessi per colpire altri utenti del servizio di Posta Elettronica Certificata. LO riporta il CERT-AgID con una news sul sito istituzionale.

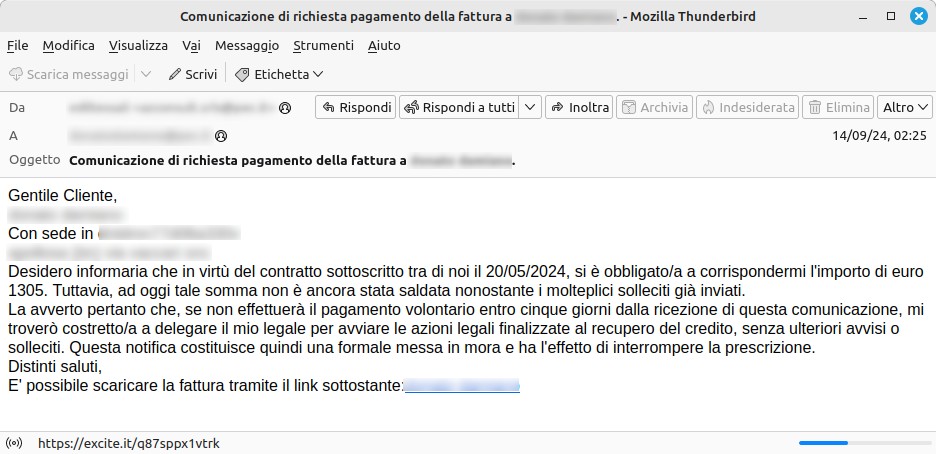

Il messaggio, firmato da un presunto creditore, richiede il pagamento di un importo di 1305 euro, minacciando azioni legali in caso di mancato pagamento entro cinque giorni. La comunicazione include un link per scaricare una fattura che potrebbe essere un tentativo di phishing o di un malware, come osservato nelle campagne precedenti.

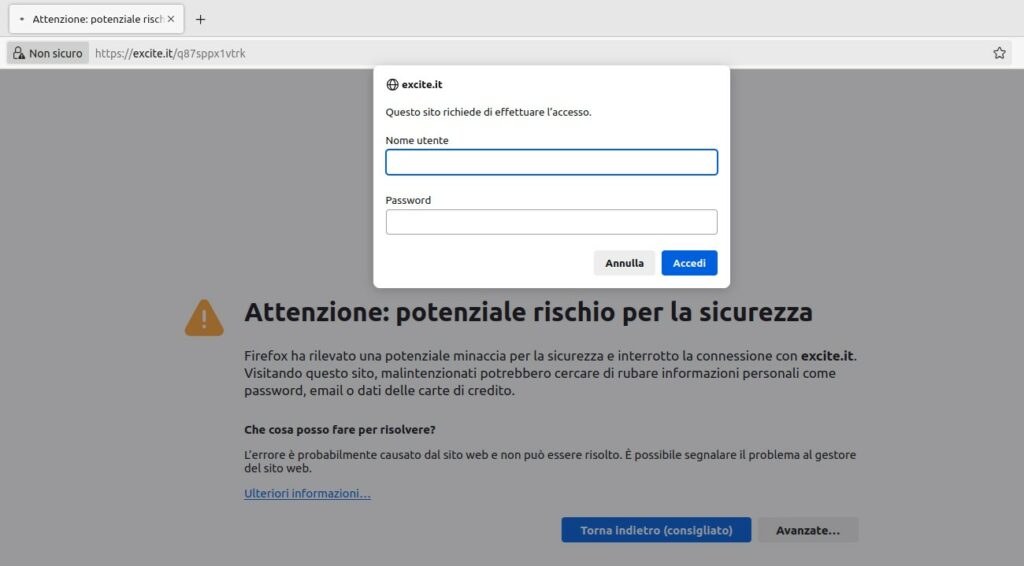

Questa volta il link punta a una url sul vecchio dominio Excite.it, noto portale italiano in voga negli anni ’90 (qui la pagina info su archive.org).

Fortunatamente, sia le URL identificate che il dominio principale non distribuiscono alcun payload, ma richiedono una basic authentication.

Grazie alla fattiva collaborazione con i Gestori PEC, la campagna è stata contrastata e gli Indicatori di Compromissione (IoC) sono stati condivisi con le Pubbliche Amministrazioni accreditate al flusso IoC, portando al blocco del dominio principale di Excite.

È fondamentale rimanere vigili di fronte a queste truffe e verificare sempre l’autenticità delle richieste di pagamento, anche quando provengono da una casella PEC. Nel dubbio, per queste problematiche è utilizzabile la casella [email protected] per richiedere gli eventuali controlli del caso.