Da oggi, il Flusso IoC del CERT-AGID supporta anche il formato per ClamAV, l’antivirus open source ampiamente utilizzato in contesti accademici, istituzionali e aziendali. Questa nuova funzionalità è stata realizzata per soddisfare una valida proposta espressa dalla comunità dei sistemisti degli Atenei del GARR, che aveva evidenziato l’opportunità di aggiungere al flusso già disponibile un ulteriore formato personalizzabile e di facile utilizzo per aumentare il livello di protezione dei propri sistemi.

Il nuovo formato consente di utilizzare direttamente gli indicatori di compromissione (IoC) diramati dal CERT-AGID per individuare file sospetti nei sistemi protetti da ClamAV. La gestione delle firme è trasparente e altamente flessibile, come dettagliato nella documentazione ufficiale.

Le pubbliche amministrazioni già accreditate al Flusso IoC possono utilizzare subito il nuovo formato per ClamAV, semplicemente aggiungendo il parametro type=clamav all’URL ricevuto:

<URL_ricevuto>&type=clamav

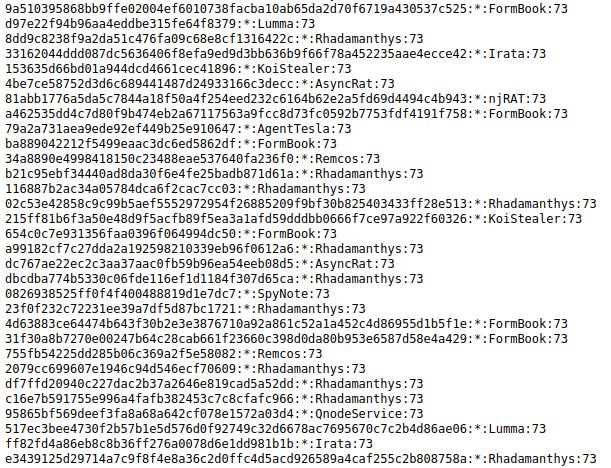

Il servizio restituirà una lista testuale conforme al formato .hsb per ClamAV, omettendo la dimensione del file. Per questo motivo, viene utilizzato il carattere jolly *. Inoltre, per garantire la compatibilità con le versioni precedenti di ClamAV, è stato fissato un livello funzionale minimo pari a 73.