Nel febbraio di quest’anno, la Camera dei Rappresentanti degli Stati Uniti ha tenuto un’udienza per discutere della presunta organizzazione di hacker sostenuta dal governo cinese, denominata “Volt Typhoon“, rivelata da Microsoft nel maggio 2023.

Secondo le autorità statunitensi, questa entità rappresenta una minaccia significativa per la sicurezza nazionale. Tuttavia, l’agenzia cinese per la sicurezza informatica ha pubblicato due rapporti, uno in aprile e l’altro in luglio 2023 (come riportato dal China Daily), sostenendo che l’iniziativa “Volt Typhoon” sia in realtà una manovra orchestrata dagli Stati Uniti per screditare la Cina.

Il 14 ottobre, la stessa agenzia ha rilasciato un terzo rapporto, accusando gli Stati Uniti e i paesi del gruppo “Five Eyes” di spionaggio informatico contro Cina, Germania e altre nazioni, oltre che di sorvegliare indiscriminatamente gli utenti di Internet a livello globale, smascherando quella che definiscono una “farsa politica” condotta dagli Stati Uniti.

Il rapporto cinese rivela che gli Stati Uniti, da lungo tempo, hanno dispiegato unità di guerra cibernetica nei pressi di paesi rivali per effettuare operazioni di sorveglianza e penetrazione nei loro sistemi di rete. Inoltre, l’intelligence statunitense avrebbe sviluppato un toolkit stealth, con nome in codice “Marble“, concepito per nascondere la propria attività cyber offensiva e incolpare altre nazioni.

Questo toolkit, è considerato una risorsa di alto livello e segreto militare, sarebbe stato sviluppato almeno dal 2015 e include oltre 100 algoritmi di offuscamento per mascherare l’origine degli attacchi.

Grazie a questi strumenti, le truppe di guerra cibernetica statunitensi sarebbero in grado di mascherarsi sotto l’identità di altri stati e condurre attacchi informatici su scala globale, attribuendo poi la responsabilità di tali azioni a nazioni alleate o nemiche. Il rapporto sostiene che la creazione dell’entità “Volt Typhoon” sia una strategia per mantenere il controllo sulla Sezione 702 del “Foreign Intelligence Surveillance Act”, che consente una vasta sorveglianza senza limiti chiari, giustificando in questo modo una rete globale di monitoraggio.

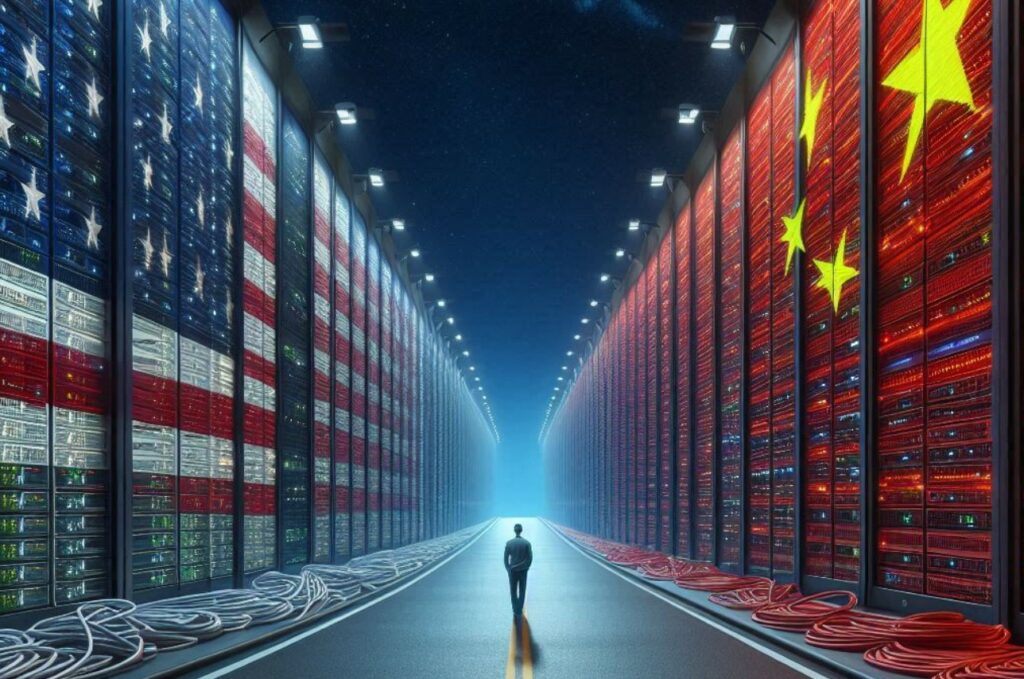

Un’indagine tecnica ha evidenziato che gli Stati Uniti controllano i principali nodi di comunicazione di Internet, come i cavi sottomarini dell’Atlantico e del Pacifico, e operano con sette stazioni di monitoraggio globale del traffico dati. Queste operazioni avvengono spesso in collaborazione con il National Cyber Security Centre britannico, che analizza e intercetta i dati trasmessi attraverso tali cavi.

Obiettivi principali delle attività di spionaggio sarebbero paesi asiatici, dell’Europa orientale, dell’Africa e del Medio Oriente. Il rapporto afferma inoltre che oltre 50.000 strumenti di spionaggio sono stati impiantati in varie infrastrutture, con le principali città cinesi e università come la Northwestern Polytechnical University e il Centro di monitoraggio dei terremoti di Wuhan tra gli obiettivi primari.

Come sanno i nostri lettori, la Sezione 702 del FISA Emendament Act statunitense, avrebbe creato una rete di sorveglianza globale che include non solo paesi rivali, ma anche alleati e persino cittadini statunitensi. Il documento accusa inoltre aziende come Microsoft di collaborare strettamente con il governo e le agenzie di intelligence per promuovere la narrativa della “minaccia informatica cinese”, allo scopo di avanzare interessi commerciali e giustificare la sorveglianza indiscriminata.