L’amministratore di sistema canadese Daniel Milisic ha scoperto che il firmware del set-top box Android T95 che aveva acquistato su Amazon era stato infettato da un malware fin dall’inizio.

Il malware è stato trovato nel firmware del set-top box T95 con il processore AllWinner H616, venduto su Amazon, AliExpress e altri importanti mercati in diversi paesi.

Tali console attraversano un percorso completamente oscuro dalla produzione in Cina agli scaffali dei negozi virtuali. In molti casi, i dispositivi vengono venduti con marchi e nomi diversi e semplicemente non vi è alcuna chiara indicazione della loro origine.

Inoltre, poiché tali dispositivi di solito passano attraverso molte mani, fornitori e rivenditori hanno molte opzioni per caricare ROM personalizzate su di essi, comprese quelle potenzialmente dannose.

Il ricercatore afferma che il dispositivo T95 che ha studiato utilizzava una ROM basata su Android 10 firmata con chiavi di test e ADB (Android Debug Bridge) aperta su Ethernet e Wi-Fi. Questa configurazione può già essere allarmante, poiché ADB può essere utilizzato per connettersi ai dispositivi, avere accesso illimitato al file system, eseguire comandi, installare software, modificare dati e controllare da remoto il dispositivo.

Ma poiché la maggior parte dei dispositivi consumer è protetta da un firewall, è improbabile che gli aggressori siano in grado di connettersi da remoto tramite ADB.

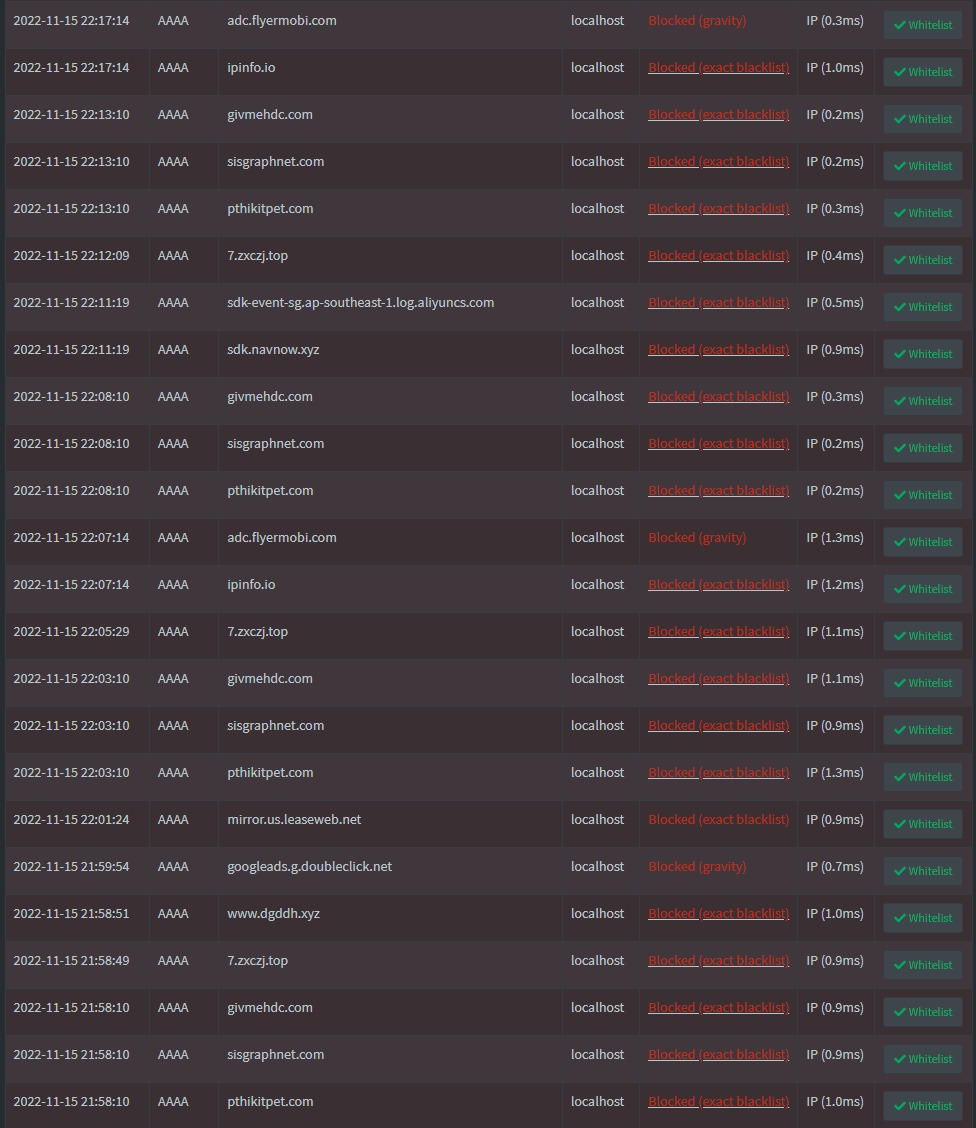

Milisic scrive di aver originariamente acquistato il dispositivo per eseguire Pi-hole DNS-sinkhole su di esso, che protegge i dispositivi da contenuti inappropriati, pubblicità e siti dannosi senza installare software aggiuntivo. Tuttavia, dopo aver analizzato le query DNS in Pi-hole, il ricercatore ha notato che il dispositivo stava tentando di connettersi a diversi indirizzi IP associati a malware attivo.

Milisic ritiene che il malware installato sul dispositivo sia un sofisticato malware Android CopyCat, scoperto per la prima volta dagli esperti di Check Point nel 2017.

Anche allora, gli analisti ritenevano che il malware avesse infettato più di 14 milioni di dispositivi in tutto il mondo, ottenuto l’accesso root a 8 milioni di essi e in soli due mesi avesse portato ai suoi autori circa 1,5 milioni di dollari.

Si è scoperto che il malware stava cercando di ottenere payload aggiuntivi da ycxrl[.]com, cbphe[.]com e cbpheback[.]com. Poiché la creazione di un firmware pulito per sostituire il malware si è rivelata difficile, Milishic ha deciso di modificare il DNS C&C per instradare le richieste attraverso il server Web Pi-hole e bloccarle.

Il ricercatore scrive di non sapere se molte console Android di questo modello su Amazon siano infettate da malware, né sa esattamente come sia successo, ma raccomanda a tutti gli utenti di T95 di seguire due semplici passaggi per pulire accuratamente il proprio dispositivo e neutralizzare i malware:

Dato che tali dispositivi sono molto economici, il ricercatore osserva che potrebbe essere più ragionevole smettere del tutto di usarli.