Gli esperti di sicurezza segnalano tentativi diffusi di sfruttare la vulnerabilità RCE CVE-2023-22527, che è stata rivelata la scorsa settimana. Tale bug colpisce le versioni di Atlassian Confluence rilasciate prima del 5 dicembre 2023, nonché alcune versioni che sono già state interrotte.

Ricordiamo che l’errore ha ricevuto il massimo di 10 punti su 10 possibili sulla scala di valutazione della vulnerabilità CVSS. Il bug è una vulnerabilità di template injection che consente agli aggressori non autenticati di eseguire l’esecuzione di codice in modalità remota sugli endpoint Confluence vulnerabili.

È noto che la vulnerabilità interessa Confluence Data Center e le versioni Server 8.0.x, 8.1.x, 8.2.x, 8.3.x, 8.4.x e 8.5.0-8.5.3. Atlassian ha risolto il problema nelle versioni Confluence Data Center e Server 8.5.4 (LTS), 8.6.0 (solo Data Center) e 8.7.1 (solo Data Center).

Tuttavia, Atlassian nota che la versione 8.4.5 e tutti i rami precedenti che non sono più supportati non riceveranno patch. Agli utenti di queste versioni è stato consigliato di eseguire l’aggiornamento alle versioni supportate il prima possibile.

Inoltre, gli sviluppatori di Atlassian hanno affermato di non essere in grado di fornire indicatori specifici di compromissione. Tali IoC possano aiutare gli specialisti a individuare casi di sfruttamento. Agli amministratori è stato consigliato solo di assicurarsi che gli endpoint che gestiscono siano aggiornati a una versione rilasciata dopo il 5 dicembre 2023.

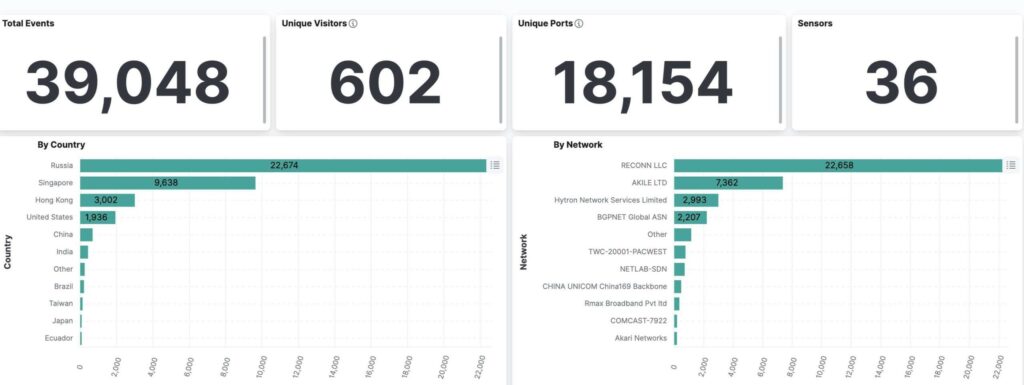

Come hanno riferito gli esperti di Shadowserver, gli hacker criminali hanno già rivolto la loro attenzione a questo problema. Ad oggi, gli esperti hanno registrato migliaia di tentativi di sfruttamento del CVE-2023-22527, con attacchi provenienti da circa 600 indirizzi IP univoci.

L’azienda avverte che gli aggressori utilizzano i callback eseguendo il comando whoami per raccogliere informazioni sui livelli di accesso e sui privilegi sul sistema.

Secondo Shadowserver, il numero totale di tentativi di sfruttare il problema ha già superato i 39.000. La maggior parte degli attacchi proviene da indirizzi IP russi.

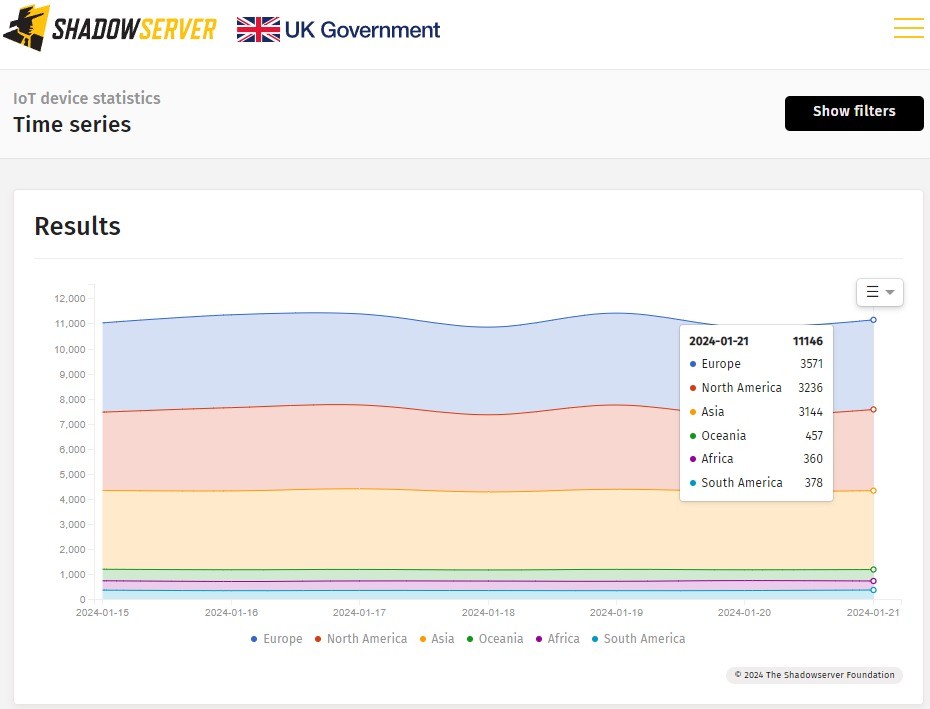

Attualmente sono disponibili online oltre 11.100 istanze di Atlassian Confluence, sebbene non eseguano necessariamente versioni vulnerabili.