Era una giornata qualsiasi quando un utente ignaro, probabilmente alle prese con una call imminente, ha visitato un sito che sembrava legittimamente legato a Zoom, la nota piattaforma per videoconferenze. Grafica perfetta, dominio plausibile, contenuti apparentemente autentici. Ma dietro quell’interfaccia rassicurante si celava una trappola perfettamente architettata. L’utente scarica quello che crede essere l’installer ufficiale dell’applicazione. Lo esegue. E senza rendersene conto, spalanca le porte a un attacco multi-fase che culminerà, nove giorni dopo, nella devastazione completa del suo ambiente aziendale.

È quanto accaduto recentemente in un attacco analizzato nel dettaglio da The DFIR Report, che ha portato all’infezione e alla crittografia completa di una rete aziendale da parte del ransomware BlackSuit.

Quello che seguirà è un viaggio all’interno di una kill chain articolata, dove ogni componente malevolo ha uno scopo ben definito e ogni passaggio è pensato per restare sotto il radar il più a lungo possibile. Un attacco in cui la pazienza è stata l’arma principale dell’attaccante, e dove la vera forza non stava nella velocità, ma nella silenziosa e metodica occupazione del perimetro digitale della vittima.

Il primo passo dell’attacco è quello che, da sempre, si conferma tra i più efficaci e pericolosi: l’ingegneria sociale. L’attore minaccia ha creato un sito clone di Zoom, perfettamente curato, al punto da ingannare sia utenti comuni che utenti aziendali. Il file scaricato non è altro che un installer trojanizzato, apparentemente funzionante, ma che contiene al suo interno il primo componente malevolo della catena: d3f@ckloader.

Questo loader, come da definizione, non svolge direttamente attività offensive visibili, ma agisce come ponte verso i successivi payload. Una volta eseguito, instaura immediatamente una comunicazione cifrata con un server di comando e controllo (C2) e scarica componenti aggiuntivi. Tra questi, uno in particolare gioca un ruolo chiave nelle fasi iniziali dell’attacco: SectopRAT.

SectopRAT (Remote Access Trojan) è uno strumento già noto nel panorama delle minacce, apprezzato dagli attori malevoli per la sua leggerezza e per l’ampia gamma di funzionalità che offre. Non solo permette l’accesso da remoto alla macchina infetta, ma include capacità di keylogging, cattura dello schermo, gestione dei file e monitoraggio delle attività dell’utente.

L’attaccante, sfruttando SectopRAT, inizia a mappare la rete, raccogliere informazioni sugli utenti, sulla configurazione delle macchine e sulle credenziali. Questa fase è cruciale: non si tratta ancora di un attacco visibile o distruttivo, ma di una fase silenziosa, dove ogni azione è mirata a costruire una conoscenza dettagliata dell’ambiente.

Dall’analisi del traffico e dei log, si osserva l’uso di numerose tecniche MITRE ATT&CK, tra cui:

La tecnica del dump LSASS rappresenta un punto di svolta: consente all’attaccante di ottenere accesso privilegiato (local admin, domain admin) e preparare il terreno per il movimento laterale.

Dopo nove giorni di attività discreta, il gruppo cambia passo. Con le credenziali privilegiate in mano, l’attaccante carica due tra i più temuti strumenti di post-exploitation oggi in circolazione: Brute Ratel e Cobalt Strike.

Viene inoltre attivato QDoor, un malware che funge da proxy per connessioni RDP, facilitando l’accesso a sistemi remoti attraverso tunnel cifrati. In questa fase l’attaccante dispone ormai di controllo totale sulla rete: può accedere, spostarsi, impersonare utenti e amministratori, raccogliere informazioni e prepararsi all’azione finale.

Con i dati sotto controllo, si passa all’esfiltrazione, realizzata utilizzando il servizio cloud Bublup. Un sistema apparentemente innocuo, che consente la creazione di raccolte di file e note, ma che viene qui sfruttato per caricare informazioni sottratte: credenziali, configurazioni, dati sensibili.

Segue quindi il colpo finale: l’attivazione di BlackSuit, un ransomware moderno, veloce e altamente distruttivo. La diffusione del ransomware avviene tramite PsExec, strumento legittimo spesso abusato dai criminali informatici per propagare payload su tutte le macchine accessibili nella rete.

Il ransomware crittografa ogni file e lascia note di riscatto. L’azienda è ora completamente paralizzata. Tutto ciò è avvenuto nell’arco di 194 ore, ovvero circa otto giorni.

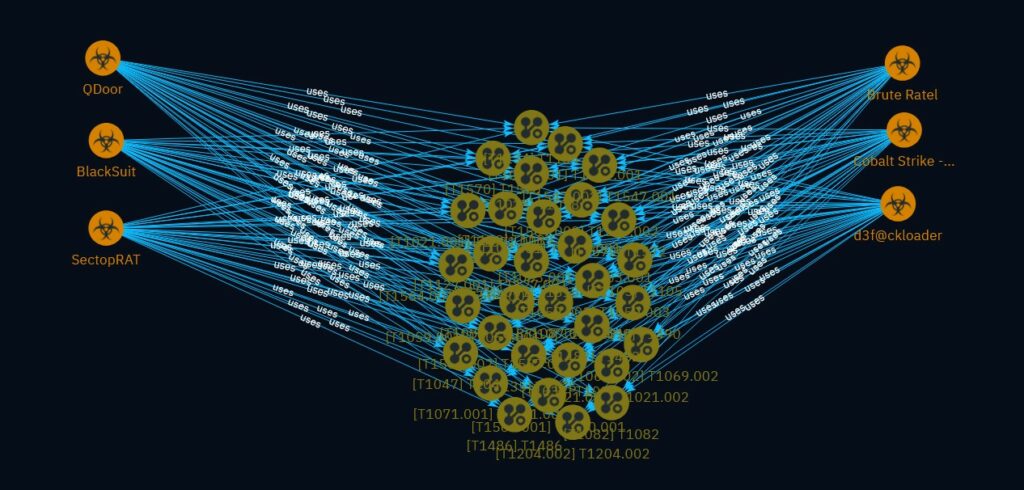

L’immagine allegata è una rappresentazione grafica e concettuale dell’attacco, che mostra le interrelazioni tra i malware coinvolti e le tecniche MITRE ATT&CK utilizzate. A sinistra e a destra, sono visualizzati i malware: da QDoor, BlackSuit e SectopRAT fino a Brute Ratel, Cobalt Strike e d3f@ckloader.

Al centro, in giallo, un fitto reticolo di tecniche evidenzia la complessità e l’intenzionalità dell’attacco. Tecniche come:

Questa mappa non è solo una fotografia, ma una radiografia strategica: dimostra come gli attori malevoli sfruttino in modo modulare strumenti diversi, ognuno specializzato in un compito preciso. La sovrapposizione delle tecniche mostra che questi strumenti condividono obiettivi comuni, e che l’attacco non è un evento isolato, ma il risultato di una pianificazione attenta e raffinata.

Ciò che colpisce di più in questo attacco non è la sua violenza finale, bensì la pazienza e l’intelligenza operativa con cui è stato condotto. L’inizio silenzioso, il tempo dedicato alla scoperta, il furto metodico delle credenziali, la distribuzione strategica dei beacon e infine la detonazione del ransomware: ogni fase è stata eseguita con precisione chirurgica.

In questo scenario, le contromisure devono evolversi. Nessuna soluzione può da sola impedire un attacco così strutturato: serve un approccio stratificato, che includa EDR/XDR efficaci, segmentazione di rete, formazione continua del personale, una gestione attenta delle credenziali e soprattutto una visione strategica della sicurezza.

Perché in guerra, come in cybersecurity, chi si prepara meglio, vince.