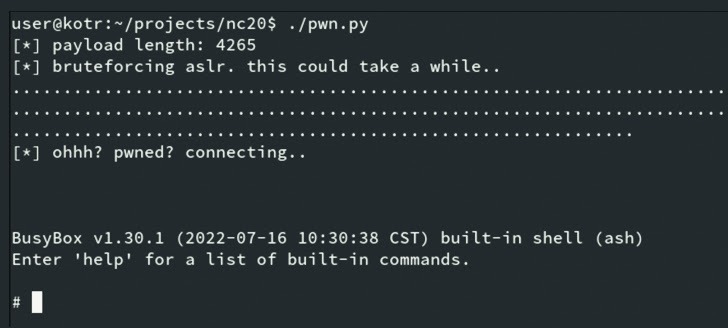

Le vulnerabilità riscontrate in diversi modelli di router TP-Link e NetComm possono essere sfruttate per l’esecuzione di codice remoto (RCE).

CERT/CC avverte che i problemi sui bug di sicurezza monitorati con il CVE-2022-4873 e il CVE-2022-4874 sono correlati a dei buffer overflow dello stack e al bypass dell’autenticazione.

I bug interessano i modelli di router Netcomm NF20MESH, NF20 e NL1902 con versioni firmware precedenti a R6B035. La scoperta di questi problemi è attribuita a Brendan Scarvell, che ha segnalato i bug ad ottobre 2022.

“Queste vulnerabilità, concatenate insieme, consentirebbero a un utente malintenzionato remoto e non autenticato di eseguire codice arbitrario. Innanzitutto, un utente malintenzionato può ottenere l’accesso non autorizzato a dispositivi vulnerabili, quindi utilizzare questi punti di ingresso per ottenere l’accesso ad altre reti o compromettere la disponibilità, l’integrità e la riservatezza dei dati trasmessi dalla rete interna”

scrivono gli esperti.

Inoltre, CERT / CC ha dettagliato due vulnerabilità ancora senza patch che interessano i router TP-Link WR710N-V1-151022 e Archer-C5-V2-160201, scoperte dall’ingegnere Microsoft James Hull.

Questi bug possono portare alla divulgazione di informazioni (CVE-2022-4499) e all’esecuzione di codice in modalità remota (CVE-2022-4498).

La vulnerabilità CVE-2022-4499 può essere utilizzata anche per attacchi side-channel che prendono di mira la funzione utilizzata per convalidare le credenziali immesse.

Gli esperti dicono che misurando il tempo di risposta di un processo vulnerabile, i byte in una stringa di nome utente e password possono essere indovinati più velocemente.