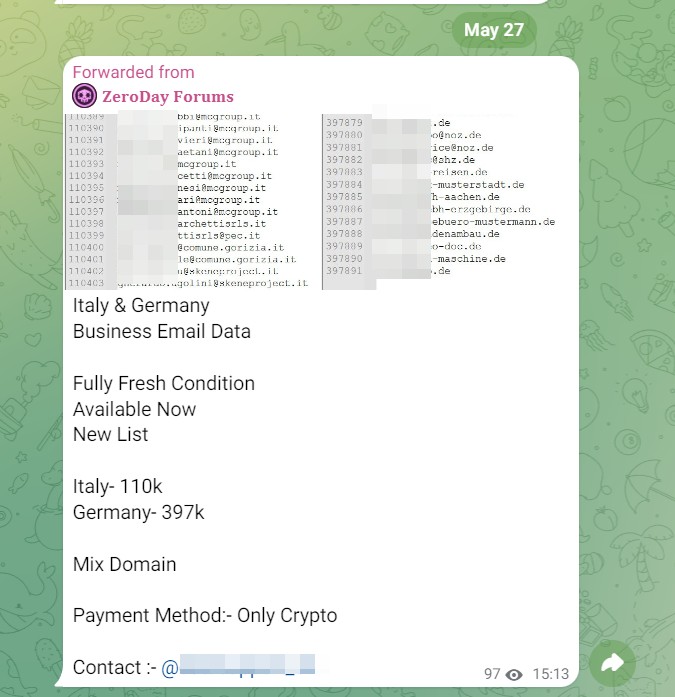

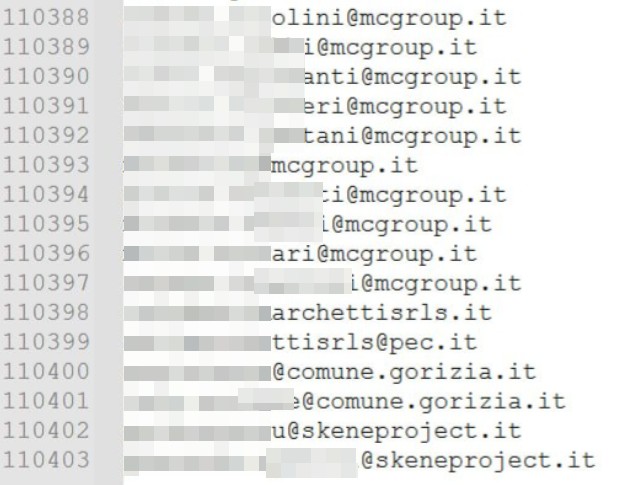

Nelle ultime ore, un noto canale Telegram pubblico collegato ai forum underground ha pubblicato una lista di email aziendali provenienti da Italia e Germania. Il messaggio, visibile in uno screenshot condiviso, mostra un estratto di dati riferiti a caselle di posta elettronica di imprese italiane e tedesche e persino indirizzi istituzionali riconducibili al Comune di Gorizia.

Il Threat Actors afferma che si tratta di una lista in “condizioni fresche”, quindi presumibilmente frutto di compromissioni recenti. Il pagamento è solo in criptovalute, una prassi comune nei mercati cybercriminali per garantire l’anonimato delle transazioni.

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati. Al momento, non è possibile verificare in modo indipendente l’autenticità delle informazioni riportate, poiché l’organizzazione coinvolta non ha ancora rilasciato un comunicato ufficiale sul proprio sito web. Di conseguenza, questo articolo deve essere considerato esclusivamente a scopo informativo e di intelligence.

L’origine di questa fuga di dati non è ufficialmente nota, ma tutto lascia intendere che la compromissione sia avvenuta tramite l’utilizzo di infostealer, una categoria di malware sempre più diffusa nel panorama delle minacce cyber.

Un infostealer (information stealer) è un malware progettato per rubare informazioni sensibili dal sistema infetto. Le informazioni più ricercate includono:

Tra gli infostealer più noti troviamo RedLine, Raccoon, Vidar, Aurora e Lumma, che operano in modalità stealth e inviano i dati raccolti verso server C2 (Command and Control) o li salvano in log successivamente rivenduti nei marketplace underground.

Gli infostealer vengono solitamente distribuiti attraverso:

Una volta che l’utente esegue l’eseguibile infetto, il malware raccoglie in pochi secondi le credenziali salvate nei browser e nei software aziendali e le invia automaticamente al cybercriminale. Queste email potrebbero essere utilizzate per:

La pubblicazione di queste liste mostra ancora una volta quanto sia fondamentale la protezione delle credenziali aziendali. L’uso di password complesse, l’autenticazione a più fattori (MFA) e una formazione continua del personale sono i primi strumenti di difesa contro queste minacce.

Nel frattempo, invitiamo le aziende coinvolte — e in particolare gli enti pubblici — a verificare immediatamente l’integrità dei propri sistemi e ad attivare misure di contenimento nel caso vengano riscontrate anomalie nei log di accesso.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione dell’organizzazione qualora voglia darci degli aggiornamenti su questa vicenda e saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.