Un presunto exploit zero-day per VMware ESXi è apparso nei forum underground, offerto da un criminale informatico noto come “Vanger“.

Secondo le informazioni trapelate, l’exploit consentirebbe l’evasione dalla macchina virtuale (VM Escape), una delle minacce più critiche per gli ambienti virtualizzati. Il prezzo? 150.000 dollari. Ma è reale o un ennesimo tentativo di frode?

Se autentico, questo exploit potrebbe consentire agli attaccanti di bypassare il livello di isolamento garantito dall’hypervisor ESXi, compromettendo il sistema host e le altre VM in esecuzione sullo stesso server. Ciò significa accesso non autorizzato ai dati sensibili, diffusione di malware e possibilità di movimento laterale all’interno della rete aziendale.

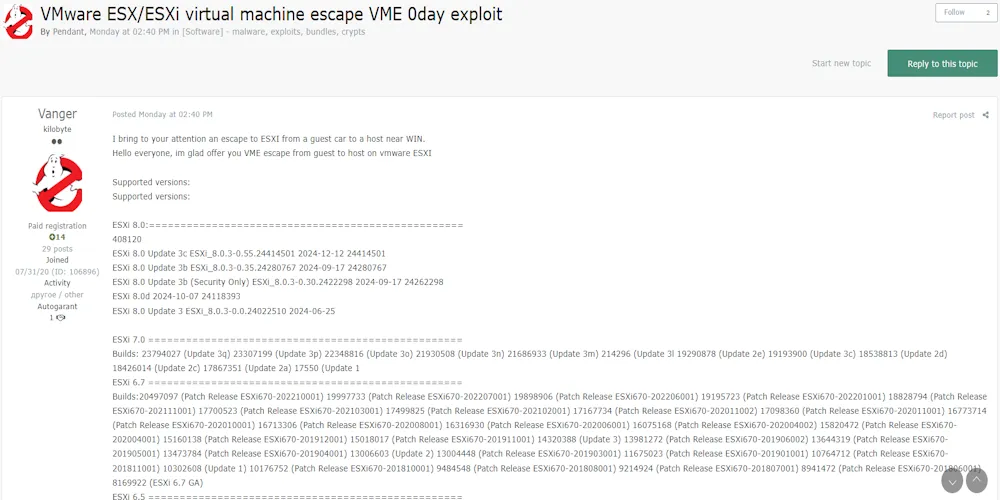

Le versioni affette sarebbero comprese tra la 5.5 e la 8.0, inclusi aggiornamenti specifici come ESXi 8.0 Update 3c e versioni precedenti. L’inserzione di Vanger elenca dettagliati numeri di build, suggerendo una conoscenza approfondita dell’ecosistema VMware.

Non è la prima volta che sui marketplace del dark web vengono messi in vendita exploit con promesse da capogiro. Tuttavia, il venditore non vanta una reputazione solida nel settore degli exploit: le sue precedenti attività si limitavano alla vendita di credenziali di accesso aziendali compromesse.

Questo solleva forti dubbi sull’autenticità dell’exploit e sull’affidabilità della fonte. Potrebbe trattarsi di una frode? Assolutamente sì, ma il rischio che sia reale non può essere sottovalutato.

Indipendentemente dalla veridicità di questa minaccia, il solo fatto che venga pubblicizzata dimostra come le infrastrutture virtualizzate siano nel mirino del cybercrime. Le aziende devono adottare un approccio di sicurezza a più livelli per proteggere i propri ambienti:

Che sia un inganno o meno, questo presunto exploit zero-day mette in luce una realtà inconfutabile: gli attori delle minacce stanno puntando sempre più aggressivamente alle infrastrutture virtualizzate.

La sicurezza non è un’opzione, ma una necessità. Mantenere i sistemi aggiornati e implementare misure di protezione robuste è l’unica difesa contro un panorama di minacce in continua evoluzione.