Il famoso marchio di attrezzature sportive Peloton può diventare non solo un assistente nella lotta per la figura perfetta, ma anche una minaccia per la sicurezza dei dati. Secondo i ricercatori di Check Point Software, i simulatori Peloton connessi a Internet contengono vulnerabilità e potenziali punti di ingresso per attacchi informatici.

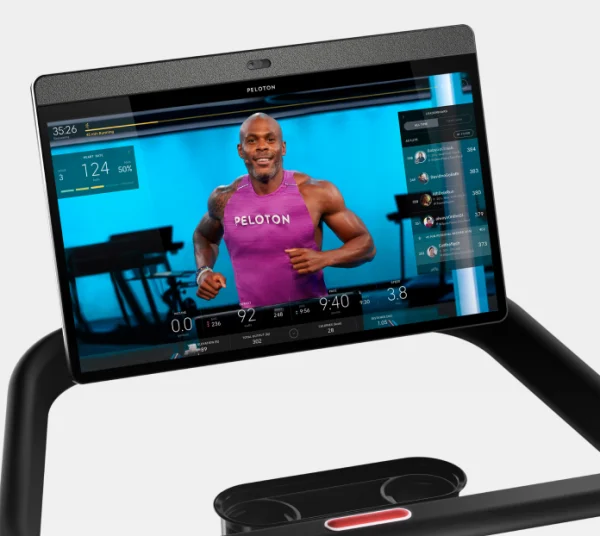

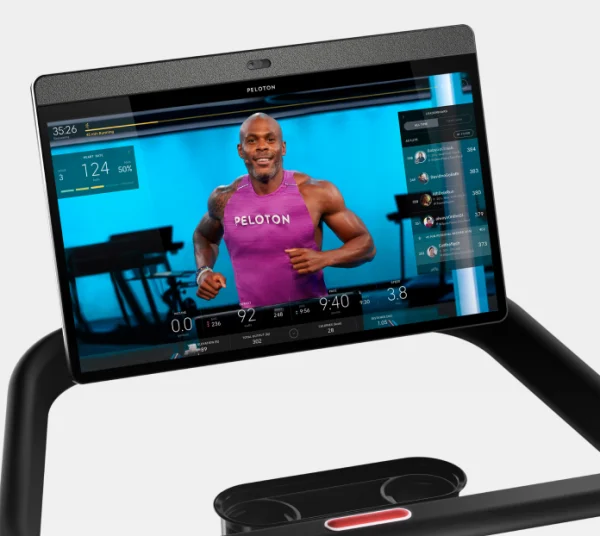

Peloton è noto per le sue cyclette e la relativa app. La popolarità del marchio è salita alle stelle durante la pandemia di COVID-19. L’azienda produce anche tapis roulant Peloton Tread basati sul sistema operativo Android. Questo dispositivo è diventato oggetto di preoccupazione.

Tali attrezzature sono di fatto dispositivi Internet of Things (IoT). Gli aggressori possono entrare nel sistema attraverso il sistema operativo, le applicazioni o utilizzando le API per iniettare malware. L’hacking di questi dispositivi porteranno non solo alla fuga dei dati personali dell’utente, ma anche ad attacchi alle reti aziendali, fino alle campagne di estorsione.

Gli specialisti di Check Point Software hanno già contattato Peloton fornendo indicazioni sui problemi riscontrati. In risposta, la società ha affermato che lo sfruttamento delle vulnerabilità richiede l’accesso fisico al dispositivo. I rappresentanti assicurano che tutte le misure di sicurezza per i sistemi basati su Android siano rispettate.

Tuttavia, i ricercatori sottolineano che Peloton Tread è attivo e funzionante con un ritardo di tre versioni rispetto all’attuale Android 13. Ciò significa che in teoria ci sono più di 1.100 vulnerabilità 2022 e 2023 che potrebbero essere sfruttate per hackerare il dispositivo.

I metodi di hacking possono essere vari e richiedono un notevole grado di sofisticazione. Ad esempio, il team di Check Point Software cita l’abilitazione del debug USB sul sistema operativo. In questo modo, è possibile accedere facilmente alla shell di Android. Il processo si basa sull’utilità adb (Android Debug Bridge), che consente di creare una connessione diretta tra il dispositivo e il computer stabilendo una connessione tramite USB.

Tuttavia, la semplice abilitazione del debug USB non fornirà l’accesso completo al sistema.

È qui che entra in gioco l’escalation dei privilegi o il “rooting“. Con le funzionalità di accesso root, l’attaccante otterrà un elenco completo di tutti i pacchetti installati sul dispositivo e quindi una migliore comprensione della sua struttura software.

Ulteriori passaggi includono l’estrazione di qualsiasi applicazione per l’analisi e/o il reverse engineering. L’attaccante vedrà il codice dell’applicazione e sarà in grado di identificare tutte le possibili vulnerabilità nella sua struttura. Queste vulnerabilità, a loro volta, verranno utilizzate per implementare attacchi come lo sfruttamento delle risorse di sistema, la disabilitazione dei servizi di sicurezza o persino l’esecuzione di codice arbitrario.

Gli esperti esortano tutti gli utenti dei dispositivi Peloton IoT, in particolare quelli connessi alle reti aziendali, ad installare protocolli di sicurezza completi. A livello aziendale, gli amministratori di rete devono utilizzare soluzioni specializzate che proteggano dalle vulnerabilità.