Siamo in un’era in cui siamo sommersi da un’infinità di segnali e impulsi digitali che, in qualche modo, governano il nostro modo di agire e di interagire con ciò che ci circonda. Ma cosa succederebbe se potessimo hackerare questi segnali e far sì che il mondo risponda ai nostri comandi?

Prendiamo, ad esempio, un dispositivo straordinario come il Flipper Zero: con esso è possibile divertirsi eseguendo attacchi semplici ed efficaci, che nella maggior parte dei casi hanno esito positivo. Ma se ti dicessi che non è necessario possedere un Flipper preconfezionato per riuscire ad aprire la portiera di una Tesla?

Andiamo con ordine. Il Flipper Zero vanta una grande comunità di sviluppatori attivi e competenti, un motivo di orgoglio per chi lo utilizza. Tuttavia, esiste anche un mondo sommerso che si sta sviluppando a ritmi incredibilmente veloci.

In questo mondo, i dispositivi hanno costi ridotti, ma richiedono una maggiore manutenzione e supervisione. È un mondo in cui appassionati e professionisti, con grande entusiasmo, lavorano ogni giorno per sviluppare firmware personalizzati, rendendo utilizzabili anche dispositivi meno noti, ma perfettamente adatti allo scopo.

Un esempio?

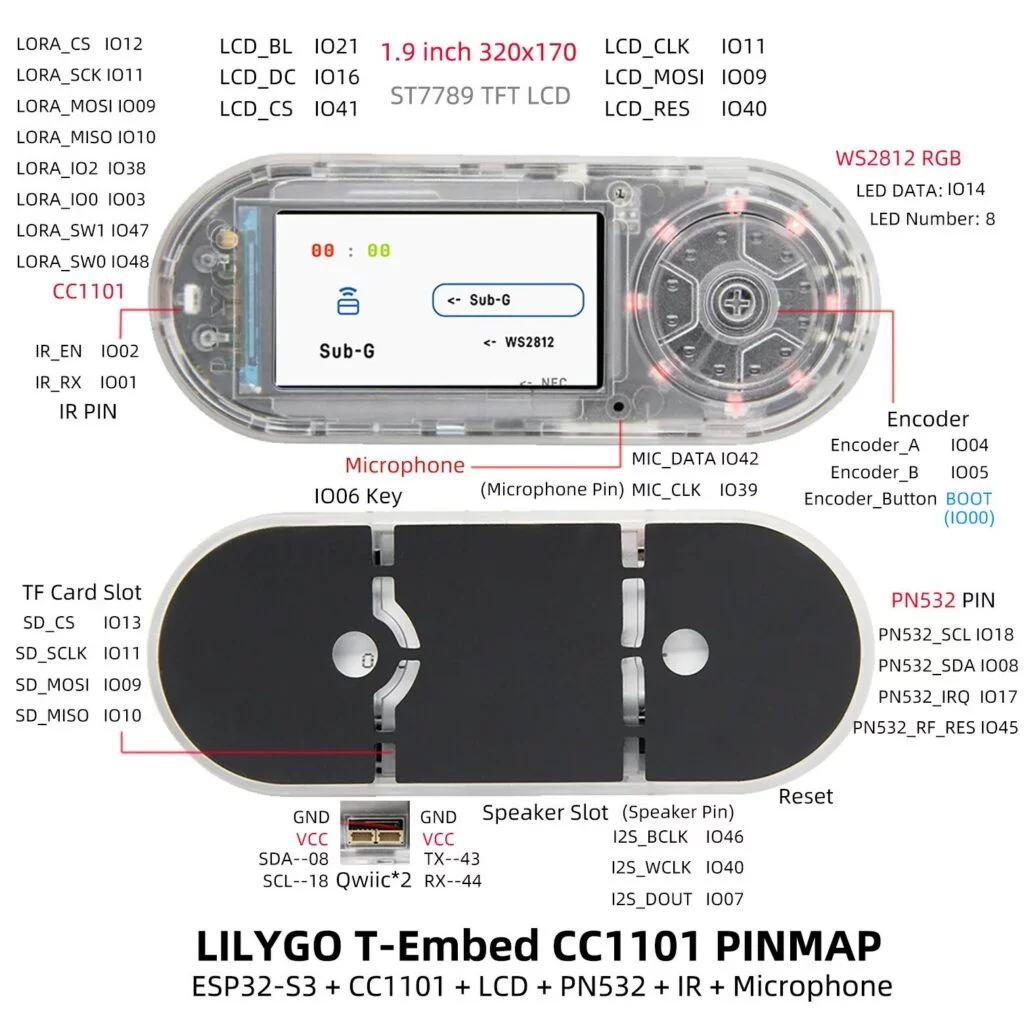

Dispositivi come LilyGO T-Embed CC1101, che, con firmware specifici come “Bruce“, possono facilmente eseguire attacchi RF, RFID, IR, NFC, NRF, BLE, WIFI e altri ancora

Questi strumenti, con la loro accessibilità e versatilità, stanno ridefinendo il concetto di hacking moderno: non più appannaggio esclusivo degli esperti, ma un fenomeno sempre più alla portata di chiunque abbia la giusta curiosità e competenza.

Tuttavia, questa crescente potenza solleva interrogativi importanti: fino a che punto possiamo spingerci?

E soprattutto, siamo davvero pronti a confrontarci con un mondo in cui ogni segnale può essere intercettato, manipolato o sfruttato?

La tecnologia ‘punk’ è qui per restare, e sta a noi decidere come utilizzarla: come uno strumento di scoperta e innovazione o come un’arma capace di sfidare ogni sistema.

Nascondere queste tecnologie non porta a nulla di buono, ma occorre conoscerle creando consapevolezza. Infatti rimane sempre il concetto “etico” dietro ad ogni device. Ovvero comprendere le minacce per apportare i miglioramenti per rendere il nostro mondo sempre più sicuro