28 Giugno 2024 – Come abbiamo riportato recentemente, un ingegnere di Microsoft ha accidentalmente esposto 4 GB di librerie interne e simboli PlayReady. La fuga di informazioni è avvenuta sulla Microsoft Developer Community, un forum dedicato agli sviluppatori.

PlayReady è una tecnologia di prevenzione della copia di file multimediali di Microsoft che include crittografia, prevenzione dell’output e gestione dei diritti digitali (DRM). È stata annunciata a febbraio 2007.

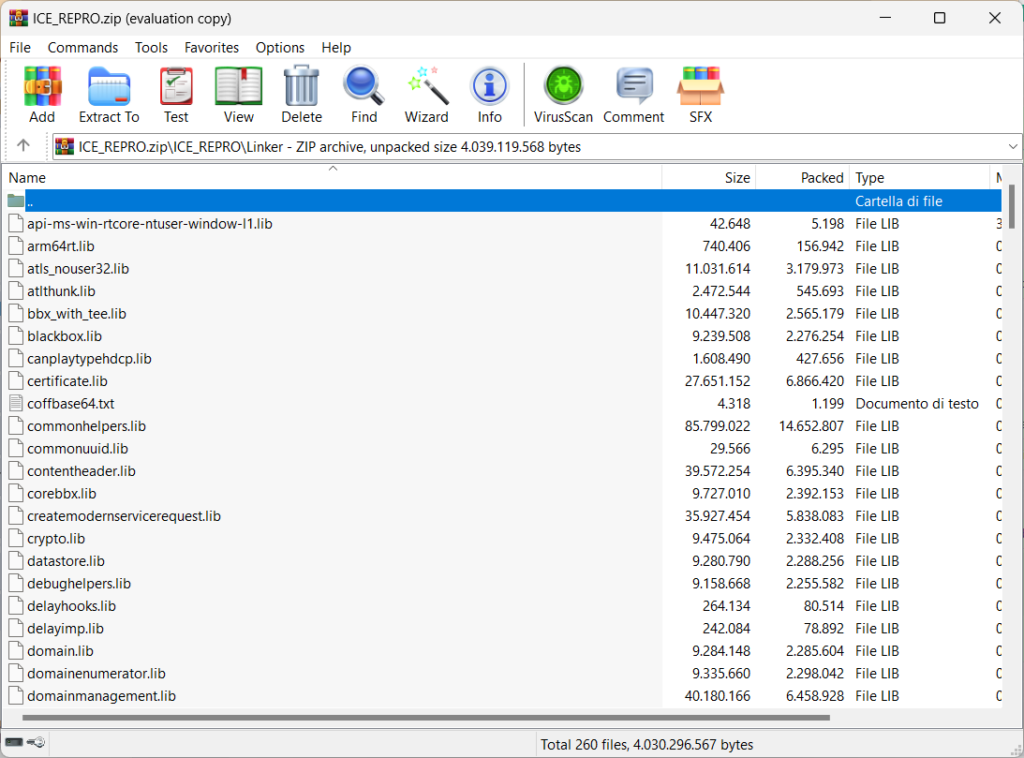

Il materiale trapelato includeva:

Queste componenti sono fondamentali per la protezione del contenuto e la gestione dei diritti digitali (DRM) all’interno delle piattaforme Microsoft.

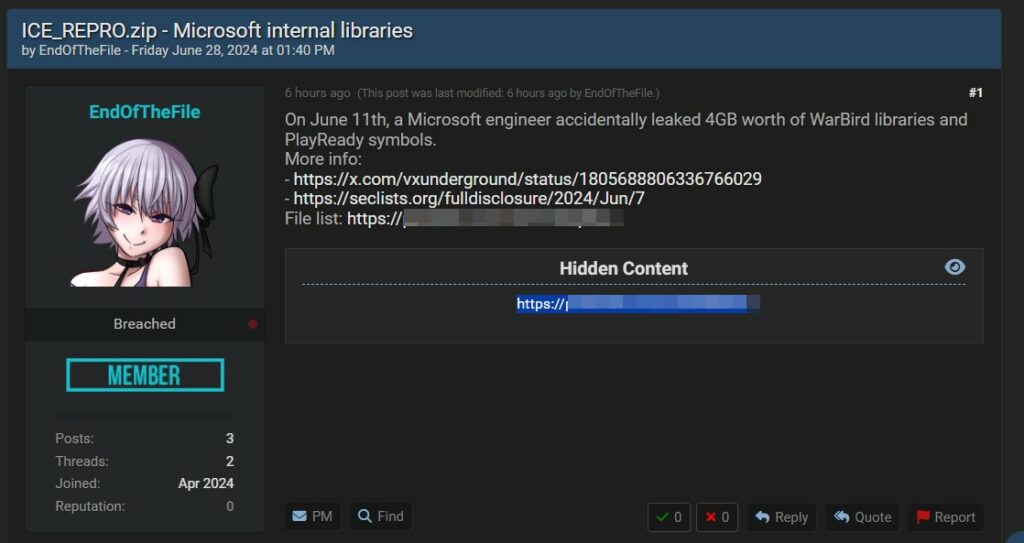

Nella giornata di ieri, è stata fatta una rivelazione su un noto forum di hacking da un utente con il nickname “EndOfTheFile“, il quale ha condiviso dettagli e link per accedere ai dati trapelati.

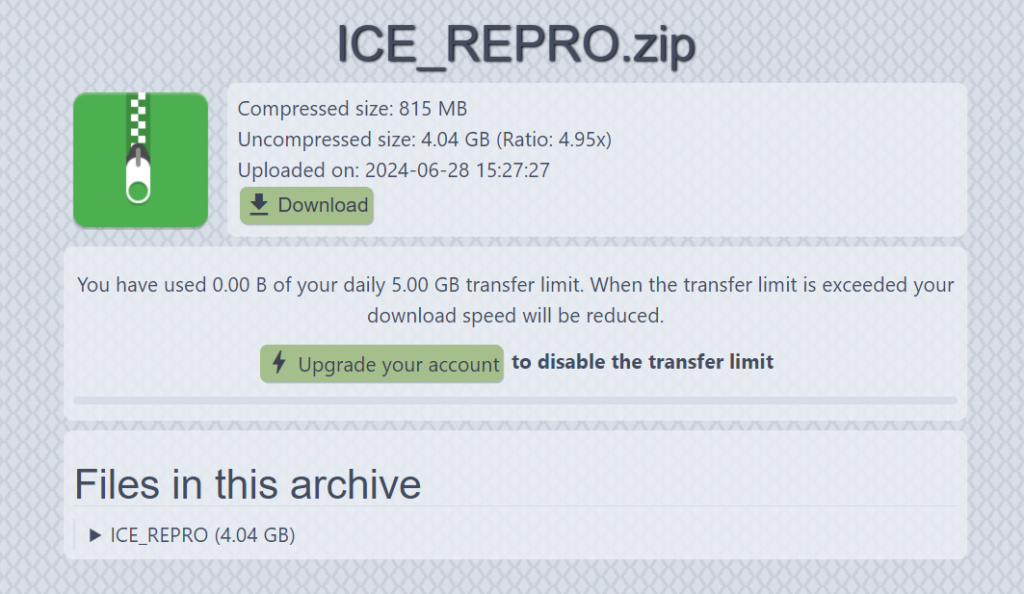

Il post di “EndOfTheFile” specifica che l’incidente è avvenuto l’11 giugno 2024. Tra i dati esposti, denominati “ICE_REPRO.zip”, vi sono librerie WarBird e simboli PlayReady, componenti cruciali per lo sviluppo e la gestione di applicazioni interne di Microsoft.

Secondo le informazioni condivise nel post, chi fosse interessato a maggiori dettagli può consultare le seguenti risorse:

Il link diretto per scaricare i file è stato nascosto, al costo di un credito, ma rimane disponibile su un sito di condivisione file.

La fuga di dati rappresenta un rischio significativo per Microsoft, in quanto le librerie interne e i simboli PlayReady sono componenti sensibili che potrebbero essere utilizzati per compromettere ulteriormente la sicurezza dell’azienda e dei suoi utenti.