Dopo aver firmato la realizzazione del supercomputer giapponese “K”, uno dei più potenti al mondo, Fujitsu ha annunciato un nuovo progetto di punta: Post-K, basato sull’architettura ARMv8 a 64 bit. La presentazione è avvenuta durante l’International Supercomputing Conference di Francoforte, in Germania, e il lancio ufficiale è previsto entro il 2020.

Secondo le previsioni, Post-K sarà in grado di raggiungere prestazioni 100 volte superiori rispetto al suo predecessore, aprendo la strada a un livello di calcolo che potrebbe superare i 1.000 petaflop (PFLOPS).

Al momento, il supercomputer “K” – noto anche come “King” – si colloca al quinto posto nella classifica mondiale dei 500 sistemi più potenti. Le sue capacità si attestano a 10,5 PFLOPS, garantite da circa 705.000 core Sparc64 VIIIfx.

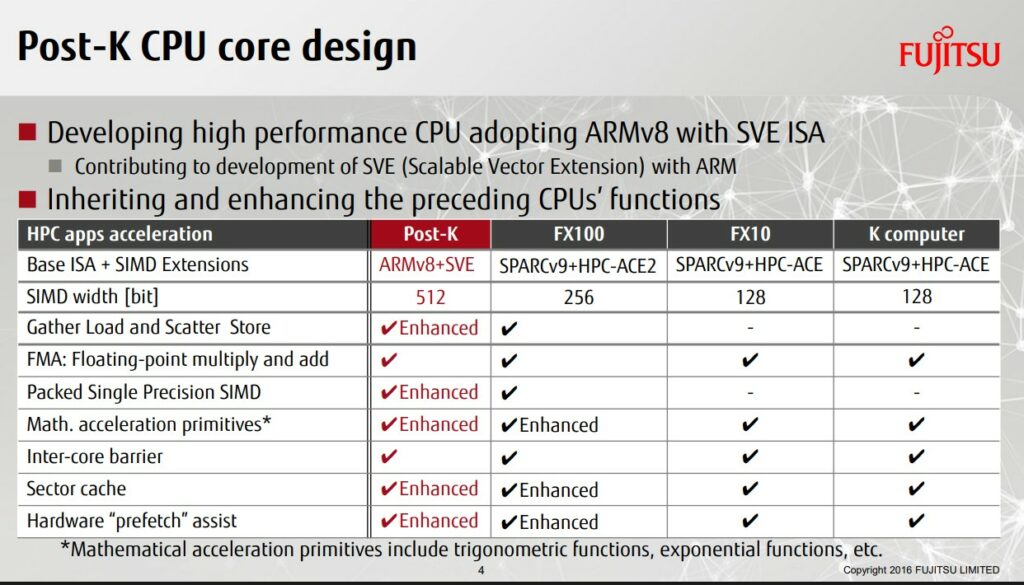

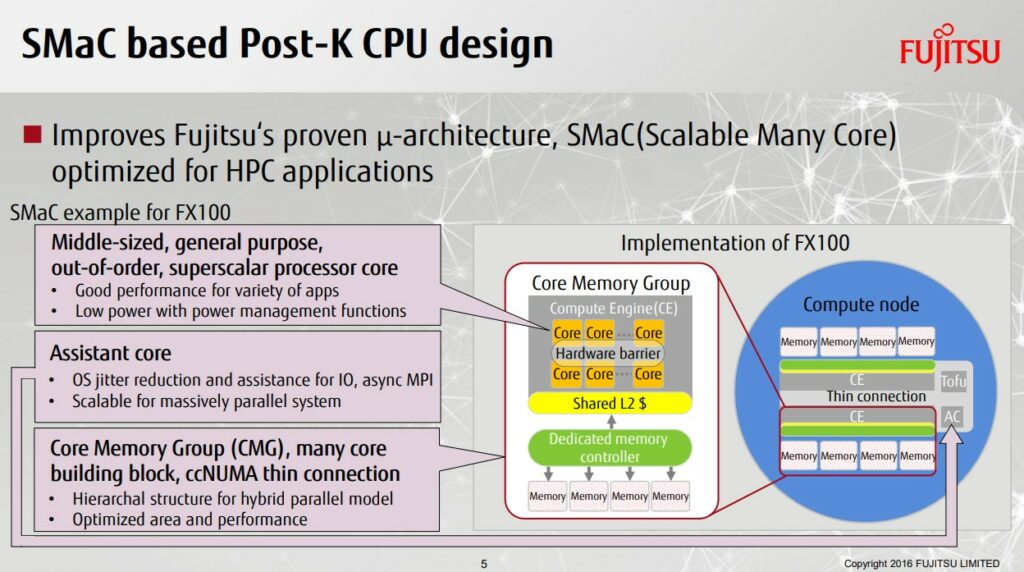

Il progetto Post-K punterà a rivoluzionare le architetture tradizionali, adottando ARMv8 a 64 bit come base. Non è ancora chiaro se verranno utilizzati core ARM standard, come i Cortex-A73 o versioni successive, oppure una soluzione sviluppata direttamente da Fujitsu, progettata per rispettare le specifiche ARM.

Tra le possibilità allo studio figura anche un approccio eterogeneo con l’integrazione di una GPU per incrementare ulteriormente le capacità di elaborazione. Tuttavia, l’azienda non ha diffuso dettagli tecnici definitivi.

L’interesse verso ARM in ambito supercomputing rappresenta un segnale di svolta. L’azienda britannica aveva già espresso l’intenzione di entrare nel mercato dei server, dominato ancora da Intel, ma le sue potenzialità sembrano più promettenti proprio nel campo dei supercomputer.

Inoltre, la progressiva maturazione della tecnologia Mali e la sua possibile applicazione come acceleratore eterogeneo potrebbero favorire lo sviluppo di sistemi ad alte prestazioni e a basso consumo energetico, uno degli obiettivi più ambiziosi nel settore del calcolo avanzato.