Una società di sicurezza informatica israeliana, Astrix’s Security Research Group, ha scoperto una vulnerabilità di 0-day nella piattaforma cloud di Google (GCP) soprannominata Ghosttoken il 19 giugno 2022, che ha un impatto su tutti gli utenti di Google.

La vulnerabilità “GhostToken” potrebbe consentire agli attori delle minacce di rendere un’applicazione dannosa “invisibile e inamovibile”, rendendo l’account Google della vittima permanentemente infettato da un’app trojan.

Il 7 aprile 2023, Google ha rilasciato una patch per la vulnerabilità GhostToken. Le app dannose potrebbero essere rese invisibili dagli aggressori dopo essere state autorizzate e collegate a un token OAuth che garantisce loro l’accesso all’account Google.

L’exploit rende l’app dannosa inamovibile dall’account Google. Quindi, l’attaccante detiene un token “fantasma” sull’account della vittima. “Poiché questo è l’unico posto in cui gli utenti di Google possono vedere le loro applicazioni e revocare il loro accesso, l’exploit rende l’app dannosa inamovibile dall’account Google”, hanno affermato i ricercatori. “Poiché l’applicazione è completamente nascosta alla vista della vittima, in primo luogo viene impedito loro persino di sapere che il proprio account è a rischio e, anche se lo sospettano, non possono fare altro che creare un nuovo account Google”.

I ricercatori affermano che gli aggressori potrebbero essere in grado di leggere i messaggi Gmail privati della vittima, accedere ai propri file su Google Drive e Google Foto, visualizzare gli eventi imminenti sul proprio calendario Google, trovarli utilizzando Google Maps e dare accesso ai servizi della piattaforma Google Cloud della vittima a seconda le autorizzazioni che le vittime concedono all’app dannosa.

Nella peggiore delle ipotesi, gli aggressori potrebbero essere in grado di rimuovere file da Google Drive, inviare e-mail dall’account Gmail della vittima per intraprendere attacchi di ingegneria sociale, rubare dati sensibili da Google Calendar, Foto o Documenti e altro ancora.

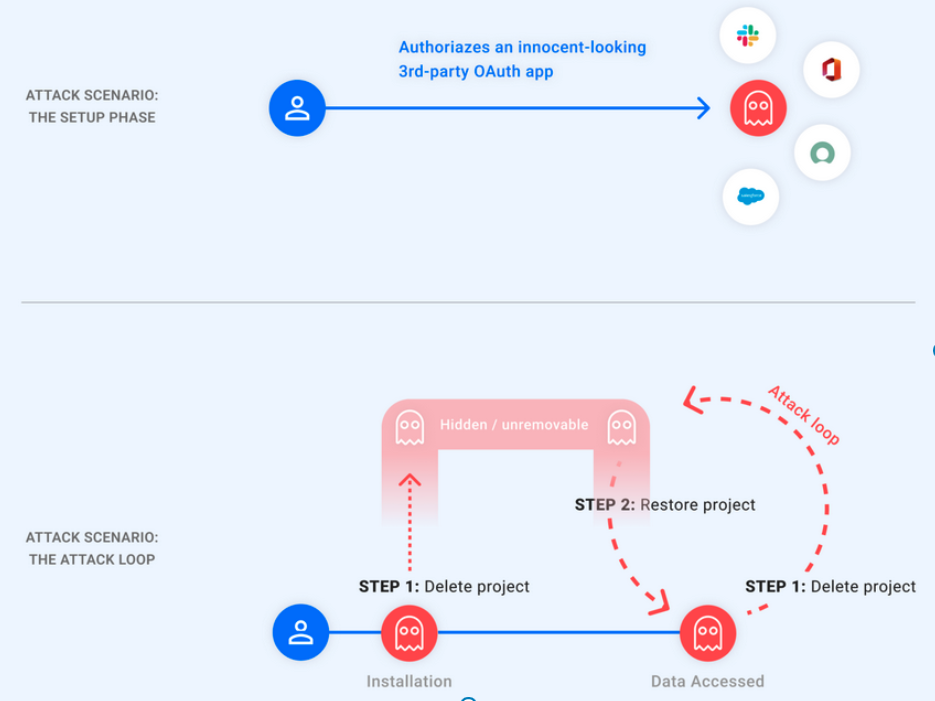

In particolare, gli aggressori devono semplicemente eliminare il progetto GCP associato per mettere le applicazioni dannose autorizzate dalle vittime in uno stato di “eliminazione in attesa” per nasconderle. Tuttavia, dopo il ripristino del progetto, verrà fornito loro un token di aggiornamento per recuperare un nuovo token di accesso per accedere ai dati delle vittime.

Queste azioni possono essere eseguite all’infinito, consentendo agli aggressori di eliminare e ripristinare il progetto GCP ogni volta che richiedono l’accesso ai dati della vittima per nascondere l’app dannosa.

Con l’aiuto della patch di Google, le applicazioni GCP OAuth nello stato “in attesa di eliminazione” possono essere rimosse dagli utenti dalla pagina “App con accesso al tuo account”, impedendo così i tentativi di acquisizione dell’account.

Astrix consiglia agli utenti di Google di controllare tutte le app di terze parti autorizzate nella “pagina di gestione delle app dell’account” per assicurarsi che dispongano solo delle autorizzazioni necessarie per funzionare.

“Nel mondo odierno di attacchi comuni, scenari di minaccia complicati e superfici di attacco aumentate in modo esponenziale, i controlli di sicurezza di routine che eliminano qualsiasi accesso di terze parti non necessario, inutilizzato o con privilegi eccessivi devono anche cercare vulnerabilità simili a GhostToken”, affermano i ricercatori.