Il gruppo di hacker di spionaggio informatico Sharp Panda sta prendendo di mira le agenzie governative in Vietnam, Thailandia e Indonesia con una nuova versione di malware chiamata Soul.

CheckPoint ha identificato una nuova campagna utilizzando questo software.

È iniziato alla fine del 2022 ed è ancora in corso. Gli aggressori utilizzano attacchi di spear-phishing come vettore iniziale di compromissione.

CheckPoint è stato in grado di attribuire l’ultima operazione di spionaggio agli hacker cinesi sostenuti dallo stato in diversi modi. Tattiche, metodi e strumenti utilizzati corrispondono alle attività precedentemente viste della fazione Sharp Panda.

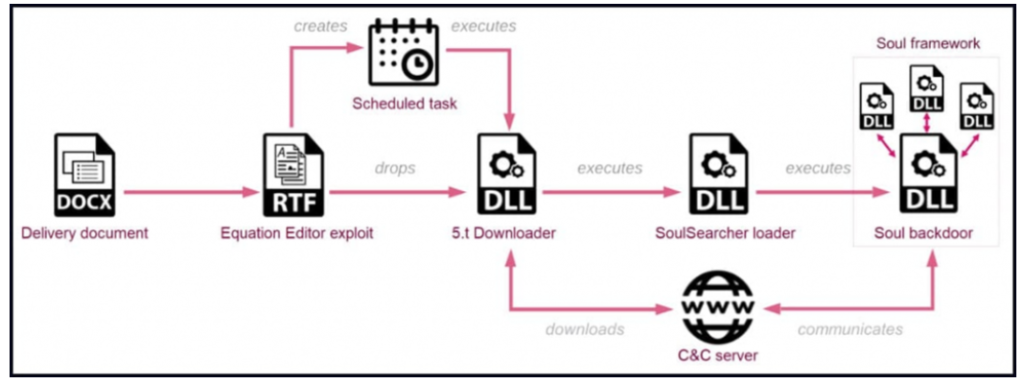

Nella sua nuova campagna, Sharp Panda utilizza e-mail di phishing con allegati dannosi sotto forma di file “.docx”.

Questi sono necessari per implementare la suite RoyalRoad e compromettere il sistema attraverso vulnerabilità note. L’exploit crea un’attività pianificata, quindi scarica ed esegue il loader DLL, che a sua volta carica il loader SoulSearcher stesso.

Quando viene lanciato, il modulo principale del malware Soul stabilisce una connessione con il server C2 e attende il download di moduli aggiuntivi che ne estendono le funzionalità.

La nuova versione di Soul analizzata da CheckPoint ha un’interessante modalità di “silenzio radio” che consente agli aggressori di specificare determinati giorni della settimana e ore del giorno in cui la backdoor non deve contattare il server C2 per evitare il rilevamento.

Inoltre, la nuova versione implementa il proprio protocollo per comunicare con il server C2, che utilizza vari metodi di richiesta HTTP, tra cui GET, POST e DELETE. Questa caratteristica conferisce alla backdoor una notevole flessibilità applicativa.

La connessione di Soul con il server C2 inizia con la registrazione sulla rete e l’invio dei dati della vittima (informazioni sull’hardware, tipo di sistema operativo, fuso orario, indirizzo IP, ecc.), dopodiché il malware entra in un ciclo infinito di comunicazione con il server.

I comandi che può ricevere durante questa comunicazione includono il caricamento di moduli aggiuntivi, la raccolta e l’invio di dati, il riavvio della connessione o l’interruzione completa della connessione.

Il framework Soul è stato visto per la prima volta nel 2017 e successivamente monitorato per tutto il 2019 in campagne di spionaggio cinesi gestite da aggressori senza legami apparenti con Sharp Panda.

Nonostante la solida età di Soul, gli esperti di CheckPoint hanno concluso che il malware è ancora in fase di sviluppo, la sua funzionalità e i modi per eludere il rilevamento saranno integrati solo in futuro.