Un gruppo di criminali informatici sponsorizzato dal governo cinese ha attaccato un’anonima organizzazione taiwanese utilizzando una suite di servizi e strumenti Google pubblicamente disponibili.

Gli esperti di Google TAG non hanno dubbi sul fatto che il gruppo cinese HOODOO, attivo almeno dal 2007, noto anche come APT41, Bario, Bronze Atlas, Wicked Panda e Winnti, sia dietro la campagna dannosa.

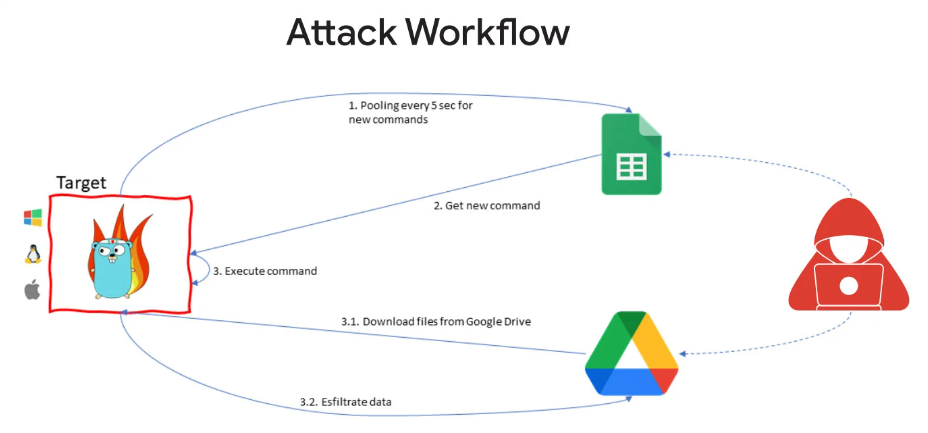

Il punto di partenza dell’attacco è un’e-mail di phishing contenente un collegamento a un file protetto da password ospitato su Google Drive.

Questo file include lo strumento Red Teaming pubblicamente disponibile “Google Command and Control” (GC2) sviluppato da appassionati e utilizzato dagli aggressori per leggere i comandi dannosi da Google Sheets, nonché per esfiltrare i dati della vittima nello spazio cloud.

Gli esperti di Google hanno affermato che questi aggressori avevano precedentemente utilizzato metodi simili, incluso l’uso di GC2, nel luglio 2022 durante un attacco a un sito Web italiano di ricerca del lavoro.

Lo studio di Google è notevole in quanto scopre due tendenze emergenti contemporaneamente. La prima tendenza è il crescente utilizzo da parte dei gruppi di attacco cinesi di strumenti pubblicamente disponibili come Cobalt Strike, GC2 per confondere i ricercatori di sicurezza e nascondere la fonte dell’attacco. La seconda tendenza indica la crescente prevalenza di malware e strumenti scritti nel linguaggio di programmazione Go grazie alla sua modularità e compatibilità multipiattaforma.

Google ha anche avvertito che l’onnipresente disponibilità e convenienza dei servizi cloud li ha resi uno strumento desiderabile e utile non solo per gli utenti ordinari, ma anche per i criminali informatici che utilizzano questi servizi per diffondere malware ed esfiltrare dati.