I risultati di un audit governativo hanno mostrato che l’Immigration and Customs Enforcement (ICE) non rispettano la legge e la politica ufficiale in merito all’uso di simulatori di torri cellulari.

La United States Secret Service e la U.S. Immigration and Customs Enforcement (ICE), sono due delle leggi del Department of Homeland Security. Collettivamente, le forze dell’ordine includono indagini sul contrabbando di stupefacenti, traffico di esseri umani, gang criminali, riciclaggio di denaro, contraffazione e altri reati finanziari.

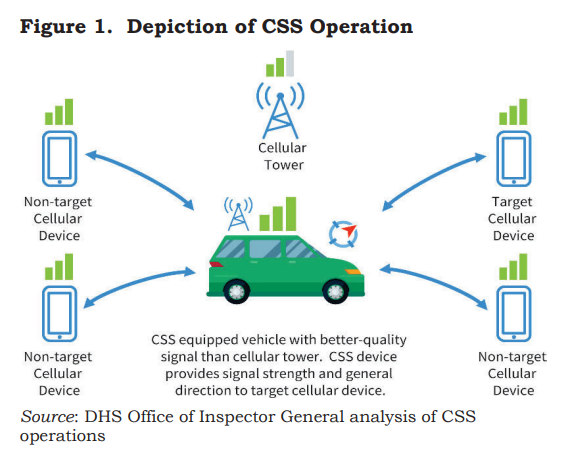

Tali agenzie sfruttano le cosiddette “cell-site simulators” (CSS) per individuare, in tempo reale, soggetti di indagini penali e vittime in base alla loro posizione sul dispositivo cellulare. Un CSS (o Fake BTS), imita una torre radio cellulare che emette un segnale che sovrastando a livello di potenza la base station reale, fa agganciare i terminali delle vittime.

I “cell-site simulators” (CSS), noti anche come IMSI-Catcher (ad esempio il noto Stingrays, un dispositivo di sorveglianza per telefoni cellulari , prodotto da Harris Corporation), sono dispositivi che simulano le torri cellulari.

Sono utilizzati dalle forze dell’ordine per intercettare i dati di controllo della rete cellulare e per triangolare la posizione del telefono, magari utilizzando le falle del protocollo di sicurezza SS7.

In altre parole, il tuo telefono si collega alla torre più vicina, pensando che appartenga alla compagnia di telecomunicazioni, ma in realtà è un’antenna temporanea progettata per tracciare il tuo dispositivo nella rete radio cellulare.

Questi dispositivi hanno attirato a lungo critiche da parte di gruppi per i diritti civili e legislatori che affermano che i CSS violano le protezioni contro perquisizioni e sequestri irragionevoli. Il governo insiste sul fatto che utilizzerà solo simulatori in conformità con le regole e le restrizioni esistenti, ma a quanto pare non è proprio così.

Inizialmente, l’audit è stato condotto per verificare in che modo gli Uffici aderiscono alle politiche relative alla sorveglianza dei telefoni cellulari e ai database delle sedi commerciali. Queste questioni sono gestite dall’Ufficio dell’ispettore generale (OIG) del Dipartimento per la sicurezza interna (DHS). Il rapporto offre 6 raccomandazioni per aiutare le agenzie a soddisfare i loro obblighi legali e politici.

Gli investigatori dovrebbero ottenere un ordine del tribunale per utilizzare un registratore (un dispositivo che registra i numeri di telefono in entrata e in uscita quando vengono effettuate chiamate) tranne in circostanze urgenti. Ma, come notato nel rapporto dell’OIG, entrambe le organizzazioni spesso non sono riuscite a farlo.

Matthew Guarilla, un analista dell’organizzazione no profit americana per i diritti umani EFF, ha espresso preoccupazione per il fatto che le agenzie governative utilizzino i CSS senza molto riguardo per la privacy e i diritti delle persone. Il governo federale, e in particolare HSI e ICE, sono allarmati dalla loro eccessiva raccolta di dati personali sulle persone.

Guarilla sostiene che l’OIG dovrebbe rilasciare statistiche in modo che il pubblico possa sapere quanto spesso strumenti di CSS vengono utilizzati nelle loro indagini.