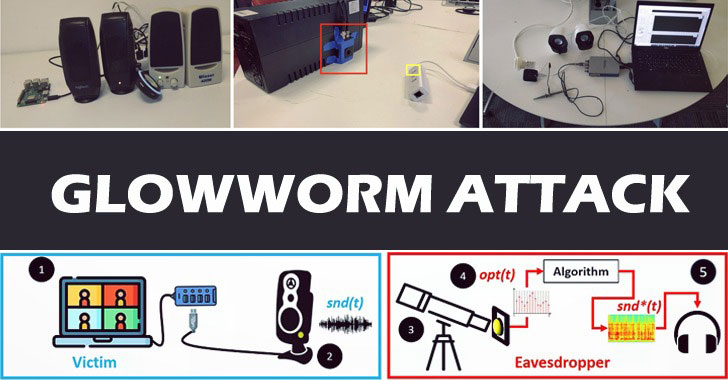

Una nuova tecnica sfrutta le emanazioni ottiche del LED dell’indicatore di alimentazione di un dispositivo per recuperare i suoni dalle periferiche collegate e quindi spiare le conversazioni elettroniche da una distanza massima di 35 metri.

Soprannominato “Glowworm”, è il risultato di una ricerca di un gruppo di accademici dell’Università Ben-Gurion del Negev all’inizio di questa settimana, descrivendo il metodo come:

“un attacco ottico che può essere utilizzato analizzando le misurazioni ottenute tramite un sensore elettro-ottico diretto al LED di alimentazione di vari dispositivi.”

Ad accompagnare la configurazione sperimentale c’è una trasformazione ottico-audio (OAT) che consente di recuperare il suono dirigendo un sensore elettro-ottico sul LED dell’indicatore di alimentazione del dispositivo.

TEMPEST è il nome in codice per le emanazioni involontarie contenenti informazioni prodotte da apparecchiature elettroniche ed elettromeccaniche di elaborazione delle informazioni.

Glowworm si basa su un attacco simile chiamato Lamphone che è stato dimostrato dagli stessi ricercatori lo scorso anno e consente il recupero del suono dalla stanza di una vittima che contiene una lampadina sospesa.

Sebbene entrambi i metodi recuperino il suono dalla luce tramite un sensore elettro-ottico, sono anche diversi nella loro struttura.

“Glowworm è un attacco TEMPEST che sfrutta il modo in cui sono stati progettati i circuiti elettrici. Può recuperare il suono da dispositivi come splitter hub USB che si muovono in risposta alle informazioni acustiche riprodotte dagli altoparlanti”.

L’attacco è imperniato sulla correlazione ottica tra il suono riprodotto dagli altoparlanti collegati e l’intensità del loro LED (indicatore di alimentazione), che non solo sono collegati direttamente alla linea di alimentazione, l’intensità del LED di alimentazione di un dispositivo è influenzato dal consumo di energia. Inoltre, la qualità del suono recuperato è proporzionale alla qualità dell’attrezzatura utilizzata dall’intercettatore.

In uno scenario nel mondo reale, l’attacco può prendere di mira un discorso generato dai partecipanti a una piattaforma di riunione virtuale come Zoom, Google Meet e Microsoft Teams, con il malintenzionato in una stanza di un edificio adiacente, con accesso alla visione del LED di alimentazione degli altoparlanti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…