A novembre dell’anno scorso, la direzione di Hunters International aveva annunciato al suo team che il progetto sarebbe stato chiuso, affermando che il “rebranding” in World Leaks era già in pieno svolgimento.

Il gruppo World Leaks, come riportano i ricercatori di Group-IB hanno lanciato il sito nelle darknet il 1° gennaio di quest’anno concentrandosi esclusivamente sul furto di informazioni, annunciando di non avere più l’intenzione di utilizzare il ransomware. Le tattiche infatti si sarebbero basate sul furto di dati e sull’estrazione del massimo beneficio da essi, estorcendo riscatti alle aziende vittime o vendendo le informazioni a chi è interessato.

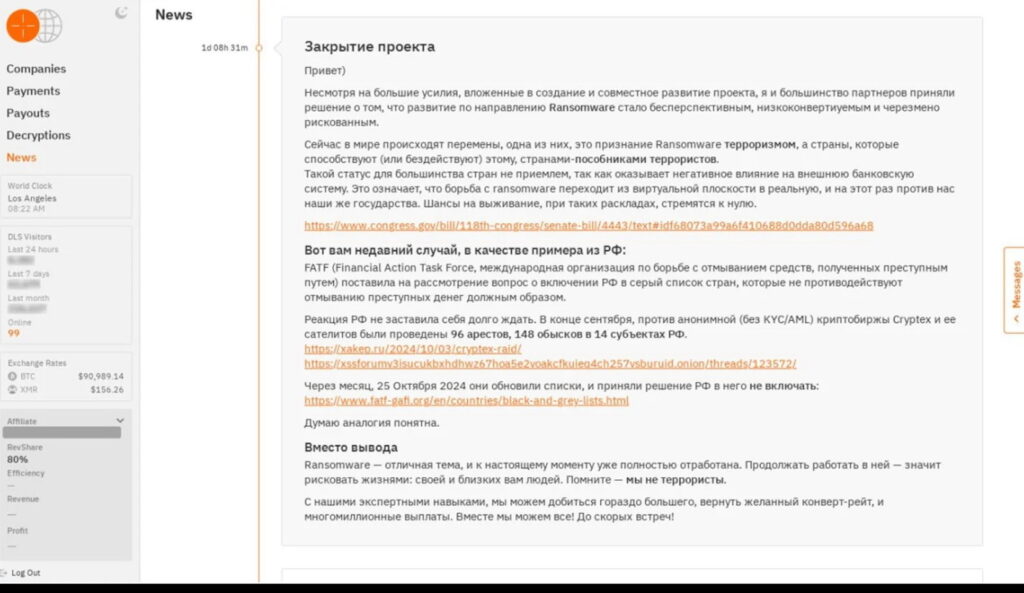

Questo perché il ransomware non è più redditizio e le forze dell’ordine e gli investigatori internazionali prestano troppa attenzione agli hacker da profitto e quindi non ne vale più la pena. Nel loro annuncio di novembre, Hunters International ha scritto:

Nonostante i grandi sforzi investiti nella creazione e nello sviluppo congiunto del progetto, io e la maggior parte dei partner abbiamo deciso che lo sviluppo nella direzione del Ransomware era diventato poco promettente, poco conveniente ed eccessivamente rischioso.

Nel mondo stanno avvenendo dei cambiamenti, uno dei quali è il riconoscimento del Ransomware come terrorismo e dei paesi che contribuiscono (o non fanno nulla) a tale fenomeno, come paesi che sostengono i terroristi.

Questo status è inaccettabile per la maggior parte dei Paesi, poiché ha un impatto negativo sul sistema bancario estero. Ciò significa che la lotta contro il ransomware si sta spostando dal piano virtuale a quello reale, e questa volta i nostri stessi Stati sono contro di noi. In una situazione del genere, le possibilità di sopravvivenza tendono a zero.

<…>

Il ransomware è un argomento molto interessante, ormai ampiamente studiato. Continuare a lavorare in questo settore significa mettere a rischio la propria vita e quella dei propri cari. Ricordatevi, non siamo terroristi.

Grazie alle nostre competenze specialistiche, possiamo ottenere molto di più, ottenere il tasso di conversione desiderato e pagamenti multimilionari. Insieme possiamo fare qualsiasi cosa! "Arrivederci!"Tuttavia, poche settimane dopo la pubblicazione di questo messaggio, Hunters International è tornato ad essere attivo ipotizzano che potrebbe esserci stata una divisione nel gruppo o una sorta di confusione deliberata o accidentale.

In ogni caso, il rebranding in World Leaks è ancora possibile e, nonostante alcuni problemi con il sito (errori che hanno costretto gli amministratori a chiudere il sito subito dopo il lancio), il progetto è vivo, anche se gli hacker non hanno ancora rivendicato la responsabilità di alcun attacco.

World Leaks offre ai propri membri l’accesso a un software di furto dei dati facile da usare e difficile da rilevare, che si collega tramite proxy a un pannello di controllo online per i partner del gruppo. Se Hunters International abbandonasse davvero l’uso del ransomware, il gruppo si unirebbe ai suoi numerosi “colleghi” che hanno già adottato misure simili. Gli esperti di sicurezza informatica hanno da tempo notato una tendenza all’aumento del numero di criminali che abbandonano il ransomware e preferiscono l’estorsione pura.

Ad esempio, nel 2022, il gruppo estorsivo Karakurt ha smesso di crittografare i dati delle sue vittime e, un anno dopo, il gruppo di hacker BianLian ha fatto lo stesso. Da allora sono comparsi sulla scena nuovi hacker che fin dall’inizio si dedicavano esclusivamente all’estorsione. Un esempio è il gruppo Mad Liberator nato circa un anno fa.

Tuttavia, non si può dire che il ransomware non porti più profitti ai suoi operatori. Ad esempio, il rapporto Sophos del 2024 ha rilevato che il numero di riscatti pagati ai criminali informatici per il recupero dei dati è aumentato di 2,6-5 volte rispetto all’anno precedente.