Gli hacker criminali utilizzano sempre più in modo improprio i tunnel di Cloudflare per creare connessioni HTTPS nascoste su dispositivi compromessi, utilizzandoli per aggirare i firewall e ottenere un punto d’appoggio più solido nel sistema.

I tunnel CloudFlare sono una funzionalità popolare che consente di creare connessioni in uscita sicure alla rete Cloudflare per server Web o applicazioni. Ad esempio, gli utenti possono distribuire un tunnel semplicemente installando uno dei client disponibile per Linux, Windows, macOS e Docker. Il servizio sarà quindi disponibile su Internet al nome host specificato dall’utente e potrà essere utilizzato, ad esempio, per la condivisione di risorse, test e altre attività.

Tuttavia, GuidePoint segnala che un numero crescente di aggressori sta abusando dei tunnel CloudFlare per ottenere un accesso nascosto e persistente alla rete di una vittima, eludere il rilevamento per rubare silenziosamente i dati dai dispositivi compromessi.

I ricercatori scrivono che per stabilire un canale di comunicazione segreto è sufficiente un solo comando dal dispositivo della vittima, che non rivela altro che il token univoco del tunnel dell’attaccante. Allo stesso tempo, un hacker malintenzionato può modificare facilmente le impostazioni del tunnel, nonché disabilitarlo e abilitarlo secondo necessità.

Ancora peggio, se un utente malintenzionato cerca ancora più furtività, può abusare della funzione TryCloudflare, che ti consente di creare tunnel una tantum senza creare un account.

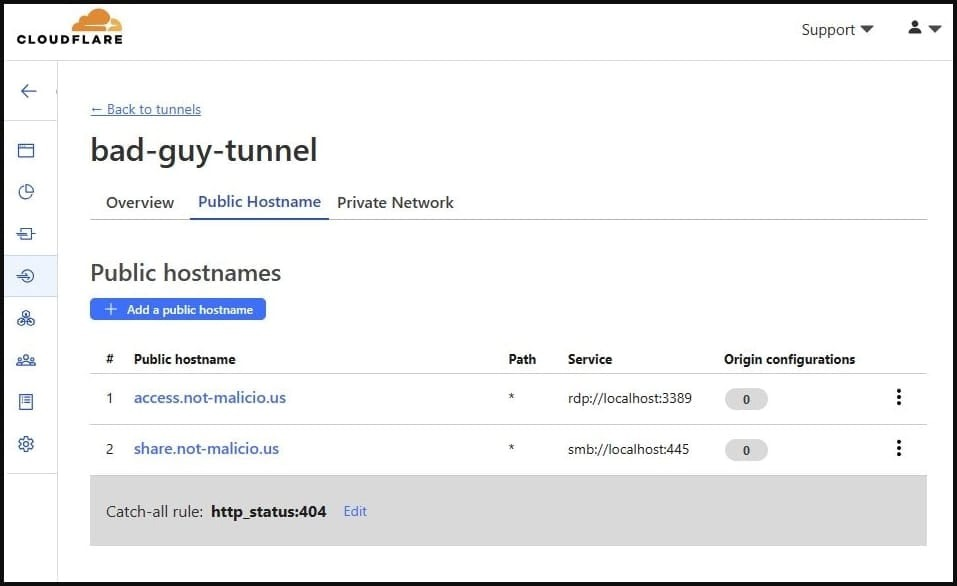

“Il tunnel viene aggiornato non appena vengono apportate modifiche alla Dashboard di Cloudflare, che consente agli aggressori di utilizzare la funzione quando desiderano eseguire un’azione sul computer della vittima e quindi disabilitarla per evitare di esporre la propria infrastruttura”, scrivono gli esperti. “Ad esempio, un utente malintenzionato potrebbe abilitare una connessione RDP, raccogliere informazioni da un computer vittima e quindi disabilitare RDP fino alla volta successiva, riducendo così la probabilità di rilevamento.”

Poiché la connessione e la comunicazione HTTPS avvengono tramite il protocollo QUIC (porta 7844), è improbabile che i firewall o altre soluzioni di sicurezza lo considerino sospetto, a meno che non siano specificatamente configurati per farlo.

Inoltre, GuidePoint ha avvertito che gli aggressori possono anche abusare della funzione Reti private, che consentirà a un utente malintenzionato che ha implementato un tunnel su un dispositivo vittima di ottenere l’accesso remoto all’intera gamma di indirizzi IP interni.

Per rilevare l’abuso dei tunnel di Cloudflare, GuidePoint consiglia di monitorare determinate richieste DNS elencate nel rapporto, nonché di utilizzare porte non standard come 7844.