Una nuova ricerca di VulnCheck ha rilevato che circa 11.000 firewall Juniper SRX e switch EX connessi a Internet sono vulnerabili ad un bug di Remote Code Execution.

Nell’agosto di quest’anno, Juniper ha identificato numerose vulnerabilità legate alla manipolazione delle variabili di ambiente PHP nell’interfaccia J-Web (CVE-2023-36844/CVE-2023-36845), nonché alla mancanza di autenticazione per funzioni critiche (CVE- 2023-36846/ CVE-2023-36847).

Di per sé, questi problemi hanno ottenuto uno score pari a 5,3 nella scala CVSS e non sembrano rappresentare una seria minaccia. Ma nel complesso, queste vulnerabilità se concatenate portano ad un bug critico che consente l’esecuzione di codice in modalità remota senza autenticazione valutato con uno score di 9,8 su 10 sulla scala CVSS.

Pertanto, in un rapporto tecnico di watchTowr Labs, è stato presentato un exploit PoC che combinava le CVE-2023-36845 e CVE-2023-36846, consentendo l’esecuzione di codice in modalità remota.

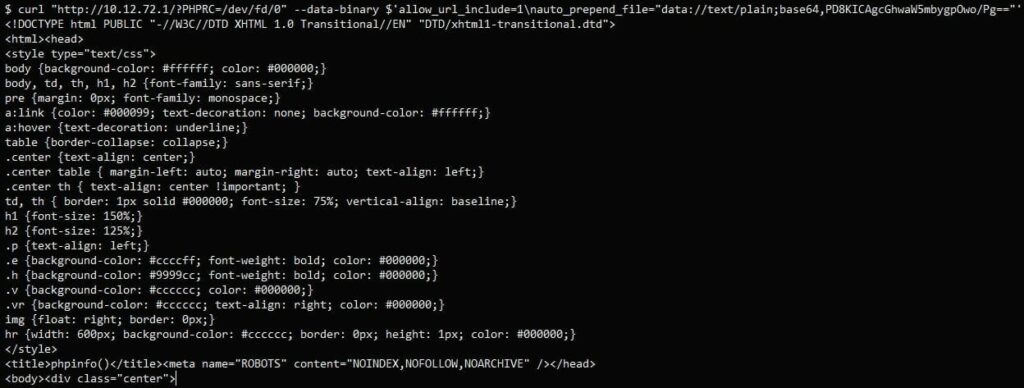

Ora i ricercatori di VulnCheck hanno presentato il loro rapporto su questi problemi e pubblicato un altro exploit PoC. In questo caso si sfrutta solo la vulnerabilità CVE-2023-36845 e non richiede più il download di file, consentendo comunque l’esecuzione remota di codice arbitrario.

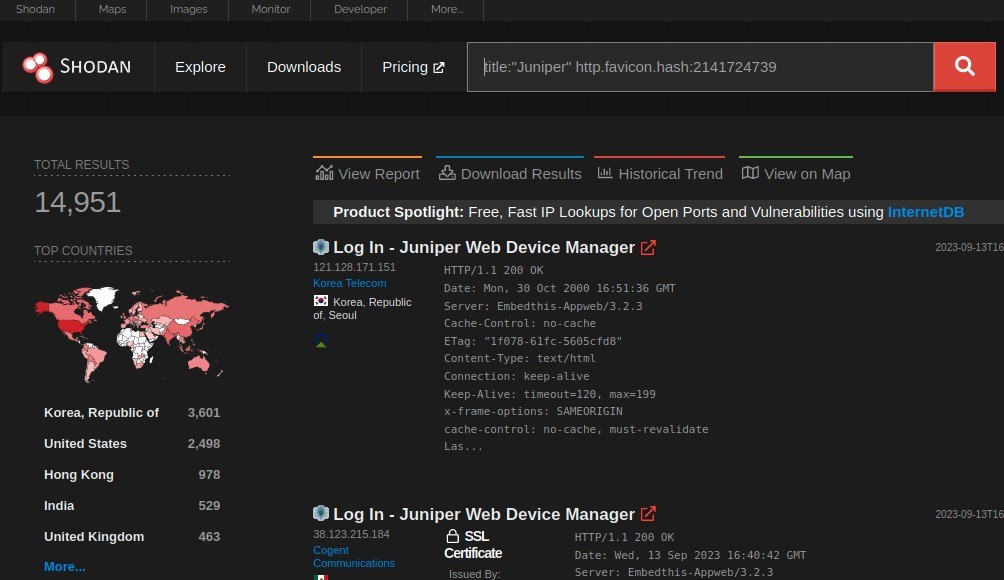

I ricercatori hanno incluso nel loro rapporto un collegamento a uno scanner gratuito che aiuta a rilevare i dispositivi vulnerabili sulla rete. Purtroppo lo studio ha dimostrato che su Internet ce ne sono ancora circa 12.000.

“In questa pubblicazione, abbiamo dimostrato come CVE-2023-36845, una vulnerabilità classificata come problema di gravità moderata da Juniper, possa essere sfruttata per consentire l’esecuzione remota di codice arbitrario senza autenticazione”, hanno scritto gli esperti. “Abbiamo quindi trasformato l’exploit in più passaggi in un exploit che può essere implementato utilizzando un singolo comando curl. E sembra influenzare un numero enorme di sistemi”.

Per indagare sulle vulnerabilità, gli analisti di VulnCheck hanno acquistato un vecchio firewall Juniper SRX210, ma hanno scoperto che il dispositivo non disponeva della funzione do_fileUpload() necessaria per caricare i file. Ciò ha impedito l’implementazione della catena di exploit creata da watchTowr e ha costretto gli esperti a cercare un altro modo per eseguire il codice in remoto. Si è scoperto che la necessità di scaricare due file sul dispositivo di destinazione può essere aggirata e che altre vulnerabilità per l’esecuzione di codice remoto non sono affatto necessarie.

Gli esperti avvertono che la vulnerabilità CVE-2023-36845, che inizialmente ha ricevuto solo 5,4 punti sulla scala CVSS, dovrebbe essere riesaminata e rivalutata, poiché chiaramente dovrebbe essere considerata critica.

Le seguenti versioni del sistema operativo Junos sulle linee hardware EX e SRX sono note per essere vulnerabili al CVE-2023-36845:

Il produttore ha rilasciato le patch il 17 agosto 2023, ma il basso livello di gravità del problema sembra aver placato gli utenti e molti di questi hanno scelto di posticipare l’installazione delle patch.

Nel frattempo, una scansione condotta da VulnCheck ha mostrato che su Internet si possono trovare 14.951 interfacce web Juniper. Dopo aver studiato 3.000 dispositivi casuali di questa raccolta, i ricercatori hanno scoperto che il 79% di essi era vulnerabile all’ultimo bug RCE. Se estrapoliamo questo dato su tutti i dispositivi rilevati, sulla rete sono disponibili 11.800 Juniper vulnerabili.

Va da se che chi ancora non ha installato queste patch in quanto sembravano essere poco critiche, devono agire immediatamente visto che gli exploit sono ora pubblici e l’ondata di utilizzo potrebbe essere vicina.

Ancora peggio, gli analisti di Shadowserver e GreyNoise avvertono già che gli aggressori stanno cercando anche endpoint con sistema operativo Junos a bordo e stanno chiaramente esplorando la possibilità di utilizzare CVE-2023-36845 negli attacchi.