Diverse agenzie federali statunitensi hanno riferito che gli hacker del governo cinese hanno fatto irruzione nelle principali società di telecomunicazioni per rubare le credenziali di accesso.

Secondo la NSA, la CISA e l’FBI, i gruppi hacker sponsorizzati dallo stato cinese hanno utilizzato vulnerabilità note pubblicamente per molteplici violazioni da router senza patch in piccoli uffici alle grandi reti aziendali.

Una volta compromessi, gli hacker hanno utilizzato i dispositivi come parte della propria infrastruttura di comando e controllo e sistemi proxy che i criminali informatici potrebbero utilizzare per infiltrarsi in altre reti.

“Dopo l’accesso al sistema dell’organizzazione, i criminali informatici hanno identificato gli utenti e le infrastrutture critiche, nonché i sistemi per proteggere l’autenticazione, l’autorizzazione e la contabilità”

afferma il rapporto .

Gli aggressori hanno rubato le credenziali del database SQL e utilizzato i comandi SQL per reimpostare le credenziali dell’utente e dell’amministratore dai server RADIUS (Remote Authentication Dial-In User Service).

“Utilizzando le configurazioni del router e le credenziali di un server RADIUS compromesso, gli aggressori hanno autenticato ed eseguito un comando del router per intercettare ed espellere di nascosto il traffico dalla rete all’infrastruttura controllata dagli hacker “

hanno aggiunto gli esperti.

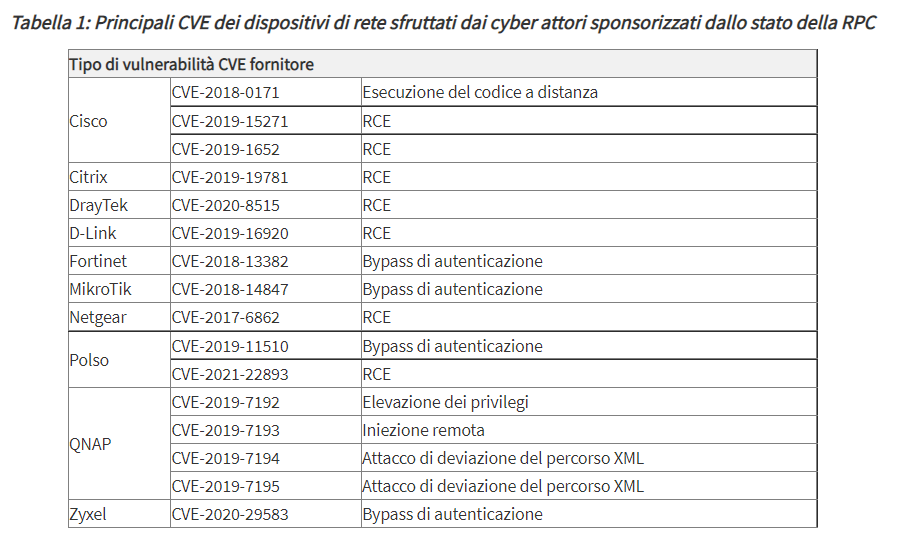

I criminali informatici hanno sfruttato vulnerabilità comuni dei dispositivi di rete che in precedenza erano state spesso sfruttate del governo cinese, tra cui:

Le agenzie federali hanno raccomandato alle organizzazioni di implementare le seguenti misure di sicurezza: