Gli esperti di Wiz hanno scoperto un bug di sicurezza, al quale è stato dato il nome di BingBang.

Hanno scoperto che una configurazione errata di Azure Active Directory (AAD) potrebbe portare alla compromissione delle SERP di Bing.com, agli attacchi XSS e alla compromissione degli account utente di Office 365. Il bug ha fatto guadagnare ai ricercatori una ricompensa di 40.000 dollari.

Gli esperti hanno scoperto che durante la creazione di applicazioni in Servizi app di Azure, possono essere configurate in modo errato per consentire agli utenti di qualsiasi tenant Microsoft, inclusi gli utenti pubblici, di accedere all’applicazione.

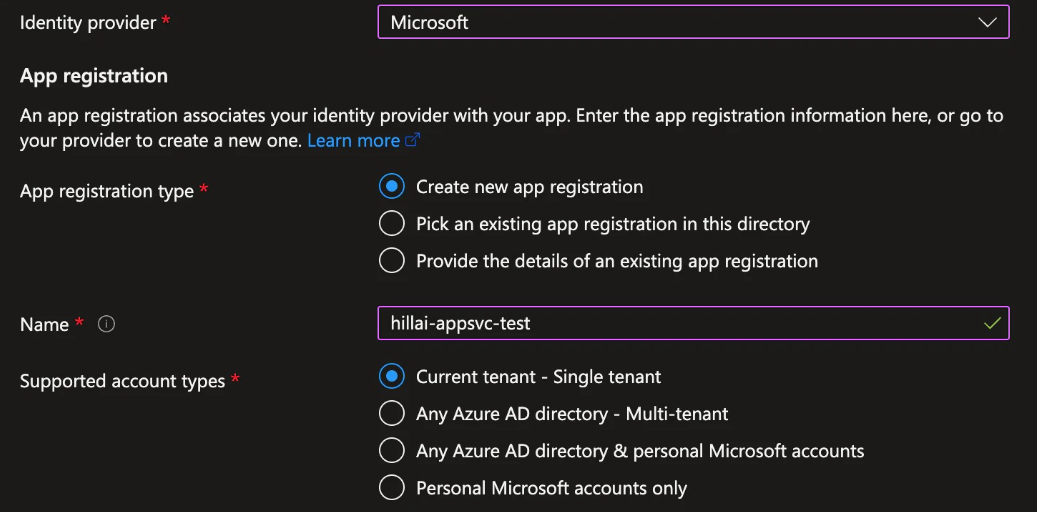

La radice del problema risiede nel parametro Tipi di account supportati, in cui è possibile specificare chi esattamente è autorizzato ad accedere all’applicazione (sono consentiti solo account personali o multi-tenancy), come mostrato nello screenshot seguente.

Sono previste varie configurazioni quando gli sviluppatori, ad esempio, devono rendere disponibili le proprie applicazioni all’esterno dell’organizzazione. Ma se lo sviluppatore allenta le restrizioni per errore, gli estranei possono accedere all’applicazione e alle sue funzioni. Come notano i ricercatori, “un flag è tutto ciò che separa un’applicazione dalla multi-tenancy”.

“L’architettura della responsabilità condivisa (Shared Responsibility) non è sempre chiara agli sviluppatori e, di conseguenza, si verificano spesso errori di configurazione e convalida”, affermano gli esperti.

Gli errori di configurazione sono così diffusi che circa il 25% di tutte le app multi-tenant testate da Wiz sono configurate in modo errato e consentono l’accesso completo senza controlli adeguati.

Peggio ancora, in alcuni casi le applicazioni configurate in modo errato si sono rivelate di proprietà di Microsoft, il che evidenzia solo quanto sia facile configurare in modo errato Azure AD.

La chiave di questa indagine è stata la scoperta di un’applicazione Bing Trivia configurata in modo errato che consentiva a chiunque di accedere al suo CMS. Il fatto è che questa applicazione si è rivelata direttamente collegata a Bing.com e ha permesso la sostituzione in tempo reale del contenuto visualizzato nei risultati della ricerca.

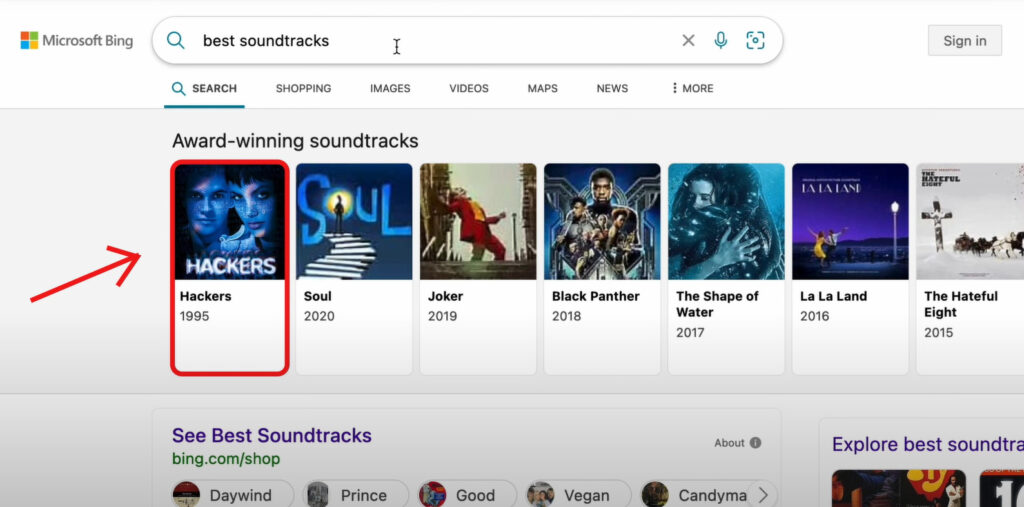

Dopo aver scoperto il problema, i ricercatori hanno deciso di assicurarsi di poter davvero influenzare i risultati della ricerca. Come dimostra il video qui sopra, hanno cambiato con successo i risultati della ricerca per “migliori colonne sonore” aggiungendo il film del 1995 “Hackers” al primo carosello.

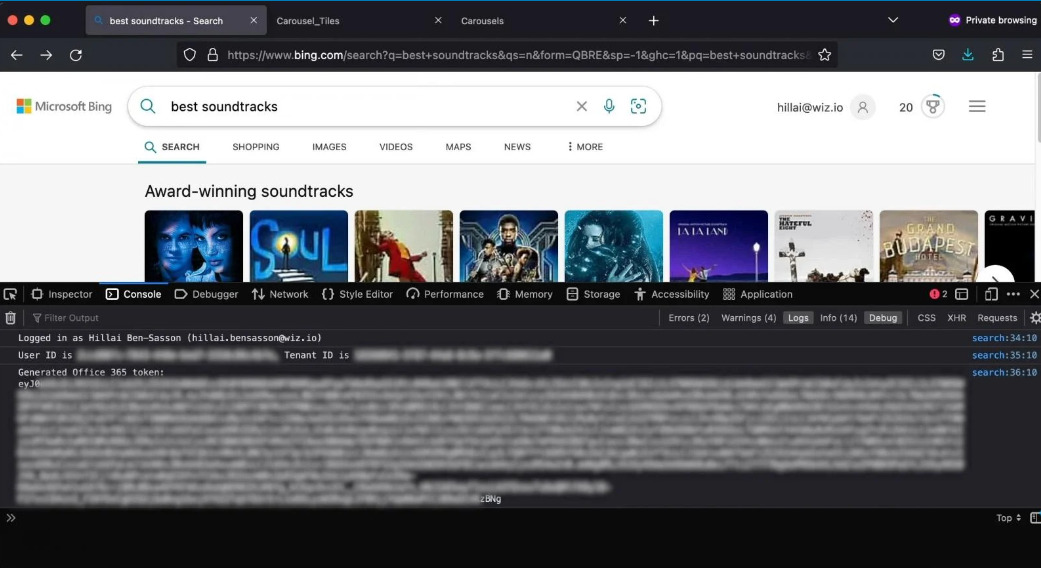

Quindi si è scoperto che i ricercatori potevano inserire il payload nei risultati di ricerca di Bing utilizzando lo stesso CMS e potevano eseguire un attacco XSS su Bing.com.

Il test ha mostrato che era possibile compromettere il token di Office 365 di qualsiasi utente Bing che vedesse il carosello nei risultati di ricerca, dando a un potenziale malintenzionato pieno accesso all’account della vittima (inclusa la posta in Outlook, il calendario, i messaggi in Teams, i documenti di SharePoint, e file in OneDrive).

Oltre a Bing Trivia, sono state trovate altre applicazioni Microsoft interne con configurazioni errate simili. Questi includevano: un pannello di controllo per una newsletter di MSN chiamata Mag News, l’API del servizio di notifica di Microsoft, Contact Center, uno strumento PoliCheck interno che cerca parole vietate nel codice Microsoft, un pannello di amministrazione di WordPress che consentiva agli esperti di Wiz di pubblicare messaggi falsi sul dominio Microsoft.com e infine il sistema di gestione dei file Cosmos di Microsoft con oltre quattro exabyte di file.

Convinti che anche un attacco XSS sia possibile, gli specialisti si sono affrettati a riferire le loro scoperte agli ingegneri Microsoft (questo è accaduto il 31 gennaio 2023), e questa settimana l’azienda ha confermato che il problema è stato finalmente risolto il 28 marzo 2023.

Microsoft sta ora segnalando che una configurazione errata che consente agli estranei di ottenere l’accesso in lettura e scrittura ha interessato un numero limitato di applicazioni interne ed è stata prontamente risolta.

Inoltre, gli sviluppatori Microsoft affermano di aver già implementato una serie di miglioramenti progettati per prevenire il ripetersi di problemi con Azure AD configurato in modo errato. Gli sviluppatori e gli amministratori che gestiscono applicazioni multi-tenant sono incoraggiati a rivedere le linee guida aggiornate per proteggerle.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…