Il sito di monitoraggio del ransomware Dark Feed ha dichiarato il 28 marzo che l’infrastruttura di LockBit era andata in tilt.

Alcuni esperti del settore hanno collegato l’interruzione dei server ad una acquisizione da parte dell’FBI, come è avvenuto con il gruppo Hive lo scorso gennaio.

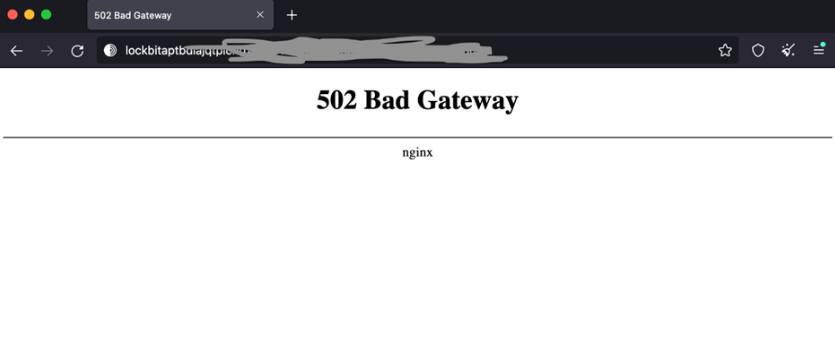

Il team di Cybernews ha anche scoperto che tutti gli URL LockBit restituiscono lo stesso errore “502 Bad Gateway” sul server open source “nginx”.

Ma quindi cosa stava accadendo alla cyber gang più famosa del momento?

LockBit ha molte URL mirror che portano allo stesso data leak site (DLS).

Tuttavia, la maggior parte dei collegamenti interrotti viene gradualmente ripristinata.

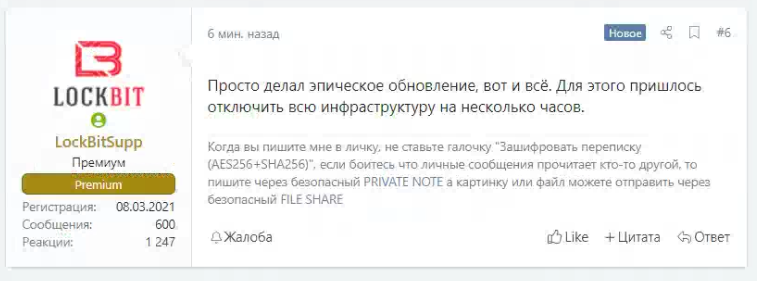

Abbiamo cercato di comprendere meglio la situazione accedendo nei posti dove lockbit è maggiormente attivo come ad esempio il forum underground XSS.

Alcuni utenti infatti avevano chiesto, visto che l’ultimo messaggio dell’account LockBitSupp era del 23 di marzo, se lockbit avesse avuto dei problem, e la risposta dell’utente è stata la seguente:

Sto solo facendo un aggiornamento epico, tutto qui.

Per fare questo, abbiamo dovuto chiudere l'intera infrastruttura per diverse ore.

Pertanto se si tratta di un aggiornamento Epico, ora dobbiamo solo attendere per capire di cosa si tratti.