Spesso ne abbiamo parlato su questo blog del fatto che occorrerebbe definire un “ordine degli esperti di sicurezza”, oppure un “Albo” o comunque un modo per elevare la qualità delle applicazioni che giorno dopo giorno vengono riversate su internet ed acquistate da aziende poco consapevoli dei rischi informatici che un cattivo processo di sviluppo può causare a tutta la comunità.

La European Cyber Security Organisation (ECSO) propone un “bollino” chiamato “Cybersecurity Made in Europe”, progettato “per promuovere le aziende europee di sicurezza informatica e aumentare la loro visibilità sul mercato europeo” e globale.

Inoltre viene riportato che:

“La mancanza di tale strumento di marketing sul mercato europeo ha ispirato noi – l’Organizzazione europea per la sicurezza informatica (ECSO) – a sviluppare l’etichetta.”

anche se ci saremmo aspettati più qualcosa del tipo “la carenza di conoscenza della sicurezza informatico sta facendo nascere l’esigenza di una certificazione tecnica che consenta di certificare le aziende che operano ai massimi livelli nel panorama europeo”.

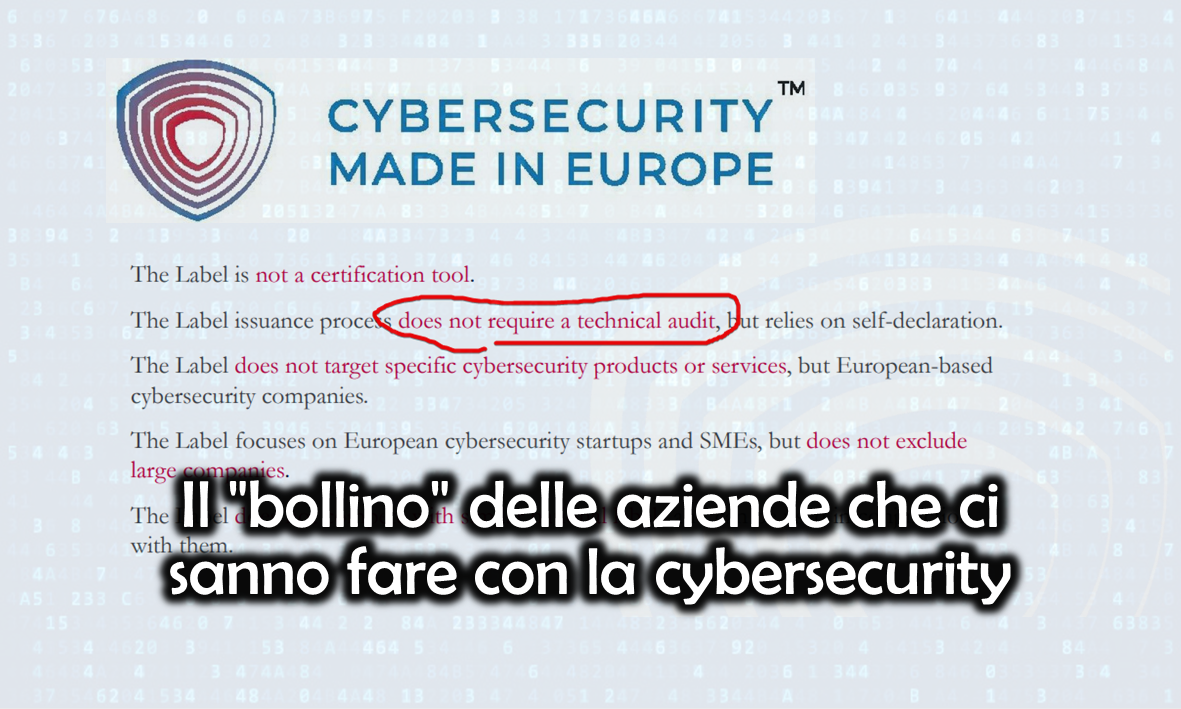

Per prima cosa siamo andati ad analizzare la modalità di rilascio di tale bollino e la cosa che è saltata subito all’occhio è la seguente slide che si legge all’interno del seguente paper:

Ci saremo aspettati una Technical AUDIT, che attraverso attività di Vulnerability Assessment e Penetration test, oltre che con ricerca zeroday, potesse certificare a campione i prodotti realizzati dalle aziende, in modo da “accertare” la resilienza agli attacchi informatici.

Ma abbiamo costatato che il tutto si svolge attraverso una “auto dichiarazione” da parte delle aziende e non di una verifica tecnica su un determinato sistema per “attestare” che l’azienda produca sistemi sicuri.

Bene, abbiamo quindi compreso che si tratta di una iniziativa di “marketing” (come riportato anche chiaramente nella pagina stessa della ECSO)

i vantaggi che avranno le aziende che avranno l’etichetta “Cybersecurity Made in Europe” , sono descritti di seguito:

Possono richiedere lo strumento di marketing Le società europee di sicurezza informatica degli Stati membri dell’Unione europea (UE27), dell’Associazione europea di libero scambio (EFTA) e dei paesi dello Spazio economico europeo (SEE), nonché del Regno Unito (Regno Unito) sono invitate a richiedere il marchio.

Solo i partner autorizzati ECSO potranno emettere l’etichetta. Le potenziali società possono scegliere qualsiasi emittente qualificato di loro scelta indipendentemente dal paese in cui si trova la loro sede europea:

ECSO non accetta candidature da parte di aziende e non rilascia il Label.

Tuttavia, rimane l’unico proprietario e supervisore dello schema delle etichette riconosciute.

Fonte

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…