Una recente vulnerabilità 0-day che colpisce le soluzioni Ivanti Connect Secure e Policy Secure è già ampiamente sfruttata dagli hacker criminali. La vulnerabilità consente di aggirare l’autenticazione e ottenere l’accesso a determinate risorse su dispositivi vulnerabili.

Ricordiamo che due vulnerabilità zero-day (CVE-2024-21893 e CVE-2024-21888), che rappresentano una minaccia per i gateway Connect Secure, Policy Secure e ZTA, sono diventate note all’inizio di febbraio 2024.

Pertanto, il primo bug (CVE-2024-21893) è una vulnerabilità SSRF che appare sul lato server nel componente SAML. L’errore consente di ignorare l’autenticazione e ottenere l’accesso a determinate risorse su dispositivi vulnerabili (versioni 9.xe 22.x). Una seconda vulnerabilità (CVE-2024-21888) è stata scoperta nel componente web dei gateway e consente agli aggressori di aumentare i privilegi al livello di amministratore.

Gli sviluppatori hanno poi riferito di essere a conoscenza dello sfruttamento di CVE-2024-21893 da parte di aggressori, ma l’azienda ha assicurato che gli attacchi hanno colpito solo “un piccolo numero di client”.

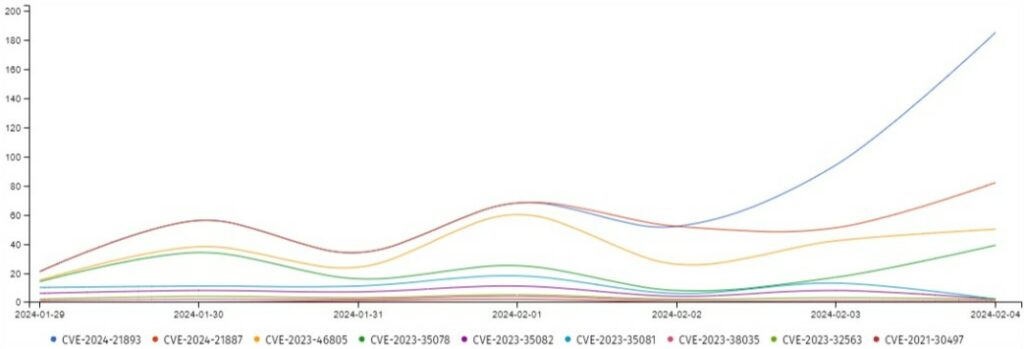

Come hanno ora avvertito gli analisti di Shadowserver, diversi gruppi di malintenzionati stanno attualmente utilizzando un nuovo bug SSRF e gli attacchi sono partiti da 170 indirizzi IP univoci. Allo stesso tempo, il numero di abusi del CVE-2024-21893 supera significativamente il numero di attacchi sferrati contro i prodotti Ivanti.

Sebbene l’exploit PoC di questo bug, pubblicato il 2 febbraio 2024 dagli esperti di Rapid7, abbia chiaramente contribuito all’aumento del numero di attacchi, Shadowserver rileva che gli aggressori hanno utilizzato metodi di hacking simili diverse ore prima della pubblicazione dell’exploit.

Cioè, gli hacker hanno capito prontamente e in modo indipendente come sfruttare il CVE-2024-21893 per un accesso illimitato e non autenticato ai dispositivi Ivanti vulnerabili.

Secondo ShadowServer, attualmente si possono trovare su Internet quasi 22.500 dispositivi Ivanti Connect Secure, ma non si sa quanti di essi siano vulnerabili al problema CVE-2024-21893.