Ad inizio di marzo, un affiliato della famigerata banda ransomware Conti, ha pubblicato il codice sorgente del malware, che RHC ha prontamente analizzato.

dopo qualche settimana, un ricercatore di sicurezza ucraino ha pubblicato un nuovo codice sorgente del malware come ulteriore boicottaggio al sostegno di Conti al governo russo nel conflitto con l’Ucraina.

Quando Conti si è schierato con la Russia, un attivista ucraino che si fa chiamare Conti Leaks ha deciso di far trapelare i suoi dati e il codice sorgente.

Inoltre, il mese scorso ha anche pubblicato quasi 170.000 chat interne del gruppo, datate gennaio-febbraio 2022, facendo luce sul funzionamento interno del collettivo criminale.

Il codice sorgente precedentemente pubblicato dal ricercatore era datato 15 settembre 2020. Tuttavia, sebbene fosse piuttosto vecchio, in base alla sua analisi, i ricercatori sono stati comunque in grado di capire meglio come funziona il ransomware Conti.

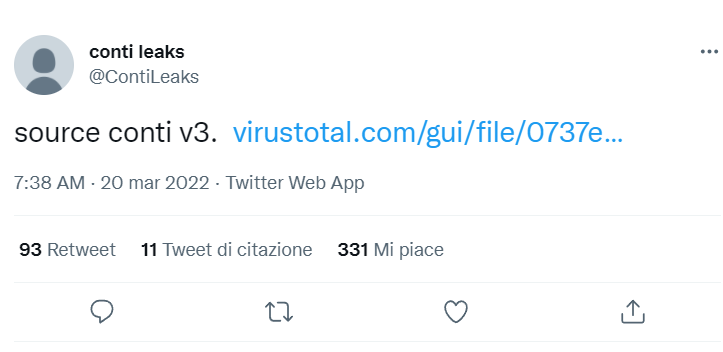

Ora, Conti Leaks ha caricato il codice sorgente della terza versione di Conti su VirusTotal e pubblicato il link su Twitter. Sebbene l’archivio sia protetto da password, questa password può essere facilmente trovata nei tweet successivi.

Questo codice sorgente è significativamente più recente rispetto alle precedenti versioni pubblicate poiché è stato modificato l’ultima volta il 25 gennaio 2021.

Come le precedenti pubblicazioni di Conti Leaks, il nuovo codice sorgente viene presentato come una soluzione di Visual Studio che consente a chiunque abbia accesso di compilare il ransomware e il decryptor.

Il codice sorgente viene compilato senza errori e può essere facilmente modificato da altri criminali informatici che desiderano utilizzare le proprie chiavi pubbliche e aggiungere nuove funzionalità.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…