La guerra continua, sia sul fronte convenzionale e incessantemente sul fronte cyber.

Dopo la scesa in campo degli hacktivisti di Anonymous, abbiamo visto che molti altri gruppi si sono schierati sia sul fronte Ucraino che Russo, compresi gli hacker di Network Battalion 65 (NB65).

Nello specifico, il 28 febbraio, il gruppo ha attaccato l’Istituto russo per la sicurezza nucleare, rubando 40.000 documenti oltre ad un sistema autonomo di un operatore russo, che ospita un gran numero di sistemi informativi di organizzazioni governative russe e persino dipartimenti militari.

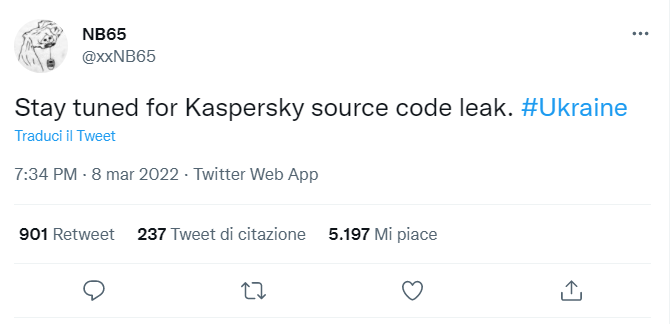

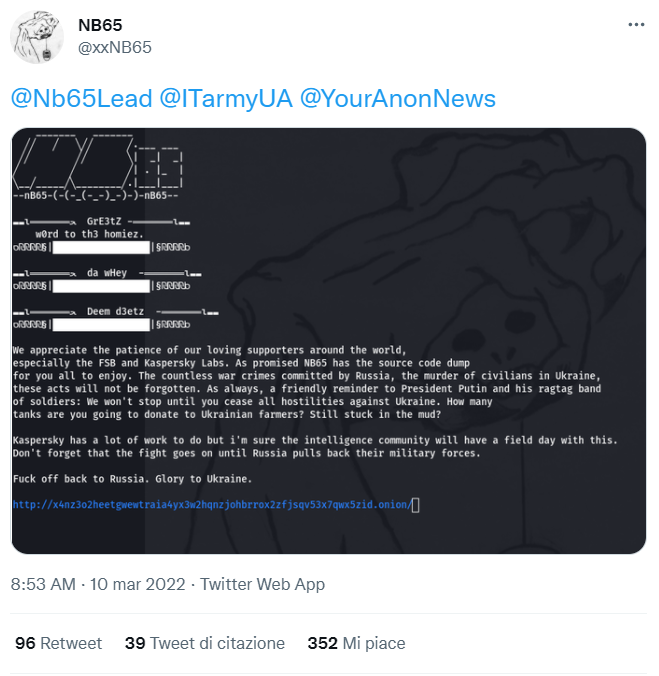

Nello specifico, nella giornata di ieri è apparso un tweet sul profilo social di NB65 che riporta il seguente messaggio:

“Resta sintonizzato per la fuga del codice sorgente di Kaspersky. #Ukraine️”

Questo a voler dire che il gruppo ha sicuramente effettuato un tentativo di esfiltrazione del codice sorgente all’interno delle infrastrutture IT di Kaspersky Lab e che presto lo metterà online.

Nello specifico, Kaspersky Lab (in russo : Лаборатория Касперского, tr . Laboratoriya Kasperskogo) è una multinazionale russa di sicurezza informatica fornitrice del noto antivirus con sede a Mosca e gestita da una holding nel Regno Unito.

È stata fondata nel 1997 da Eugene Kaspersky, Natalya Kasperskye Alexey De-Monderik. Eugene Kaspersky è attualmente l’amministratore delegato.

Kaspersky Lab sviluppa e vende software antivirus, sistemi per la sicurezza su Internet, gestione delle password, sicurezza degli endpoint e altri prodotti e servizi di sicurezza informatica.

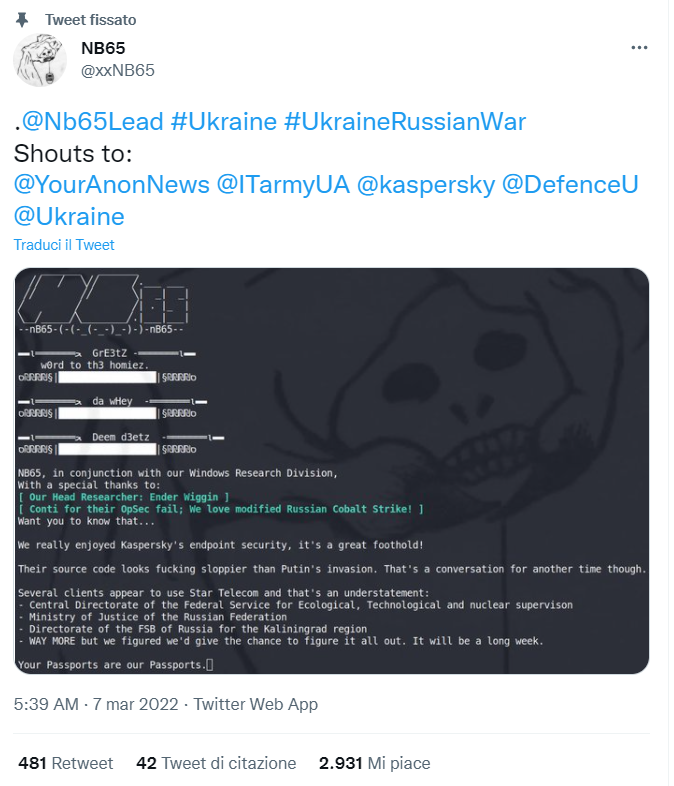

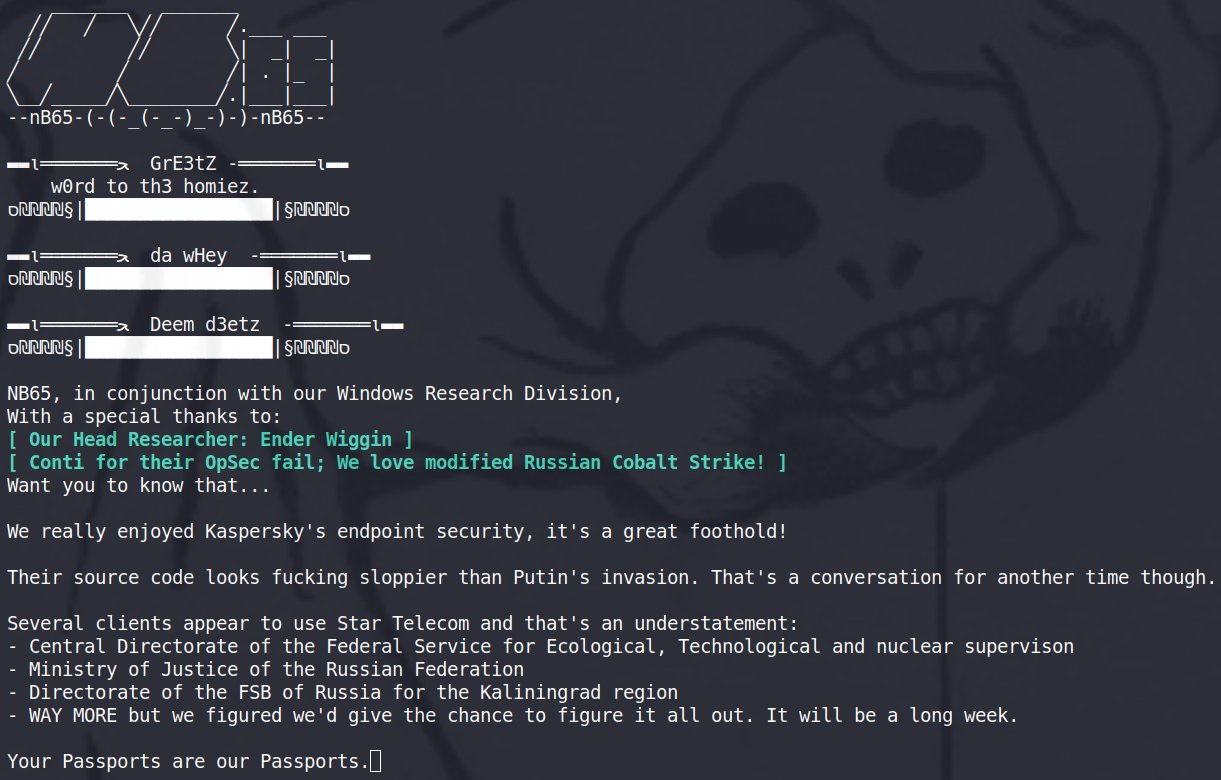

Ritornando all’oggetto, NB65 in un tweet del 7 marzo 2022 riportava una schermata dalla quale veniva messo in evidenza che il codice di Kaspersky era stato violato. Pertanto il tweet dell’8 di marzo è sicuramente un avviso ai vari hacker disseminati nel mondo di rimanere in attesa in quanto il codice sorgente verrà pubblicato appena possibile.

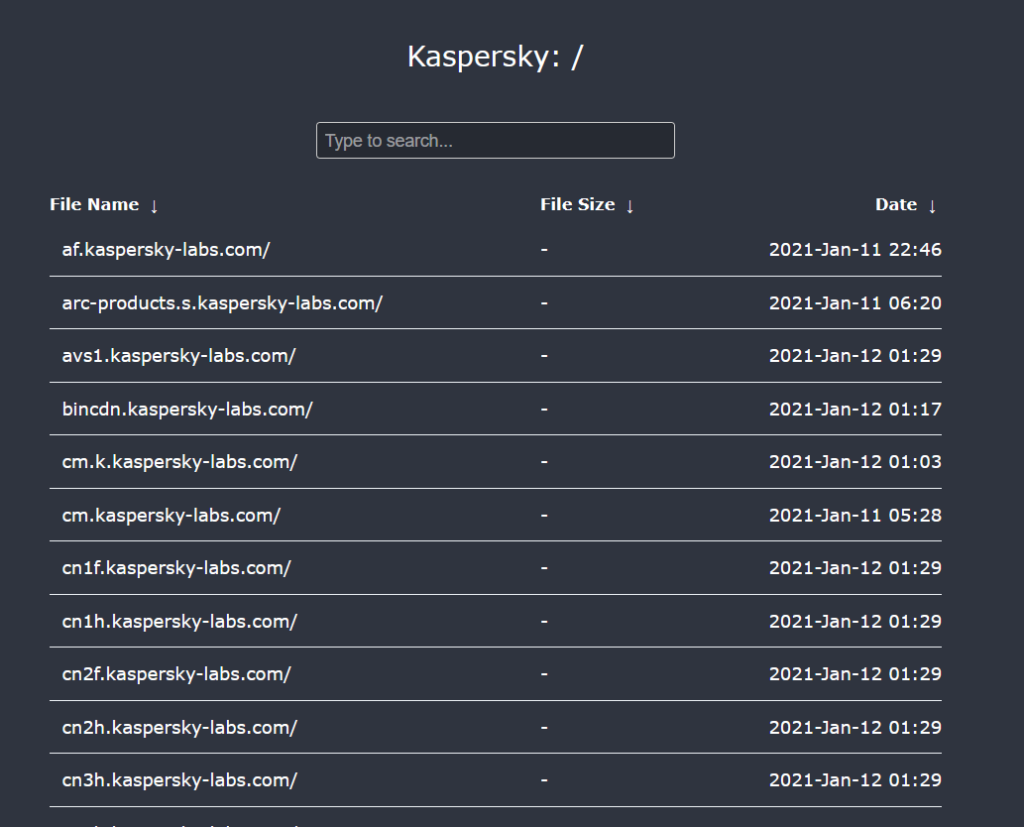

NB65 ha riportato un tweet che mostra una immagine contenente un link nelle underground per poter scaricare il codice sorgente di Kaspersky.

Accedendo a tale link nelle rete onion, si accede ad un sito web che mostra come radice una serie di sotto domini di kaspersky-labs. Al momento stiamo indagando sulla perdita, ma molti utenti hanno twittato poca chiarezza da parte di NB65 rispetto all’obiettivo violato.

Oltretutto il nome del sito nella rete onion era presente all’interno di una immagine e non su testo normale.