Gli analisti di Cisco Talos affermano che dopo che Microsoft ha iniziato a bloccare le macro VBA nei documenti Office scaricati da Internet, tali documenti (contrassegnati come Mark Of The Web) hanno costretto gli aggressori a ripensare le loro catene di attacco.

Ad esempio, i criminali informatici utilizzano sempre più i file dei componenti aggiuntivi di Excel (.XLL) come vettore di compromissione iniziale.

Secondo gli esperti, i documenti di Office distribuiti tramite e-mail di phishing rimangono uno dei vettori di attacco più popolari per gli aggressori. Tali documenti suggeriscono tradizionalmente che le vittime abilitano le macro per visualizzare contenuti apparentemente innocui, ma in realtà attivano l’esecuzione di malware nascosti in background.

Per combattere questi abusi, all’inizio di quest’anno Microsoft ha iniziato a bloccare le macro VBA nei documenti Office scaricati da Internet. Sebbene la società abbia ammesso di aver ricevuto feedback negativi dagli utenti, è stata costretta ad annullare temporaneamente questa decisione. Di conseguenza, il blocco delle macro VBA è continuato.

Nonostante il blocco si applichi solo alle ultime versioni di Access, Excel, PowerPoint, Visio e Word, gli aggressori hanno iniziato a sperimentare modi alternativi per infettare e distribuire malware.

Una di queste “innovazioni” è stata l’uso di file XLL. Microsoft lo descrive come “una specie di file DLL che può essere aperto solo in Excel”, riferiscono i ricercatori.

“I file XLL possono essere inviati via e-mail e, anche con i normali meccanismi di scansione del malware, gli utenti possono aprirli senza sapere che tali file potrebbero contenere codice dannoso”

scrive Cisco Talos.

Secondo gli esperti, gli hacker combinano componenti aggiuntivi scritti in C++ con componenti aggiuntivi sviluppati utilizzando lo strumento gratuito Excel-DNA.

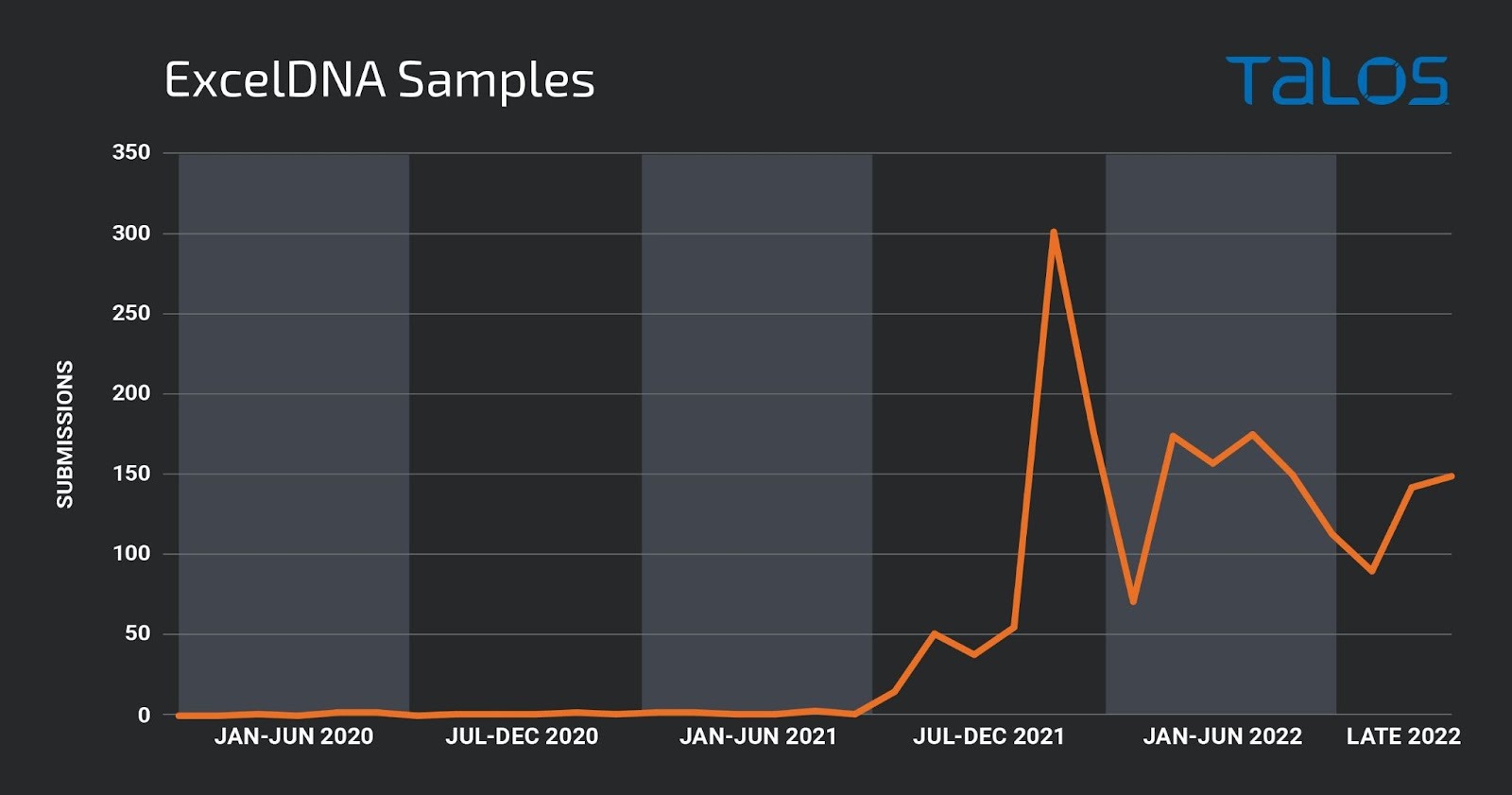

E se i primi esperimenti di questo tipo da parte di hacker sono stati notati alcuni anni fa, nel 2021-2022 tali attacchi hanno iniziato a svilupparsi più attivamente.

I ricercatori scrivono che XLL è già oggetto di abusi da parte dei gruppi di hacker quali:

“Poiché sempre più utenti migrano verso nuove versioni di Microsoft Office, è probabile che in futuro gli hacker si allontaneranno dai documenti VBA dannosi e passeranno ad altri formati (come XLL) o si affideranno allo sfruttamento delle vulnerabilità scoperte di recente per eseguire file dannosi code. nello spazio delle applicazioni Office”

riassumono gli analisti.