Una vulnerabilità scoperta di recente su F5 BIG-IP, la CVE-2022-1388, viene già sfruttata in attacchi che mirano a distruggere il file system del dispositivo e rendere inutilizzabile il server.

Il problema consente agli aggressori non autenticati con accesso alla rete di eseguire comandi di sistema arbitrari, azioni su file e disabilitare i servizi in BIG-IP.

Il bug è stato valutato 9,8 su 10 sulla scala di valutazione della vulnerabilità CVSS e permette ad un utente malintenzionato di assumere il pieno controllo del sistema vulnerabile. La vulnerabilità interessa il componente REST di iControl e consente di fatto ad un hacker di inviare richieste nascoste per aggirare l’autenticazione REST di iControl in BIG-IP.

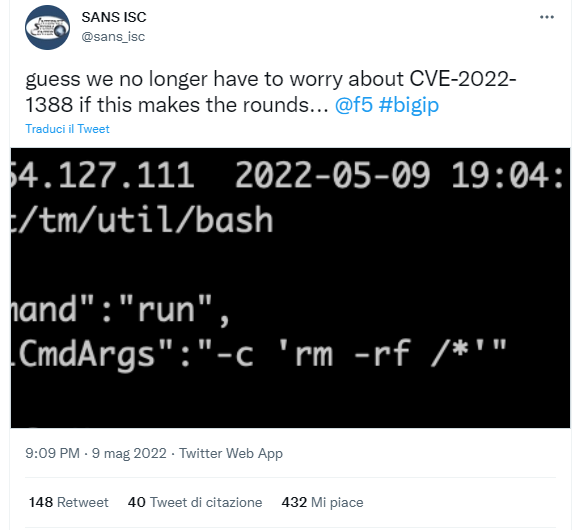

Subito dopo la comparsa delle prime informazioni su questo problema, i ricercatori hanno iniziato a postare exploit su Twitter e su GitHub e gli aggressori non si sono trattenuti, iniziando a utilizzare la vulnerabilità negli attacchi. Mentre la maggior parte degli attacchi si è conclusa con l’installazione di shell web, il furto di chiavi SSH e informazioni di sistema, gli esperti di SANS Internet Storm Center ora avvertono di aver scoperto scenari di sfruttamento molto più spiacevoli per la CVE-2022-1388.

Le macchine honeypot dei ricercatori hanno rilevato due attacchi provenienti dall’indirizzo IP 177.54.127[.]111, eseguendo il comando rm -rf /* sul dispositivo di destinazione. Questo comando tenta di cancellare tutti i file sul file system del dispositivo BIG-IP Linux quando viene eseguito.

Poiché l’exploit fornisce agli aggressori i privilegi di root, il comando rm -rf /* può rimuovere quasi tutti i file, inclusi i file di configurazione necessari per il corretto funzionamento del dispositivo.

Attacchi simili sono stati notati dal noto esperto di sicurezza delle informazioni Kevin Beaumont, che scrive su Twitter che molti dispositivi che aveva precedentemente monitorato tramite Shodan ora non rispondono e sono stati apparentemente “cancellati”.

Come notato da Bleeping Computer, fortunatamente, tali attacchi distruttivi sono ancora molto rari, perché la maggior parte degli aggressori vuole trarre vantaggio dai dispositivi di hacking e non è troppo interessata a causare danni.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…