Recentemente, Facebook, Instagram e Threads, i noti social network di proprietà del gigante tecnologico Meta, hanno segnalato contemporaneamente arresti anomali senza preavviso, attirando l’attenzione globale. Tuttavia, Meta non ha ancora fornito una spiegazione dettagliata su ciò che è accaduto, lasciando spazio a speculazioni e preoccupazioni riguardo alle vulnerabilità di sicurezza che potrebbero essere state sfruttate dagli hacker.

Secondo quanto riportato da Cyberint, un’azienda specializzata in sicurezza informatica, tre gruppi di hacker che sono stati coinvolti in precedenti attacchi DDoS hanno dichiarato di essere dietro a questo massiccio incidente. Tuttavia, al momento mancano prove concrete che confermino tali rivendicazioni.

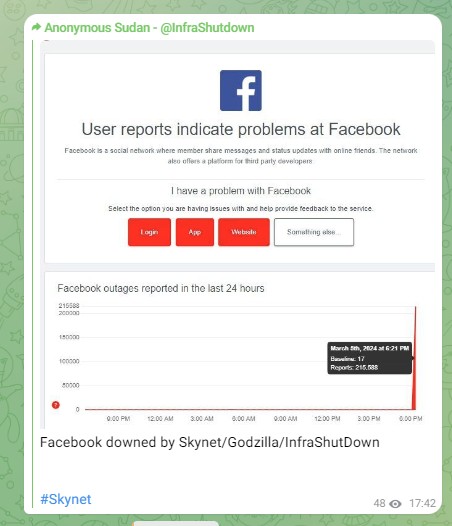

Il pomeriggio del 5 marzo, i social network sopracitati hanno sperimentato arresti anomali su scala globale, costringendo molti utenti a disconnettersi dalle piattaforme. Nonostante le rivendicazioni dei gruppi hacker Skynet, Godzilla e Anonymous Sudan, Meta non ha ancora chiarito ufficialmente le cause di questi problemi.

Cyberint ha individuato screenshot forniti dai suddetti gruppi hacker come presunta prova del loro coinvolgimento nell’incidente. Tuttavia, i ricercatori rimangono scettici riguardo a tali affermazioni, in quanto non hanno trovato evidenze tangibili che confermino un attacco coordinato.

È importante notare che Skynet, Godzilla e Anonymous Sudan hanno una storia di collaborazione in attacchi DDoS contro piattaforme software come Discord e chatbot come ChatGPT. Pertanto, sebbene al momento non vi siano prove certe, i ricercatori non escludono la possibilità che le loro rivendicazioni siano fondate.